Montag, 27. Juni 2005

Netzwerktools

Wolfgang.Schwarz.uni-linz, 10:42h

PING

Mit einem Ping kann man testen, ob ein bestimmter Host in einem IP-Netzwerk erreichbar ist bzw. wie die Verbindungsgeschwindigkeit ist. Bei einem Ping werden Datenpakete an den Host gesandt und vom Programm wird die Zeit gemessen, bis die Antwort des jeweiligen Host eintrifft.

Übergibt man das ping-Kommando einen Hostnamen anstatt einer IP-Adresse, wird der Name durch das Betriebssystem aufgelöst. Somit läßt sich mit einem Ping auch eine fehlerhafte DNS-Konfiguration feststellen. [Mehr dazu]

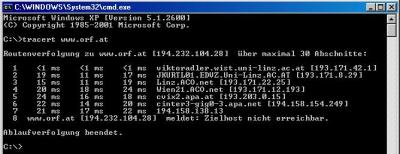

Egal ob ich an einem Wochentag oder am Wochenende einen Ping auf die Seite www.orf.at abgesetzt habe, das Ergebnis war/ist immer das selbe:

"Zielhost nicht erreichbar"

Der Ping löst zwar den Host-Namen in eine IP-Adresse auf (194.232.104.28), jedoch wird der Host www.orf.at alle ICMP-Pakete, aufgrund von Firewall-Einstellungen, ignorieren.

TRACERT

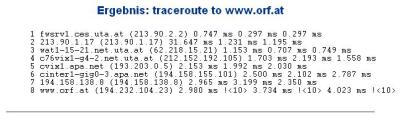

Der Befehl TRACERT zeigt, welche Router ein Datenpaket passiert, bis es den Zielhost erreicht. Somit sehe ich praktisch den "Weg", den ein Datenpaket in einem IP-Netzwerk folgt. Mit dem Befehl TRACERT läßt sich weiters analysieren, wo es im Netzwerk gute bzw. schlechte Verbindungen gibt.

Auch in diesem Fall ist der Zielhost nicht erreichbar, aber man kann trotzdem erkennen, das meine Verbindung zu www.orf.at nicht schlecht ist. Es sind auch keine "Zeitüberschreitungen" zu erkennen, welche in einem Traceroute mit "*" gekennzeichnet wären.

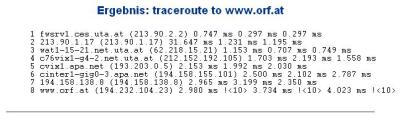

UTA-TRACEROUTE

Mittlerweile gibt es auch schon einige Webtools, mit denen man ein TRACEROUTE durchführen kann. In diesem Beispiel habe ich einen Traceroute mit dem Webtool von UTA durchgeführt.

Ein weiteres Beispiel für ein Traceroute-Webtool finden sie im Weblog von meinem Kollegen Hannes Guttmann.

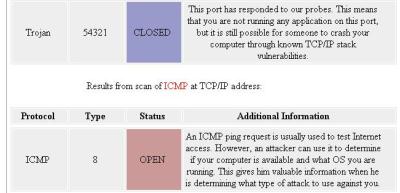

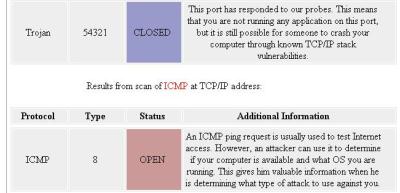

PORTSCAN

Zur Sicherheitsüberprüfung gibt es ein Webtool, welches einen Portscan durchführt.

Im Gegensatz zu vielen meiner Kolleg/inn/en hat der Portscan gezeigt, das mein Rechner nicht optimal geschützt ist. Viele meiner Ports sind nur BLOCKED und somit für "Hacker" sichtbar. Das Port 8 (ICMP-Dienst) ist sogar noch offen.

Somit werde ich mir schleunigst eine Firewall besorgen, um meinen Rechner besser vor eventuellen Angriffen schützen zu können.

Mit einem Ping kann man testen, ob ein bestimmter Host in einem IP-Netzwerk erreichbar ist bzw. wie die Verbindungsgeschwindigkeit ist. Bei einem Ping werden Datenpakete an den Host gesandt und vom Programm wird die Zeit gemessen, bis die Antwort des jeweiligen Host eintrifft.

Übergibt man das ping-Kommando einen Hostnamen anstatt einer IP-Adresse, wird der Name durch das Betriebssystem aufgelöst. Somit läßt sich mit einem Ping auch eine fehlerhafte DNS-Konfiguration feststellen. [Mehr dazu]

Egal ob ich an einem Wochentag oder am Wochenende einen Ping auf die Seite www.orf.at abgesetzt habe, das Ergebnis war/ist immer das selbe:

"Zielhost nicht erreichbar"

Der Ping löst zwar den Host-Namen in eine IP-Adresse auf (194.232.104.28), jedoch wird der Host www.orf.at alle ICMP-Pakete, aufgrund von Firewall-Einstellungen, ignorieren.

TRACERT

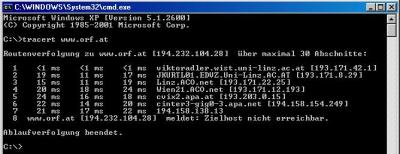

Der Befehl TRACERT zeigt, welche Router ein Datenpaket passiert, bis es den Zielhost erreicht. Somit sehe ich praktisch den "Weg", den ein Datenpaket in einem IP-Netzwerk folgt. Mit dem Befehl TRACERT läßt sich weiters analysieren, wo es im Netzwerk gute bzw. schlechte Verbindungen gibt.

Auch in diesem Fall ist der Zielhost nicht erreichbar, aber man kann trotzdem erkennen, das meine Verbindung zu www.orf.at nicht schlecht ist. Es sind auch keine "Zeitüberschreitungen" zu erkennen, welche in einem Traceroute mit "*" gekennzeichnet wären.

UTA-TRACEROUTE

Mittlerweile gibt es auch schon einige Webtools, mit denen man ein TRACEROUTE durchführen kann. In diesem Beispiel habe ich einen Traceroute mit dem Webtool von UTA durchgeführt.

Ein weiteres Beispiel für ein Traceroute-Webtool finden sie im Weblog von meinem Kollegen Hannes Guttmann.

PORTSCAN

Zur Sicherheitsüberprüfung gibt es ein Webtool, welches einen Portscan durchführt.

Im Gegensatz zu vielen meiner Kolleg/inn/en hat der Portscan gezeigt, das mein Rechner nicht optimal geschützt ist. Viele meiner Ports sind nur BLOCKED und somit für "Hacker" sichtbar. Das Port 8 (ICMP-Dienst) ist sogar noch offen.

Somit werde ich mir schleunigst eine Firewall besorgen, um meinen Rechner besser vor eventuellen Angriffen schützen zu können.

... comment

Online for 7374 days

Last update: 2005.06.27, 19:24

Last update: 2005.06.27, 19:24

status

You're not logged in ... login

menu

search

calendar

Juni 2005 |

||||||

Mo |

Di |

Mi |

Do |

Fr |

Sa |

So |

1 |

2 |

3 |

4 |

5 |

||

6 |

7 |

8 |

9 |

10 |

11 |

12 |

13 |

14 |

16 |

17 |

18 |

19 |

|

20 |

21 |

22 |

23 |

24 |

25 |

26 |

28 |

29 |

30 |

||||

recent updates

Netzwerktools

PING Mit einem Ping kann man testen, ob ein bestimmter...

PING Mit einem Ping kann man testen, ob ein bestimmter...

by Wolfgang.Schwarz.uni-linz (2005.06.27, 19:24)

Digital Rights Management...

Was ist DRM? DRM Systeme regeln den Zugriff, die Verwendung...

Was ist DRM? DRM Systeme regeln den Zugriff, die Verwendung...

by Wolfgang.Schwarz.uni-linz (2005.06.15, 01:08)

Kryptographie

Die Kryptographie ist ein Teilgebiet der Krypthologie...

Die Kryptographie ist ein Teilgebiet der Krypthologie...

by Wolfgang.Schwarz.uni-linz (2005.05.09, 19:21)

Ich finde es gut, dass...

Ich finde es gut, dass du die Diskussion über...

Ich finde es gut, dass du die Diskussion über...

by Alexander.Mach.uni-linz (2005.05.09, 15:10)

Kann uns ein Weblog in...

Im Kurs Nutzung Interaktiver Medien wurde uns die Frage...

Im Kurs Nutzung Interaktiver Medien wurde uns die Frage...

by Wolfgang.Schwarz.uni-linz (2005.04.27, 00:34)