Montag, 27. Juni 2005

Netzwerktools einsetzen

Michael.Wüscht.uni-Linz, 18:38h

Unsere Aufgabe war es Informationen über andere Rechner oder Netzwerkverbindungen zu ermitteln.

Speziell mit den Befehlen ping und tracert.

Meine EIGENE kurze Erklärung, was ping überhaupt bedeutet:

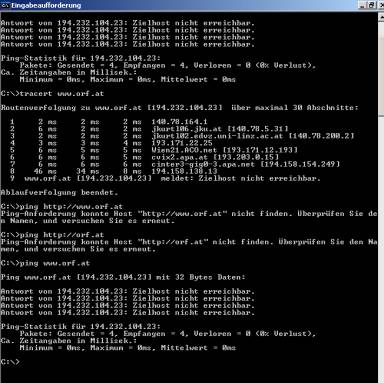

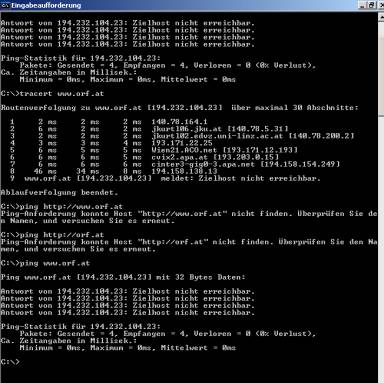

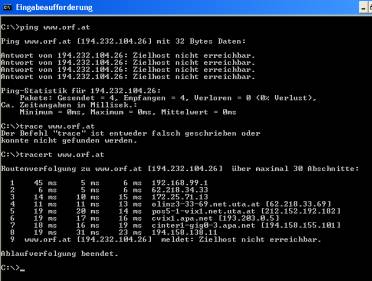

Sendet ein Internet Control Message Protocol an den Zielhost, der eine Antwort zurücksendet. Falls dies nicht der Fall ist, bekommt man die Antwort „Zielhost nicht erreichbar“ . (Siehe meine Screenshots) In diesem Fall kommt diese Antwort vom Router (Vermittler – sorgt dafür, dass Daten weitergeleitet werden).

Man kann daraus auch folgern, dass ein Sicherheits-schlüssel, um sich vor Angriffen aus dem Web zu schützen, verwendet wird.

Nun noch eine kurze Erklärung, was der Begriff tracert bedeutet:

Der Befehl tracert steht eigentlich für Traceroute, was soviel bedeutet, dass ermittelt wird über welche Router bestimmte Daten das Netzwerk passieren, bis sie bei einem bestimmten Server ankommt. Die aufgelisteten Adressen zeigen den Verlauf durch das Web. Windows z.B. sendet ICMP Pakete, welche auf ICMP-Unreachable Pakete angewiesen sind. Oft wird auch nicht der richtige Weg angezeigt. Was vor allem durch Firewalls usw. ausgelöst werden kann.

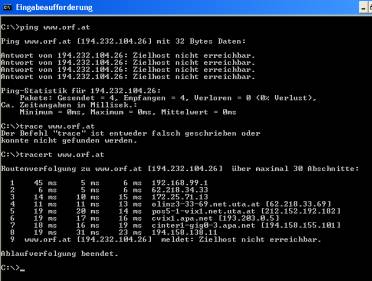

Nun die Sreenshots von den Befehlen:

Wochentags

Ergebnis: traceroute to www.orf.at

1 fwsrv1.ces.uta.at (213.90.2.2) 0.526 ms 0.568 ms 0.470 ms

2 213.90.1.17 (213.90.1.17) 1.523 ms 0.676 ms 0.893 ms

3 wat1-15-21.net.uta.at (62.218.15.21) 0.697 ms 0.714 ms 0.828 ms

4 c76vix1-g4-2.net.uta.at (212.152.192.105) 1.682 ms 2.118 ms 1.885 ms

5 cvix1.apa.net (193.203.0.5) 2.153 ms 3.094 ms 1.885 ms

6 cinter1-gig0-3.apa.net (194.158.155.101) 2.668 ms 3.115 ms 2.358 ms

7 194.158.138.12 (194.158.138.12) 3.190 ms 3.064 ms 2.408 ms

8 www.orf.at (194.232.104.26) 3.167 ms !<10> 4.022 ms !<10> 2.897 ms !<10>

Wochenende

Ergebnis: traceroute to www.orf.at

1 fwsrv1.ces.uta.at (213.90.2.2) 0.467 ms 0.561 ms 0.423 ms

2 213.90.1.17 (213.90.1.17) 20.267 ms 1.105 ms 0.849 ms

3 wat1-15-21.net.uta.at (62.218.15.21) 1.604 ms 0.984 ms 0.865 ms

4 c76vix1-g4-2.net.uta.at (212.152.192.105) 1.639 ms 1.823 ms 26.360 ms

5 cvix1.apa.net (193.203.0.5) 1.875 ms 1.633 ms 1.856 ms

6 cinter1-gig0-3.apa.net (194.158.155.101) 2.108 ms 29.359 ms 2.320 ms

7 194.158.138.13 (194.158.138.13) 3.805 ms 3.572 ms 8.583 ms

8 www.orf.at (194.232.104.27) 3.092 ms !<10> 3.018 ms !<10> 2.803 ms !<10>

Nun eine kurze Analyse bzw. Interpretation der Ergebnisse:

Beim Befehl Ping sieht man in meinem Screenshot, dass vier Pakete gesendet werden jedoch jedes Mal die Antwort Zielhost nicht erreichbar auftritt. Bei den Zeitangaben treten keine Unterschiede zwischen einer Überprüfung am Wochenende bzw. unter der Woche auf. Eigentlich wird der Befehl Ping bzw. Ping Programme dafür verwendet um zu prüfen ob die Netzwerkverbindung einwandfrei funktioniert. (auf physikalischer Ebene) Ich vermute, dass die Antwort Zielhost nicht erreichbar aus diversen Sicherheits-einstellungen resultiert.

Beim Befehl tracert sieht man in meinem Screenshot, dass ich gerade auf der Uni sitze und meine Abfrage über den Server der jku läuft ;-); . Von dort weg über diverse Server, bis zur Meldung Zielhost nicht erreichbar". Meine Interpretation lautet, dass von dort weg keine Meldung mehr erfolgt bzw. ein Firewall die Antwort blockt. Hingegen über die von Uta zur Verfügung gestellte Softeware wird der tatsächliche Weg bis zum Server des ORF dargestellt. Ich kann daraus eigentlich nur rätseln, aber ich gehe davon aus, dass die von der Uta zur Verfügung gestellt Softeware "die Erlaubnis hat" bzw. nicht als Bedrohung gesehen wird. Bezüglich des Vergleichs von Wochentag und unter der Woche kann ich nur feststellen, dass es leichte zeitliche Abweichungen gibt (ms) - resultierend aus der Frequentierung des Webs am Wochenende.

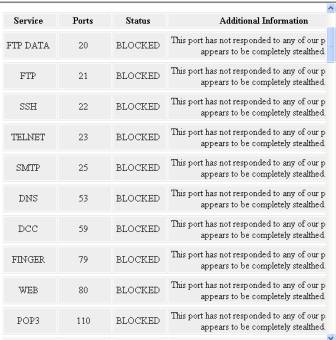

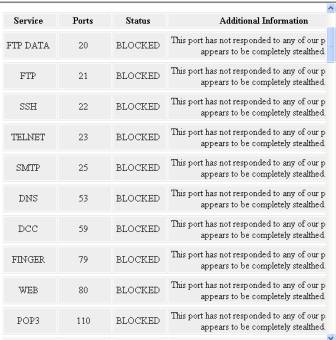

Zum Schluss der Aufgabe, habe ich noch das Webtool, zur Prüfung der Ports, verwendet.

Speziell mit den Befehlen ping und tracert.

Meine EIGENE kurze Erklärung, was ping überhaupt bedeutet:

Sendet ein Internet Control Message Protocol an den Zielhost, der eine Antwort zurücksendet. Falls dies nicht der Fall ist, bekommt man die Antwort „Zielhost nicht erreichbar“ . (Siehe meine Screenshots) In diesem Fall kommt diese Antwort vom Router (Vermittler – sorgt dafür, dass Daten weitergeleitet werden).

Man kann daraus auch folgern, dass ein Sicherheits-schlüssel, um sich vor Angriffen aus dem Web zu schützen, verwendet wird.

Nun noch eine kurze Erklärung, was der Begriff tracert bedeutet:

Der Befehl tracert steht eigentlich für Traceroute, was soviel bedeutet, dass ermittelt wird über welche Router bestimmte Daten das Netzwerk passieren, bis sie bei einem bestimmten Server ankommt. Die aufgelisteten Adressen zeigen den Verlauf durch das Web. Windows z.B. sendet ICMP Pakete, welche auf ICMP-Unreachable Pakete angewiesen sind. Oft wird auch nicht der richtige Weg angezeigt. Was vor allem durch Firewalls usw. ausgelöst werden kann.

Nun die Sreenshots von den Befehlen:

Wochentags

Ergebnis: traceroute to www.orf.at

1 fwsrv1.ces.uta.at (213.90.2.2) 0.526 ms 0.568 ms 0.470 ms

2 213.90.1.17 (213.90.1.17) 1.523 ms 0.676 ms 0.893 ms

3 wat1-15-21.net.uta.at (62.218.15.21) 0.697 ms 0.714 ms 0.828 ms

4 c76vix1-g4-2.net.uta.at (212.152.192.105) 1.682 ms 2.118 ms 1.885 ms

5 cvix1.apa.net (193.203.0.5) 2.153 ms 3.094 ms 1.885 ms

6 cinter1-gig0-3.apa.net (194.158.155.101) 2.668 ms 3.115 ms 2.358 ms

7 194.158.138.12 (194.158.138.12) 3.190 ms 3.064 ms 2.408 ms

8 www.orf.at (194.232.104.26) 3.167 ms !<10> 4.022 ms !<10> 2.897 ms !<10>

Wochenende

Ergebnis: traceroute to www.orf.at

1 fwsrv1.ces.uta.at (213.90.2.2) 0.467 ms 0.561 ms 0.423 ms

2 213.90.1.17 (213.90.1.17) 20.267 ms 1.105 ms 0.849 ms

3 wat1-15-21.net.uta.at (62.218.15.21) 1.604 ms 0.984 ms 0.865 ms

4 c76vix1-g4-2.net.uta.at (212.152.192.105) 1.639 ms 1.823 ms 26.360 ms

5 cvix1.apa.net (193.203.0.5) 1.875 ms 1.633 ms 1.856 ms

6 cinter1-gig0-3.apa.net (194.158.155.101) 2.108 ms 29.359 ms 2.320 ms

7 194.158.138.13 (194.158.138.13) 3.805 ms 3.572 ms 8.583 ms

8 www.orf.at (194.232.104.27) 3.092 ms !<10> 3.018 ms !<10> 2.803 ms !<10>

Nun eine kurze Analyse bzw. Interpretation der Ergebnisse:

Beim Befehl Ping sieht man in meinem Screenshot, dass vier Pakete gesendet werden jedoch jedes Mal die Antwort Zielhost nicht erreichbar auftritt. Bei den Zeitangaben treten keine Unterschiede zwischen einer Überprüfung am Wochenende bzw. unter der Woche auf. Eigentlich wird der Befehl Ping bzw. Ping Programme dafür verwendet um zu prüfen ob die Netzwerkverbindung einwandfrei funktioniert. (auf physikalischer Ebene) Ich vermute, dass die Antwort Zielhost nicht erreichbar aus diversen Sicherheits-einstellungen resultiert.

Beim Befehl tracert sieht man in meinem Screenshot, dass ich gerade auf der Uni sitze und meine Abfrage über den Server der jku läuft ;-); . Von dort weg über diverse Server, bis zur Meldung Zielhost nicht erreichbar". Meine Interpretation lautet, dass von dort weg keine Meldung mehr erfolgt bzw. ein Firewall die Antwort blockt. Hingegen über die von Uta zur Verfügung gestellte Softeware wird der tatsächliche Weg bis zum Server des ORF dargestellt. Ich kann daraus eigentlich nur rätseln, aber ich gehe davon aus, dass die von der Uta zur Verfügung gestellt Softeware "die Erlaubnis hat" bzw. nicht als Bedrohung gesehen wird. Bezüglich des Vergleichs von Wochentag und unter der Woche kann ich nur feststellen, dass es leichte zeitliche Abweichungen gibt (ms) - resultierend aus der Frequentierung des Webs am Wochenende.

Zum Schluss der Aufgabe, habe ich noch das Webtool, zur Prüfung der Ports, verwendet.

You have blocked all of our probes! We still recommend running this test both with

and without Sygate Personal Firewall enabled... so turn it off and try the test again.

Aus diesem Ergebnis kann ich schließen, dass alle meine Ports geschlossen sind und auch noch unsichtbar. Somit kann ich mich, soweit das im Netz überhaupt möglich ist, sicher fühlen, dass ich von keinen hinterhältigen Hackerattacken heimgesucht werde.

... comment

Online for 7370 days

Last update: 2005.06.27, 21:09

Last update: 2005.06.27, 21:09

status

You're not logged in ... login

menu

search

calendar

Juni 2005 |

||||||

Mo |

Di |

Mi |

Do |

Fr |

Sa |

So |

1 |

2 |

3 |

4 |

5 |

||

6 |

7 |

8 |

9 |

10 |

11 |

12 |

13 |

15 |

16 |

17 |

18 |

19 |

|

20 |

21 |

22 |

23 |

24 |

25 |

26 |

28 |

29 |

30 |

||||

recent updates

Netzwerktools einsetzen

Unsere Aufgabe war es Informationen über andere...

Unsere Aufgabe war es Informationen über andere...

by Michael.Wüscht.uni-Linz (2005.06.27, 21:09)

Digital Rights Management...

Um was geht es eigentlich bei DRM? Es geht um die digitalen...

Um was geht es eigentlich bei DRM? Es geht um die digitalen...

by Michael.Wüscht.uni-Linz (2005.06.15, 01:04)

warum nur gegen ein Verbot...

warum nur gegen ein Verbot für Privatanwender? Meine...

warum nur gegen ein Verbot für Privatanwender? Meine...

by Christoph.Spatt.Uni-Linz (2005.05.12, 00:08)

Kryptographie

Es ist schwierig die Grenzen der Kryptographie genau...

Es ist schwierig die Grenzen der Kryptographie genau...

by thomas.fuchshuber.uni-linz (2005.05.11, 17:44)

Ich finde ebenfalls das...

Ich finde ebenfalls das es sehr schwierig abzuwägen...

Ich finde ebenfalls das es sehr schwierig abzuwägen...

by oliver.wolf.uni-linz (2005.05.11, 11:40)