|

... newer stories

Mittwoch, 15. März 2006

Erwartungen

hannes.guttmann.uni-linz, 18:33h

Wenn ich an den Kurs IV2 denke, so erwarte ich folgedes:

Dieser Begriff erinnert mich ehrlichgesagt an Marketing, Gerade im Bereich SQL und PHP machen sich bei mir doch noch tiefe Abgründe auf. Weitere Eindrücke zum Kurs werde ich stets in meinem Weblog posten. so long Hannes ... link (1 comment) ... comment Donnerstag, 23. Juni 2005

Befehle, Tools und Sicherheit

hannes.guttmann.uni-linz, 01:26h

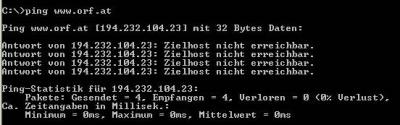

Mit dem implementierten Tool Ping kann der User die Gegenstelle auf Erreichbarkeit testen. Die Ergebnisse mittels Ping sind allerdings mit Vorsicht zu genießen, da bei Verwendung einer Firewall der Ping – Befehl nicht reflektiert wird (!!Einstellungssache!!). Im Falle der ORF.at Homepage ist die wahrscheinlich der Fall.

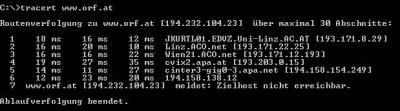

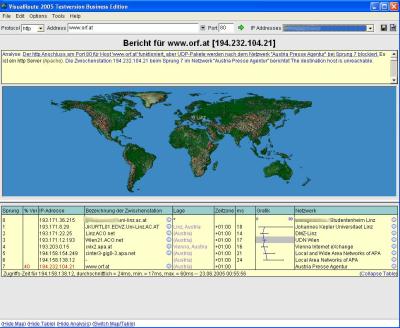

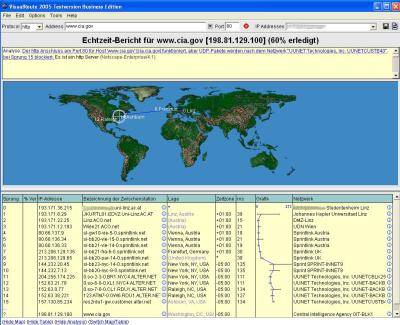

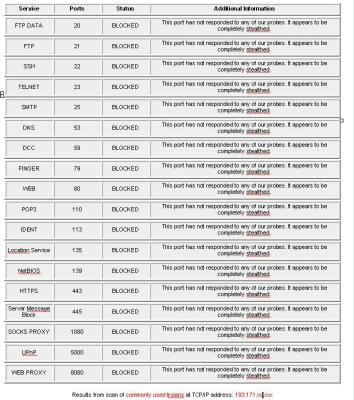

Der Zielhost ist lt. „ping www.orf.at“ nicht erreichbar. Ein anderes Ergebnis bringt der Befehl Tracert. Das Tool tracert fungiert im Prinzip wie der PING befehl, der Unterschied liegt aber in der Darstellung des Ergebnisses. Der tracert Befehl gibt den Weg mit seinen vielen Zwischenschritten im Detail an, wohingegen der ping Befehl nur das eigentliche Ziel auswertet. Mit Tracert kann man nach "Schwachstellen" in der Verbindung suchen. Bricht etwa die Reaktionszeit von wenigen Millisekunden auf 3-stellige Beträge aus oder es werden gar nur noch *** als Antwortzeit geschrieben, dann befindet man sich auf verlorenen Posten --> Der Server ist tot.  Im Falle „tracert www.orf.at“ kommt auch hier das Ergebnis, dass der Host nicht erreichbar ist, aber der Weg dorthin war nicht schlecht (und ist es auch nicht, die ORF.at Site funktioniert einwandfrei, nur die Befehle Tracert und Ping bekommen durch eine Firewall diesen Error). Den Tracert (Traceroute) Befehl gibt es jedoch nicht nur in der mittlerweile angestaubten DOS Sprache (mit welcher ich noch groß geworden bin und diese nicht missen möchte). Findige Programmierer haben sich unter Verwendung von grafischer Oberfläche nette Programme geschnitzt. Hier zwei Beispiele dafür unter Verwendung des Trailware Tools Visualroute   (Bildqualität ist auf Grund der Blogrichtlinien leider eingeschränkt - sorry) Um die Sicherheit des Internetanschlusses auch noch zu behandeln habe ich noch das Ergebnis des Quick Test von Sygate. Alles bestanden! Alle Ports sind BLOCKED, was soviel heißt, wie nicht sichtbar für einen Externen (vereinfacht gesagt). Um eine solch solide Grundsicherheit aufzuweisen bedarf es eigentlich nur eines vertrauenswürdigen Providers und eine Softwarefirewall wie ZoneAlarm am PC.  Ein kleiner Auszug aus dem Ergebnis der Port-Analyse, gefällt mir ganz gut soweit! Hannes Linkliste: noch nichts verlinkt! ... link (0 comments) ... comment Dienstag, 7. Juni 2005

Ausgebrannt?

hannes.guttmann.uni-linz, 16:05h

Alles begann mit der Einführung eines Gerätes mit dem rudimentären Namen „Brenner“. Solche Geräte ermöglichten es versierten Personen schon vor etlichen Jahren (~1998) Kopien von CDs zu erstellen. Durch die Mechanismen des freien Marktes sanken die zuerst sündhaft teuren Preise für Brenner auf erschwingliche Preise. Auch die Medien, besser unter „Rohlinge“ bekannt bekommt man nun für einen „Kaugummipreis“.

Das vervielfältigen von CDs, egal ob nun Daten oder Audio, wurde zum Trend und auch als Kavaliersdelikt abgetan. Die im freien Fall begriffenen Absatzzahlen der Unterhaltungs- und Softwareindustrie bescheinigen jedoch etwas anderes als kleine, unwichtige Delikte. Schäden durch Piraterie Nun schon seit Längerem versucht speziell die Musikindustrie das Kopieren von Musik zu verdammen und zu unterbinden --- mit wenig Erfolg. Mit komplizierten Kennzeichnungsverfahren und Kopierbarrieren wird vehement versucht das Kopieren und somit Stehlen der Programme, Songs und Filme zu verhindern. Die verschiedenen Methoden zur Unterbindung von illegalen Kopien möchte kurz beschreiben. Sollten Sie mehr Informationen bezüglich Schutzmechanismen benötigen empfehle ich folgenden Link Kopierschutz Methoden Hier einkleiner Auszug der KopierschutzverfahrenSecuROM (Sony DADC) Bei SecuROM wird eine digitale Signatur auf die CD beim Herstellungsprozess gepresst. Wird eine CD-R gebrannt ohne eine Signatur zu beinhalten, so kann die CD nicht ausgelesen werden und ist unbrauchbar. Mittlerweile gibt es jedoch Mittel und Wege, mehr sei hier jedoch nicht gesagt. Key2Audio Funktioniert ähnlich wie SecuROM, ist jedoch auf Audio CD maßgeschneidert. Es soll ein Auslesen und somit Kopieren oder Umwandeln in MP3 am PC verhindert werden. Bei diesem Verfahren treten jedoch öfters Probleme bei z.B. Autoradios mit MP3 Funktion auf (ist so zu sagen ein kleines Computer Laufwerk und somit wirkt hier auch der Schutz) Key2Audio ist sehr stark verbreitet Extended Copy Protection (XPC) Neuester Schrei am Kopierschutzmarkt ist das System XPC. Bei XPC wird ebenfalls eine digitale Signatur als DRM eingebetet. Der Unterschied zu den bisherigen Systemen ist allerdings, dass man EINE Kopie von der CD erstellen kann. Auf dieser Kopie fehlt dann allerdings die Information des XPC und somit wird eine WEITERE Kopie verhindert. Laut Sony befinden sich im Momentan (Juni 2005) über 1 Million so geschützter CD im Handel. Bisher ohne Komplikationen. Der eigentliche Vorteil der neuen XPC Technologie ist die Einhaltung der gesetzlichen Grundlangen, welche die Anfertigung einer Kopie zulässt. Mehr dazu bei Spiegel Online Fazit: Vermutlich hätte sich die Musik- und Videoindustrie gar nicht erst solche kostenintensiven Methoden zum Schutz ihrer Produkte ausdenken müssen, wenn die Waren attraktiver gemacht worden wären. Bei einem CD Albumpreis von gut € 20 muss man sich eigentlich nicht wundern warum so viele Raubkopien im Umlauf sind. Es gibt immer einen Auslöser für einen Trend. DRM hätte vermutlich gar nicht erst entwickelt werden müssen, wenn die Anreize zur Illegalität nicht gewesen wären. Hannes Guttmann PS: Weitere interessante Links zum Thema DRM: Thomas Ellinger Definition DRM Daniela Hons Begriffe, Beispiel, Programme und Links --> sehr schöne Story! ... link (1 comment) ... comment ... older stories

|

Online for 7359 days

Last update: 2006.06.29, 09:34 You're not logged in ... login

Beschaffungsmarketing

Beginnen möchte ich mit der Umsatzverteilung der... by hannes.guttmann.uni-linz (2006.06.29, 09:34) Umfeldentfernungen einbinden

Zu Zeiten immer teurer werdender Transporte wäre... by hannes.guttmann.uni-linz (2006.05.23, 22:21) SQL in der Praxis am...

Lieferantenanalyse und daraus folgende Empfehlungen Meine... by hannes.guttmann.uni-linz (2006.05.08, 18:26) Erweitertes SQL Statement

Ausgebautes SQL-Statement Nachname: by hannes.guttmann.uni-linz (2006.05.04, 11:23) Statement mit Java-Script

Trage einen Namen ein und das Formular sucht den entsprechenden... by hannes.guttmann.uni-linz (2006.05.04, 10:54) |

||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||