Freitag, 18. Januar 2008

7.Aufgabenstellung - Web 2.0

Michael.Ortner.Uni-Linz, 09:59h

Bei der 7. Aufgabenstellung mussten wir uns mit Web 2.0 Anwendungen beschäftigen. Dabei wurde uns aufgetragen, einen Web 2.0 Dienst nach eigenem Ermessen auszuwählen und ihn im Webolg vorzustellen. Weiters waren die Merkmale heraus zu arbeiten, die den von uns gewählten Dienst als Web 2.0 definieren.

Zu Beginn möchte ich den von mir gewählten Dienst vorstellen und anschließend auf die Web 2.0 Merkmale näher eingehen.

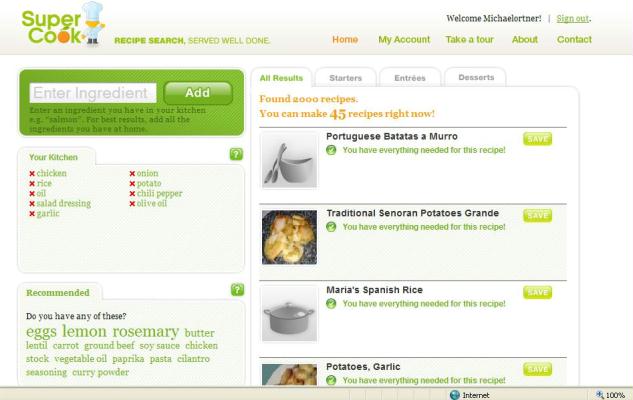

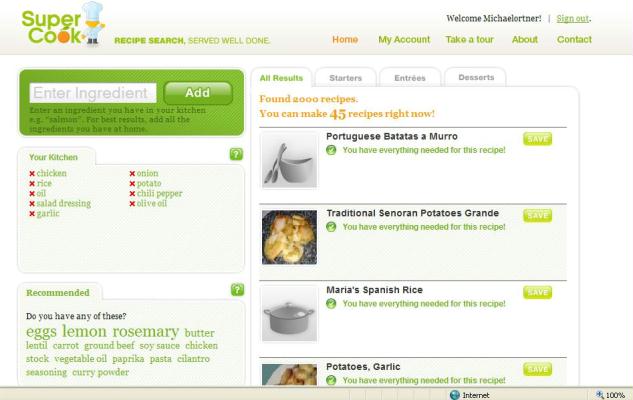

Bei den von mir gewählten Dienst handelt es sich um "SUPER COOK - RECIPE SEARCH, SERVED WELL DONE" welcher unter www.supercook.com abrufbar ist. Für Studenten die keine ambitionierten Köche sind oder kein Kochbuch besitzen bietet dieses Tool eine große Unterstützung.

Abb.1 Bildschirmkopie - www.supercook.com - vom 05.02.08

Was ist Supercook? - Supercook bietet eine Rezeptsuchmaschine, die jene Rezepte vorschlägt, deren Zutaten man gerade zuhause hat. Die Anwendung ist sehr simpel und funktioniert folgender maßen:

:: Man erstellt eine "my kitchen" Liste von jenen Zutaten die man gerade verkochen möchte oder zuhause hat.

:: Sobald man eine Zutat eingibt werden bei Supercook Rezepte angezeigt und eine Anzahl an verschiedenen Variationen erscheint. Je mehr Zutaten man einträgt desto variantenreichere Rezepte erscheinen.

:: Das streichen von bereits auf der Liste stehenden Zutaten führt zu einem aktualisierten Suchergebnis.

:: Supercook bietet weiters eine Funktion, wo empfohlenen Zutaten zu den bereits bestehenden Zutaten angezeigt werden um neue Variationen zu kreieren.

:: Wenn bereits eine größere Liste an Rezepten besteht, hat man die möglichkeit jene Zutaten zu markieren die man unbedingt verwenden möchte

:: Natürlich besteht auch die Möglichkeit eine eigene Rezeptebox zu erstellen in der Lieblingsrezepte gespeichert werden können.

Nachdem ich im ersten Teil die Funktionen von Supercook beschrieben habe und dabei hoffentlich ihren kulinarischen Horizont etwas erweitert habe, möchte ich mich nun den Web 2.0 Merkmalen widmen.

Supercook - eine Web 2.0 Anwendung?

Web 2.0 umspannt einen weiten Bereich der viele Innovationen im World Wide Web umfasst.

Sicherlich zählt Supercook nicht zu den Paradebeispielen von Web 2.0 Anwendungen, wie zum Beispiel Skype oder Youtube aber Supercook ist als Suchmaschine trotzdem schon in vielen Web 2.0 Auflistungen enthalten.

Supercook sucht ständig im Web nach neuen Rezepten und lernt dabei selbstständig welche Zutaten zueinander passen und welche nicht. Bemerkenswert ist dabei, dass Supercook anhand der gelehrten Statistiken automatisch auswerten kann, welche Zutatenverwendung in einem Rezept möglich ist. Somit werden die Rezepte für den Anwender automatisch erweitert.

Bei dieser erachtlichen Suchfunktion ist wohl eindeutig von einer Web 2.0 Suchmaschine zu sprechen.

Quellen aus dem Internet:

:: http://www.supercook.com/ (am 05.02.08)

:: http://www.web2null.de/ (am 05.02.08)

Zu Beginn möchte ich den von mir gewählten Dienst vorstellen und anschließend auf die Web 2.0 Merkmale näher eingehen.

Bei den von mir gewählten Dienst handelt es sich um "SUPER COOK - RECIPE SEARCH, SERVED WELL DONE" welcher unter www.supercook.com abrufbar ist. Für Studenten die keine ambitionierten Köche sind oder kein Kochbuch besitzen bietet dieses Tool eine große Unterstützung.

Abb.1 Bildschirmkopie - www.supercook.com - vom 05.02.08

Was ist Supercook? - Supercook bietet eine Rezeptsuchmaschine, die jene Rezepte vorschlägt, deren Zutaten man gerade zuhause hat. Die Anwendung ist sehr simpel und funktioniert folgender maßen:

:: Man erstellt eine "my kitchen" Liste von jenen Zutaten die man gerade verkochen möchte oder zuhause hat.

:: Sobald man eine Zutat eingibt werden bei Supercook Rezepte angezeigt und eine Anzahl an verschiedenen Variationen erscheint. Je mehr Zutaten man einträgt desto variantenreichere Rezepte erscheinen.

:: Das streichen von bereits auf der Liste stehenden Zutaten führt zu einem aktualisierten Suchergebnis.

:: Supercook bietet weiters eine Funktion, wo empfohlenen Zutaten zu den bereits bestehenden Zutaten angezeigt werden um neue Variationen zu kreieren.

:: Wenn bereits eine größere Liste an Rezepten besteht, hat man die möglichkeit jene Zutaten zu markieren die man unbedingt verwenden möchte

:: Natürlich besteht auch die Möglichkeit eine eigene Rezeptebox zu erstellen in der Lieblingsrezepte gespeichert werden können.

Nachdem ich im ersten Teil die Funktionen von Supercook beschrieben habe und dabei hoffentlich ihren kulinarischen Horizont etwas erweitert habe, möchte ich mich nun den Web 2.0 Merkmalen widmen.

Supercook - eine Web 2.0 Anwendung?

Web 2.0 umspannt einen weiten Bereich der viele Innovationen im World Wide Web umfasst.

Sicherlich zählt Supercook nicht zu den Paradebeispielen von Web 2.0 Anwendungen, wie zum Beispiel Skype oder Youtube aber Supercook ist als Suchmaschine trotzdem schon in vielen Web 2.0 Auflistungen enthalten.

Supercook sucht ständig im Web nach neuen Rezepten und lernt dabei selbstständig welche Zutaten zueinander passen und welche nicht. Bemerkenswert ist dabei, dass Supercook anhand der gelehrten Statistiken automatisch auswerten kann, welche Zutatenverwendung in einem Rezept möglich ist. Somit werden die Rezepte für den Anwender automatisch erweitert.

Bei dieser erachtlichen Suchfunktion ist wohl eindeutig von einer Web 2.0 Suchmaschine zu sprechen.

Quellen aus dem Internet:

:: http://www.supercook.com/ (am 05.02.08)

:: http://www.web2null.de/ (am 05.02.08)

... link (2 comments) ... comment

6.Aufgabenstellung - Netzwertools einsetzten

Michael.Ortner.Uni-Linz, 09:57h

Ziel der 6. Aufgabe war es, sich mit Netzwerktools zu beschäftigen und die diesbezüglichen Fragestellungen im Weblog zu publizieren.

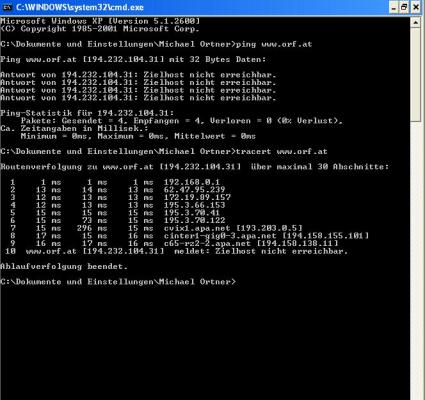

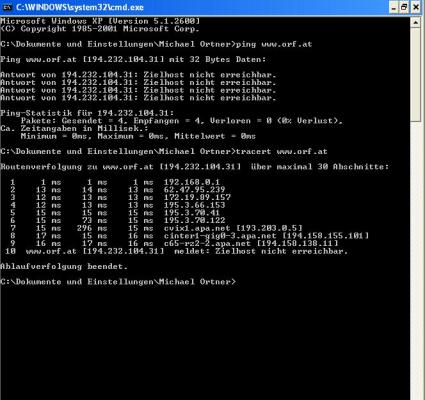

::> Zunächst sollten wir die Befehle ping und tracert an der Seite "www.orf.at" testen. Meine Ergebnisse die ich einmal Wochentags und einmal am Wochenende mittels Dos Eingabeaufforderung durchgeführt habe finden Sie nachfolgend:

Abfrage Werktags:

Abb.1: Ping Request und Tracert Request vom Montag, 28.01.08:

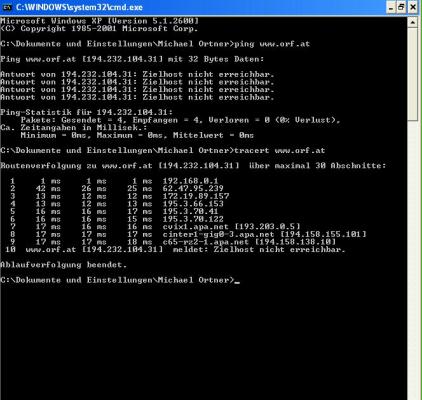

Abfrage Wochenende:

Abb.2: Ping Request und Tracert Request vom Sonnatg, 27.01.08:

Fazit:

Von den vier gesendeten Paketen wurde keines empfangen. Dies lässt darauf schließen, dass der Domain www.orf.at bewusst nicht Antwortet um eine Server Überlastung zu vermeiden. Unterschiede zwischen Werktags und Wochenende in der Auslastung sind dabei natürlich nicht festzustellen.

Weiters ist aus Abbildung 1. und 2. ersichtlich, dass bei der Tracert Abfrage über neun Abschnitte versucht wurde, den Zielhost zu erreichen, was aber fehlgeschlagen ist. Bei den Messeeinheiten in Millisekunden die angeben, wie schnell der Server erreicht wird ist kein gravierender Zeitunterschied festzustellen wobei am Wochenende üblicherweise eine kürzere Zeit beansprucht wird da weniger online sind.

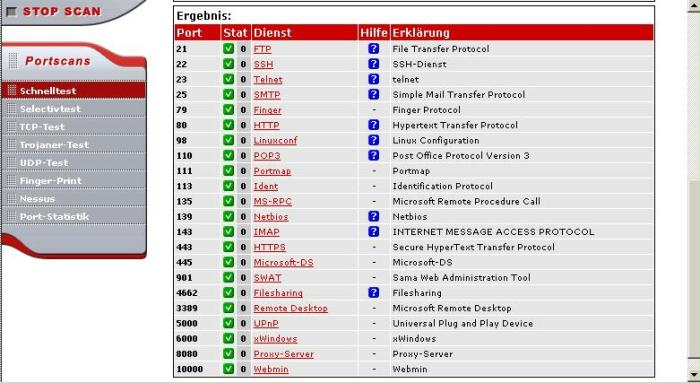

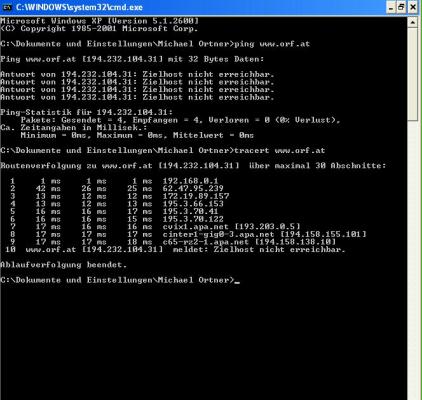

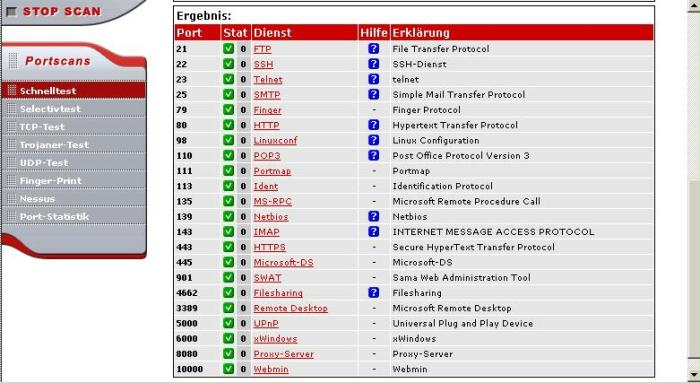

::> Weiters wurde uns die Aufgabe gestellt einen Portscan mithilfe eines Webtools am eigenen Computer durchzuführen.

Habe mich beim durchführen des Portscans für das Webtool Port-Scan unter http://www.port-scan.de/ entschieden, da es sehr rasch scannt und ein übersichtliches Ergebnis auswirft.

Abb.3: Bildschirmkopie vom 18.01.08 - Auswertung

http://www.port-scan.de/index2.php

Fazit:

Bei dem von mir durchgeführten Schnelltest wurde mir als Gesamtstatus angezeigt, dass keiner der getesteten Ports offen ist.

"Offen" bedeutet in diesem Zusammenhang, dass eine Anwendung unter dieser Portnummer auf Verbindungsversuche von außen wartet und man in das System eindringen kann was eine Sicherheitsrisiko darstellt.

::> Schließlich sollten wir noch mittels Whois-Abfrage herausfinden auf welche Person die Domain "www.orf.at" registriert ist.

Habe die Whois Domain Suche auf der Seite http://www.nic.at/ui/index.php/whois/

durchgeführt und bin zu folgendem Ergebnis gekommen:

Die Domain www.orf.at ist auf folgenden Inhaber gemeldet:

Organisationsname: Oesterreichischer Rundfunk

Personenname: Stefan Lauterer

Abb.4:Bildschiermkopie vom 18.01.08 - Domain Suche

http://www.nic.at/ui/index.php/whois/

::> Quellen im Internet:

http://www.port-scan.de/

http://www.nic.at/

::> Zunächst sollten wir die Befehle ping und tracert an der Seite "www.orf.at" testen. Meine Ergebnisse die ich einmal Wochentags und einmal am Wochenende mittels Dos Eingabeaufforderung durchgeführt habe finden Sie nachfolgend:

Abfrage Werktags:

Abb.1: Ping Request und Tracert Request vom Montag, 28.01.08:

Abfrage Wochenende:

Abb.2: Ping Request und Tracert Request vom Sonnatg, 27.01.08:

Fazit:

Von den vier gesendeten Paketen wurde keines empfangen. Dies lässt darauf schließen, dass der Domain www.orf.at bewusst nicht Antwortet um eine Server Überlastung zu vermeiden. Unterschiede zwischen Werktags und Wochenende in der Auslastung sind dabei natürlich nicht festzustellen.

Weiters ist aus Abbildung 1. und 2. ersichtlich, dass bei der Tracert Abfrage über neun Abschnitte versucht wurde, den Zielhost zu erreichen, was aber fehlgeschlagen ist. Bei den Messeeinheiten in Millisekunden die angeben, wie schnell der Server erreicht wird ist kein gravierender Zeitunterschied festzustellen wobei am Wochenende üblicherweise eine kürzere Zeit beansprucht wird da weniger online sind.

::> Weiters wurde uns die Aufgabe gestellt einen Portscan mithilfe eines Webtools am eigenen Computer durchzuführen.

Habe mich beim durchführen des Portscans für das Webtool Port-Scan unter http://www.port-scan.de/ entschieden, da es sehr rasch scannt und ein übersichtliches Ergebnis auswirft.

Abb.3: Bildschirmkopie vom 18.01.08 - Auswertung

http://www.port-scan.de/index2.php

Fazit:

Bei dem von mir durchgeführten Schnelltest wurde mir als Gesamtstatus angezeigt, dass keiner der getesteten Ports offen ist.

"Offen" bedeutet in diesem Zusammenhang, dass eine Anwendung unter dieser Portnummer auf Verbindungsversuche von außen wartet und man in das System eindringen kann was eine Sicherheitsrisiko darstellt.

::> Schließlich sollten wir noch mittels Whois-Abfrage herausfinden auf welche Person die Domain "www.orf.at" registriert ist.

Habe die Whois Domain Suche auf der Seite http://www.nic.at/ui/index.php/whois/

durchgeführt und bin zu folgendem Ergebnis gekommen:

Die Domain www.orf.at ist auf folgenden Inhaber gemeldet:

Organisationsname: Oesterreichischer Rundfunk

Personenname: Stefan Lauterer

Abb.4:Bildschiermkopie vom 18.01.08 - Domain Suche

http://www.nic.at/ui/index.php/whois/

::> Quellen im Internet:

http://www.port-scan.de/

http://www.nic.at/

... link (0 comments) ... comment

Dienstag, 11. Dezember 2007

RFID

Michael.Ortner.Uni-Linz, 21:08h

Da meine KollegInnen in Ihren Weblogs bereits erläutert haben was RFID ist bzw. wo es angewandt wird möchte ich das Thema von einer andern Seite beleuchten.

Ich werde mich den potenziellen Risiken beim Einsatz von RFID zuwenden und somit auf die Sicherheitsaspekte dieses Systems näher eingehen. Schließlich möchte ich auch noch Maßnahmen zur Abwehr anführen.

RFID kann nicht nur als technologische Meisterleistung zur Unterstützung und Erleichterung von zum Beispiel Distributionslogistik angesehen werden, sondern weißt auch Schattenseiten auf.

Hier möchte ich mögliche Gefahren, die RFID mit sich bringt, wie das Ausspionieren und somit den Verlust der Privatsphäre ansprechen.

Zuvor möchte ich noch auf folgenden Homepage der Firma TRICON verweisen, auf der Sie die einzelnen Komponenten eines RFID Sytems abgebildet und erklärt finden, um sich eine bessere Vorstellung machen zu können:

http://www.tricon-austria.at/Default.aspx?PageId=29

Der sich auf den Gegenständen (Waren) befindende Transponder kann durch verschiedene Angriffe, die ich nachfolgend aufzählen werde, beeinträchtigt werden:

Dabei stellt das Abschirmen oder Verstimmen des Transponders mit Hilfe einer metallischen Folie eine Angriffsmöglichkeit dar. Aber auch starke Feldeinwirkungen können zu einer Zerstörung des Transponders führen.

Ein weiterer Angriff auf das RFID System kann aus der Ferne über das Funksystem getätigt werden.

Dabei kann sich der Angreifer die elektromagnetischen Wellen die das RFID System zur Kommunikation sendet zugunsten machen indem er sie ohne größeren technischen Aufwand abhört. Weiters besteht aber auch die Möglichkeit mit einem Störsender das RFID System lahm zu legen.

Da die Aufgabenbereiche von RFID immer mehr auch in sicherheitsrelevanten Bereichen wie zum Beispiel kostenpflichtige Aktionen zum Einsatz kommen ist man natürlich danach betrebt dieses System vor ungewollter Nutzung durch Außenstehende zu verteidigen.

Dabei kann auch hier mit kryptographischen Vorkehrungen das Ausspähen erschwert bzw. verhindert werden. Dabei werden die Sendedaten mit einem geheimen Schlüssel und einem Algorithmus verschlüsselt, sodass ein Außenstehender die Daten nicht mehr interpretieren kann. Die Verschlüsselten Daten können dann nur mehr von der Gegenstelle, die im Besitz eines Schlüssels zum Dechiffrieren sein muss, entschlüsselt werden. Auch diese Verfahren weißt eine Schwachstelle auf, nämlich die Bekanntgabe des Schlüssel zum entschlüsseln vor Beginn der Übertragung an den Teilnehmer der dabei auch in „falsche Hände“ gelangen kann.

Quellen:

::Literatur:

Vgl. Carl Hanser Verlag München, RFID Handbuch, Grundlagen und praktische Anwendungen induktiver Funkanlagen, Transponder und kontaktloser Chipkarten", 4. Auflage, August 2006, S.232-256

::Internet:

RFID Komponenten im Detail, http://www.tricon-austria.at/Default.aspx?PageId=29 (am 12.12.07)

Ich werde mich den potenziellen Risiken beim Einsatz von RFID zuwenden und somit auf die Sicherheitsaspekte dieses Systems näher eingehen. Schließlich möchte ich auch noch Maßnahmen zur Abwehr anführen.

RFID kann nicht nur als technologische Meisterleistung zur Unterstützung und Erleichterung von zum Beispiel Distributionslogistik angesehen werden, sondern weißt auch Schattenseiten auf.

Hier möchte ich mögliche Gefahren, die RFID mit sich bringt, wie das Ausspionieren und somit den Verlust der Privatsphäre ansprechen.

Zuvor möchte ich noch auf folgenden Homepage der Firma TRICON verweisen, auf der Sie die einzelnen Komponenten eines RFID Sytems abgebildet und erklärt finden, um sich eine bessere Vorstellung machen zu können:

http://www.tricon-austria.at/Default.aspx?PageId=29

Der sich auf den Gegenständen (Waren) befindende Transponder kann durch verschiedene Angriffe, die ich nachfolgend aufzählen werde, beeinträchtigt werden:

Dabei stellt das Abschirmen oder Verstimmen des Transponders mit Hilfe einer metallischen Folie eine Angriffsmöglichkeit dar. Aber auch starke Feldeinwirkungen können zu einer Zerstörung des Transponders führen.

Ein weiterer Angriff auf das RFID System kann aus der Ferne über das Funksystem getätigt werden.

Dabei kann sich der Angreifer die elektromagnetischen Wellen die das RFID System zur Kommunikation sendet zugunsten machen indem er sie ohne größeren technischen Aufwand abhört. Weiters besteht aber auch die Möglichkeit mit einem Störsender das RFID System lahm zu legen.

Da die Aufgabenbereiche von RFID immer mehr auch in sicherheitsrelevanten Bereichen wie zum Beispiel kostenpflichtige Aktionen zum Einsatz kommen ist man natürlich danach betrebt dieses System vor ungewollter Nutzung durch Außenstehende zu verteidigen.

Dabei kann auch hier mit kryptographischen Vorkehrungen das Ausspähen erschwert bzw. verhindert werden. Dabei werden die Sendedaten mit einem geheimen Schlüssel und einem Algorithmus verschlüsselt, sodass ein Außenstehender die Daten nicht mehr interpretieren kann. Die Verschlüsselten Daten können dann nur mehr von der Gegenstelle, die im Besitz eines Schlüssels zum Dechiffrieren sein muss, entschlüsselt werden. Auch diese Verfahren weißt eine Schwachstelle auf, nämlich die Bekanntgabe des Schlüssel zum entschlüsseln vor Beginn der Übertragung an den Teilnehmer der dabei auch in „falsche Hände“ gelangen kann.

Quellen:

::Literatur:

Vgl. Carl Hanser Verlag München, RFID Handbuch, Grundlagen und praktische Anwendungen induktiver Funkanlagen, Transponder und kontaktloser Chipkarten", 4. Auflage, August 2006, S.232-256

::Internet:

RFID Komponenten im Detail, http://www.tricon-austria.at/Default.aspx?PageId=29 (am 12.12.07)

... link (1 comment) ... comment

Donnerstag, 1. November 2007

Erster inhaltlicher Beitrag zum Thema DOM (Document Object Modell)

Michael.Ortner.Uni-Linz, 12:10h

2. Hausübung:

Was ist DOM?

Kurz gesagt ist DOM (Document Object Model) eine Programmschnittstelle für XML und HTML Dokumente zum dursuchen, erzeugen, löschen und ändern von Inhalten.

Dabei garantiert DOM einen strukturellen Isomorphismus welcher sich in jedem Dokument mit einer eindeutigen Struktur die in jeder DOM Implementation gleich aussieht wiederspiegelt.

Die Struktur des Dokuments wird dabei so dargestellt wie das Verhältnis verwandter Familien zueinander in einem Familienstammbaum. Es gibt Vorfahren, Nachfahren, Eltern, Kinder und Geschwister. Der Begriff »Dokumentstammbaum« wird in diesem Zusammenhang auch sehr oft genannt.

(vgl. http://jendryschik.de/)

Vorteile von DOM:

-geringe Einarbeitungskosten aufgrund von einheitlichen Schnittstellen in den verschiedenen Entwicklungsumgebungen.

-gute Wiederverwentbarkeit und austauschbarkeit von Programmdatein.

-DOM ist vom W3C standardisiert und wird von den Marktführenden Sftwarefirmen unterstüzt.

(vgl. http://wwweickel.in.tum.de/lehre/Seminare/Hauptseminar/WS00/DOM/Presentation/paper.html#toc-0)

Bestandteile von DOM:

Das Kernprogramm von Dom bildet das Programm org.w3c.dom welches durch Zusatzpakete, die zwar Teil des heutigen DOM-Standarts sind jedoch nicht zum Umfang von J2SDK 1.4 gehören, erweiert werden können.

Einige wesentliche Zusatzpakete sind:

-org.w3c.dom.ranges Dieses Paket enthält Interfaces, die Bereiche innerhalb eines DOM-Baums darstellen.

-org.w3c.dom.traversal Dieses Paket enthält Interfaces, die die Traversierung im DOM-Baum gestatten.

-org.w3c.dom.events Dieses Paket beinhaltet Klassen zur Event-orientierten Benachrichtigung von Änderungen am DOM-Baum.

-org.w3c.dom.html Dieses Paket bietet spezielle Unterstützung für HTML-Dokumente, die mit DOM-Bäumen dargestellt sind. So gibt es für jedes HTML-Element ein entsprechendes Interface.

(vgl. http://www.dpunkt.de/java/Programmieren_mit_Java/XML/37.html)

Weitere Links zum Thema:

http://de.wikipedia.org/wiki/Document_Object_Model

http://www.validome.org/doc/HTML_ge/dhtml/modelle/dom.htm

Was ist DOM?

Kurz gesagt ist DOM (Document Object Model) eine Programmschnittstelle für XML und HTML Dokumente zum dursuchen, erzeugen, löschen und ändern von Inhalten.

Dabei garantiert DOM einen strukturellen Isomorphismus welcher sich in jedem Dokument mit einer eindeutigen Struktur die in jeder DOM Implementation gleich aussieht wiederspiegelt.

Die Struktur des Dokuments wird dabei so dargestellt wie das Verhältnis verwandter Familien zueinander in einem Familienstammbaum. Es gibt Vorfahren, Nachfahren, Eltern, Kinder und Geschwister. Der Begriff »Dokumentstammbaum« wird in diesem Zusammenhang auch sehr oft genannt.

(vgl. http://jendryschik.de/)

Vorteile von DOM:

-geringe Einarbeitungskosten aufgrund von einheitlichen Schnittstellen in den verschiedenen Entwicklungsumgebungen.

-gute Wiederverwentbarkeit und austauschbarkeit von Programmdatein.

-DOM ist vom W3C standardisiert und wird von den Marktführenden Sftwarefirmen unterstüzt.

(vgl. http://wwweickel.in.tum.de/lehre/Seminare/Hauptseminar/WS00/DOM/Presentation/paper.html#toc-0)

Bestandteile von DOM:

Das Kernprogramm von Dom bildet das Programm org.w3c.dom welches durch Zusatzpakete, die zwar Teil des heutigen DOM-Standarts sind jedoch nicht zum Umfang von J2SDK 1.4 gehören, erweiert werden können.

Einige wesentliche Zusatzpakete sind:

-org.w3c.dom.ranges Dieses Paket enthält Interfaces, die Bereiche innerhalb eines DOM-Baums darstellen.

-org.w3c.dom.traversal Dieses Paket enthält Interfaces, die die Traversierung im DOM-Baum gestatten.

-org.w3c.dom.events Dieses Paket beinhaltet Klassen zur Event-orientierten Benachrichtigung von Änderungen am DOM-Baum.

-org.w3c.dom.html Dieses Paket bietet spezielle Unterstützung für HTML-Dokumente, die mit DOM-Bäumen dargestellt sind. So gibt es für jedes HTML-Element ein entsprechendes Interface.

(vgl. http://www.dpunkt.de/java/Programmieren_mit_Java/XML/37.html)

Weitere Links zum Thema:

http://de.wikipedia.org/wiki/Document_Object_Model

http://www.validome.org/doc/HTML_ge/dhtml/modelle/dom.htm

... link (1 comment) ... comment

... older stories

Online for 6468 days

Last update: 2008.02.06, 09:56

Last update: 2008.02.06, 09:56

status

You're not logged in ... login

menu

search

calendar

Juli 2025 |

||||||

Mo |

Di |

Mi |

Do |

Fr |

Sa |

So |

1 |

2 |

3 |

4 |

5 |

6 |

|

7 |

8 |

9 |

10 |

11 |

12 |

13 |

14 |

15 |

16 |

17 |

18 |

19 |

20 |

21 |

22 |

23 |

24 |

25 |

26 |

27 |

28 |

29 |

30 |

31 |

|||

recent updates

Hi!

Vielen Dank für...

Hi! Vielen Dank für deinen Eintrag auf meinem...

Hi! Vielen Dank für deinen Eintrag auf meinem...

by Georg.Pollhammer.Uni-Linz (2008.02.06, 09:56)

Also ich würde Supercook...

Also ich würde Supercook auch eindeutig dem Web...

Also ich würde Supercook auch eindeutig dem Web...

by David.Höller.Uni-Linz (2008.02.06, 00:45)

7.Aufgabenstellung -...

Bei der 7. Aufgabenstellung mussten wir uns mit Web...

Bei der 7. Aufgabenstellung mussten wir uns mit Web...

by Michael.Ortner.Uni-Linz (2008.02.05, 22:10)

6.Aufgabenstellung -...

Ziel der 6. Aufgabe war es, sich mit Netzwerktools...

Ziel der 6. Aufgabe war es, sich mit Netzwerktools...

by Michael.Ortner.Uni-Linz (2008.01.28, 21:00)

RFID

Da meine KollegInnen in Ihren Weblogs bereits erläutert...

Da meine KollegInnen in Ihren Weblogs bereits erläutert...

by Michael.Ortner.Uni-Linz (2007.12.13, 10:30)