... newer stories

Freitag, 12. November 2004

Symmetrische & Asymmtrische Verschlüsselung

hans.ratzesberger.uni-linz, 15:15h

Die symmetrische Verschlüsselung

Bei der symmetrischen Verschlüsselung ist der Schlüssel für das Codieren gleich dem Schlüssel für das Decodieren. Daher kommt der Begriff symmetrisch. Symmetrische Algorithmen verwenden Schlüssellängen zwischen 56 und 128 Bit. Das große Problem besteht darin, wie man den Schlüssel austauscht, ohne das eine unbefugte Person Zugriff darauf hat.

Vertreter dieses Verfahrens sind:

+IDEA: 64 Bit

+RC4: variable Schlüssellänge (bis 2048 Bit)

+AES (Advanced Encryption Standard)

Die asymmetrische Verschlüsselung

Hier werden zwei verschiedene Schlüssel für das Codieren / Decodieren verwendet.Bei einem Verfahrensvergleich sieht man, dass die symmetrischen meist um einen gewissen Faktor schneller sind als die Asymmetrischen. Asymmetrische Algorithmen verwenden Schlüssellängen von mindestens 768 Bit. Dies ist deshalb nötig, da bei asymmetrischen Systemen viel weniger Werte als Schlüssel in Frage kommen.

Vertreter sind:

+RSA

Hybride Verschlüsselung

Hierbei handelt sich um eine Kobination aus symmterischer und asymmetrischer Verschlüsselung.Wobei die asymmetrische Verschlüsselung das Schlüsseltausch-Problem löst. Ein geheimer Schlüssel eines schnellen symmetrischen Verfahrens wird mit einem asymmetrischen Verfahren verschlüsselt und ausgetauscht

.

.Vertreter sind:

+PGP (Pretty Goos Privacy)

Eine Anwendung von PGP findet bei der Bürgerkarte statt, die eigentlich physisch nicht existiert. Das bedeutet, daß es in keine eigene Bürgerkarte gibt, sondern nur Chipkarten (Bankomatkarte, Studentenauswei, e-Card, etc.), die um die Bürgerkartenfunktion erweitert sind.

Näheres zur Anwendung von PGP.

Näheres zum Bürgerkartenkonzept.

Weitere Informationen über Verschlüsselungsfragen sind in den Unterlagen der Übung Algortihmen und Datenstrukturen II erhältlich.

Hier gehts weiter zu:

Geschichte der Kryptographie

Kryptographie Einführung

... link (0 comments) ... comment

Geschichte

hans.ratzesberger.uni-linz, 14:43h

Die Kryptographie hat ihren Ursprung in der Antike. Jüdische Schreiber verbargen die Bedeutung des Geschriebenen, indem sie das Alphabet umkehrten, also den letzten Buchstaben anstelle des ersten, den vorletzten anstelle des zweiten usw. benutzen. Dieses System wurde Atbasch genannt und ist auch in der Bibel belegt.

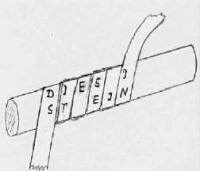

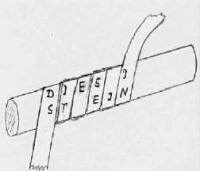

Die Spartaner verwendeten im 5. Jahrhundert v.Chr. eine Verschlüsselungsmethode, bei der ein beschreibares Lederband um einen Stab mit bestimmtem Durchmesser gewickelt wurde. Die Botschaft wurde von oben nach unten auf dieses Band geschrieben und dann übermittelt. Nur der Empfänger wußte, welchen Durchmesser der Stab haben mußte, um die Botschaft wieder lesbar machen zu können. Dieses Verfahren wurde Styla (Szytal) genannt.

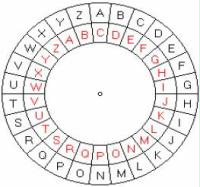

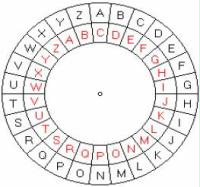

Die Römer verwendeten eine Technik, bei der 2 Scheiben mit dem Alphabet übereinandergelegt wurden.

Dabei wurde verschoben geschrieben. Im obigen Beispiel lautet die Funktion: c = p + 2 mod 26, wobei 26 die maximale Anzahl der Buchstaben des verwendeten Alphabetes ist.

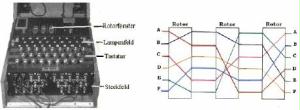

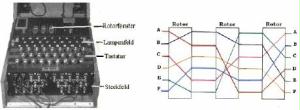

Einen weiteren Meilenstein in der Geschichte der Kryptographie war die Erfindung der Enigma.

1919 wurde sie vom Niederländer Hugo Koch patentiert und später von der deutschen Marine, Armee und Luftwaffe gekauft. Die erste Entschlüsselung gelang Kryptologen aus Polen und England bereits 1932, worauf sie von den Deutschen umgebaut wurde. In England wurde sie während des 2.Weltkrieges ein zweites mal geknackt.

Die Enigma wurde dann von Computer als Verschlüsselungsmaschinen abgelöst.

Hier gehts weiter zu:

Kryptographie Einführung

Symmetrische & Asymmetrische Verschlüsselung

Die Spartaner verwendeten im 5. Jahrhundert v.Chr. eine Verschlüsselungsmethode, bei der ein beschreibares Lederband um einen Stab mit bestimmtem Durchmesser gewickelt wurde. Die Botschaft wurde von oben nach unten auf dieses Band geschrieben und dann übermittelt. Nur der Empfänger wußte, welchen Durchmesser der Stab haben mußte, um die Botschaft wieder lesbar machen zu können. Dieses Verfahren wurde Styla (Szytal) genannt.

Die Römer verwendeten eine Technik, bei der 2 Scheiben mit dem Alphabet übereinandergelegt wurden.

Dabei wurde verschoben geschrieben. Im obigen Beispiel lautet die Funktion: c = p + 2 mod 26, wobei 26 die maximale Anzahl der Buchstaben des verwendeten Alphabetes ist.

Einen weiteren Meilenstein in der Geschichte der Kryptographie war die Erfindung der Enigma.

1919 wurde sie vom Niederländer Hugo Koch patentiert und später von der deutschen Marine, Armee und Luftwaffe gekauft. Die erste Entschlüsselung gelang Kryptologen aus Polen und England bereits 1932, worauf sie von den Deutschen umgebaut wurde. In England wurde sie während des 2.Weltkrieges ein zweites mal geknackt.

Die Enigma wurde dann von Computer als Verschlüsselungsmaschinen abgelöst.

Hier gehts weiter zu:

Kryptographie Einführung

Symmetrische & Asymmetrische Verschlüsselung

... link (0 comments) ... comment

Kryptographie Einführung

hans.ratzesberger.uni-linz, 14:24h

Die Informatik spielt in der Kryptographie eine wesentliche Rolle.

Jeder Mensch hat gewisse Grundrechte zwecks Schutz des Individuums. Das Pendant zum Briefgeheimnis für die Kommunikation auf dem Postweg ist die Verschlüsselung für die moderne Kommunikation im Internet.

Das Briefgeheimnis ist ein durch den Staat garantiertes Grundrecht, das aber in bestimmten Fällen durchbrochen werden darf (Im Zeitalter des zunehmenden Terrorismus spielt das eine große Rolle).

Näheres dazu steht im Rechtsinformationssystem des Bundeskanzleramtes.

Ebenso verhält es sich mit den Verschlüsselung im Internet. Neue Verschlüsselungstechniken werden durch einen Staat nur dann erlaubt, wenn sie ein sogenanntes Backdoor haben, um eben bei "Gefahr im Verzug" einen Zugriff zu ermöglichen.

Auch aus militärischer Sicht spielt Kryptographie eine wesentliche Rolle. So werden neue Kryptographietechniken mit einem Exportverbot belegt. Als Beispiel möchte ich das PPG (pretty good privacy) erwähnen, daß in den USA mit einem solchen Verbot belegt worden ist.

So bedient sich die National Security Agency (NSA) eines globalen Abhörnetzes, welches den gesamten Datenverkehr, welcher über Satellit läuft, überwacht. Auch England, Kanada, Neuseeland und Australien gehören dieser Gruppe an. Dieses Projekt ist auch unter dem Namen Echolon bekannt.

Auch auf europäischer Ebene gibt es eine ähnliche Vereinigung, deren Ziel eine verbesserte Zusammenarbeit von den verschiedenen Polizeikräften ist. (z.B.: Abhören von Handys). In den meisten europäischen Staaten wurde eine Richtlinie umgesetzt, welche den Mobilfunkbetreiber zwingt, daß er entsprechende Schnittstellen zum abhören zur Verfügung stellen muß. Die Kollaboration der Polizeikräfte wird auch als Enfopol bezeichnet.

Ein weiteres staatenübergreifendes Projekt ist das sogenannte wassenaar arrangement. Dieses Abkommen regelt den Export von sogenannten „dual-use-goods“. Darunter versteht man Kryptographie Werkzeuge (z.B.: Software) die für den zivilen als auch für den militärischen Gebrauch einsetzbar ist.

Die Mitglieder des "wassenaar arrangement" verpflichten sich bestimmte Produkte nicht in Staaten zu exportieren, die nicht diesem Abkommen beigetreten sind.

Hier gehts weiter zu:

Geschichte der Kryptographie

Symmetrische & Asymmetrische Verschlüsselung

Jeder Mensch hat gewisse Grundrechte zwecks Schutz des Individuums. Das Pendant zum Briefgeheimnis für die Kommunikation auf dem Postweg ist die Verschlüsselung für die moderne Kommunikation im Internet.

Das Briefgeheimnis ist ein durch den Staat garantiertes Grundrecht, das aber in bestimmten Fällen durchbrochen werden darf (Im Zeitalter des zunehmenden Terrorismus spielt das eine große Rolle).

Näheres dazu steht im Rechtsinformationssystem des Bundeskanzleramtes.

Ebenso verhält es sich mit den Verschlüsselung im Internet. Neue Verschlüsselungstechniken werden durch einen Staat nur dann erlaubt, wenn sie ein sogenanntes Backdoor haben, um eben bei "Gefahr im Verzug" einen Zugriff zu ermöglichen.

Auch aus militärischer Sicht spielt Kryptographie eine wesentliche Rolle. So werden neue Kryptographietechniken mit einem Exportverbot belegt. Als Beispiel möchte ich das PPG (pretty good privacy) erwähnen, daß in den USA mit einem solchen Verbot belegt worden ist.

So bedient sich die National Security Agency (NSA) eines globalen Abhörnetzes, welches den gesamten Datenverkehr, welcher über Satellit läuft, überwacht. Auch England, Kanada, Neuseeland und Australien gehören dieser Gruppe an. Dieses Projekt ist auch unter dem Namen Echolon bekannt.

Auch auf europäischer Ebene gibt es eine ähnliche Vereinigung, deren Ziel eine verbesserte Zusammenarbeit von den verschiedenen Polizeikräften ist. (z.B.: Abhören von Handys). In den meisten europäischen Staaten wurde eine Richtlinie umgesetzt, welche den Mobilfunkbetreiber zwingt, daß er entsprechende Schnittstellen zum abhören zur Verfügung stellen muß. Die Kollaboration der Polizeikräfte wird auch als Enfopol bezeichnet.

Ein weiteres staatenübergreifendes Projekt ist das sogenannte wassenaar arrangement. Dieses Abkommen regelt den Export von sogenannten „dual-use-goods“. Darunter versteht man Kryptographie Werkzeuge (z.B.: Software) die für den zivilen als auch für den militärischen Gebrauch einsetzbar ist.

Die Mitglieder des "wassenaar arrangement" verpflichten sich bestimmte Produkte nicht in Staaten zu exportieren, die nicht diesem Abkommen beigetreten sind.

Hier gehts weiter zu:

Geschichte der Kryptographie

Symmetrische & Asymmetrische Verschlüsselung

... link (0 comments) ... comment

... older stories

Online for 7538 days

Last update: 2005.01.18, 16:27

Last update: 2005.01.18, 16:27

status

You're not logged in ... login

menu

search

calendar

November 2004 |

||||||

Mo |

Di |

Mi |

Do |

Fr |

Sa |

So |

1 |

2 |

3 |

4 |

5 |

6 |

7 |

9 |

10 |

11 |

13 |

14 |

||

15 |

16 |

17 |

18 |

19 |

20 |

21 |

22 |

23 |

24 |

25 |

26 |

27 |

28 |

29 |

30 |

|||||

recent updates

Anwendung von Bluetooth...

Zu diesem Thema würde ich gerne meine persönlichen...

Zu diesem Thema würde ich gerne meine persönlichen...

by hans.ratzesberger.uni-linz (2005.01.18, 16:27)

Symmetrische & Asymmtrische...

Die symmetrische Verschlüsselung Bei der symmetrischen...

Die symmetrische Verschlüsselung Bei der symmetrischen...

by hans.ratzesberger.uni-linz (2004.11.24, 17:42)

Kryptographie Einführung

Die Informatik spielt in der Kryptographie eine wesentliche...

Die Informatik spielt in der Kryptographie eine wesentliche...

by hans.ratzesberger.uni-linz (2004.11.24, 17:40)

Geschichte

Die Kryptographie hat ihren Ursprung in der Antike....

Die Kryptographie hat ihren Ursprung in der Antike....

by hans.ratzesberger.uni-linz (2004.11.24, 17:39)