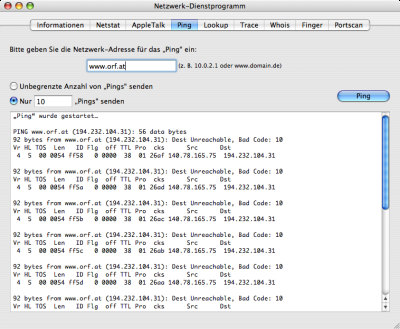

Erste Anwendung - ping

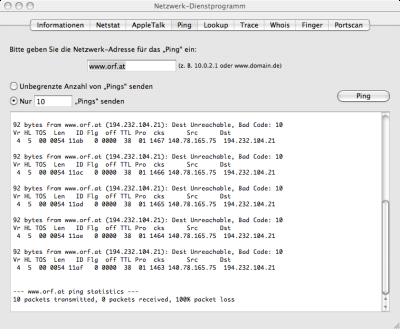

Zweite Anwendung - ping

Der Ping ist eines der meistverwendeten Tools zum Testen der Netzwerkverbindung zu einer anderen Station. Sie misst die Zeit die das Signal benötigt um zur eingegebenen Station zu kommen und wie viele dieser Siegnale auch wirklich ankommen.

Aus den obernen zwei screenshots ist recht gut ersichtlich, dass es fast keinen Unterschied gab. Auch die benötigte Zeit war gleich.

Das führt daher, dass 10 Anfragen raus gingen aber keine einzige Antwort rein kam. Erstaunlich.

Der Grund hierfür kann manigfaltig sein. Entweder schick ORF.at nichts zurück oder ein Router oder eine Firewall stört das Signal.

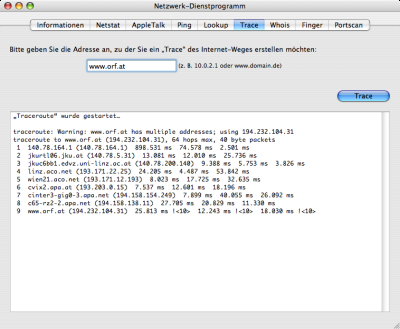

Erste Anwendung - trace

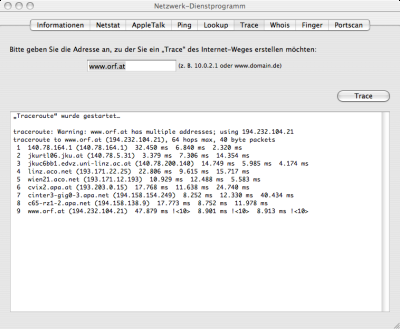

Zweite Anwendung - trace

Anhand der trace Funktion sieht man welche IP-Adressen passiert wurden, bis orf.at erreicht wurde. Sohin kann man mit dieser Funktion die Route des Signals verfolgen.

Während die erste Anfrage "nur" 8.913 ms dauerte, dauerte die zweite Anfrage schon mit 18.030 ms mehr als doppelt so lang. Hier sieht man recht gut, dass am abend die Verbindung langsamer ist als während des Tages.

Die Finktion hat den Nutzen und Sinn, dass man damit die Fehlerquelle und Ort identifizieren kann.

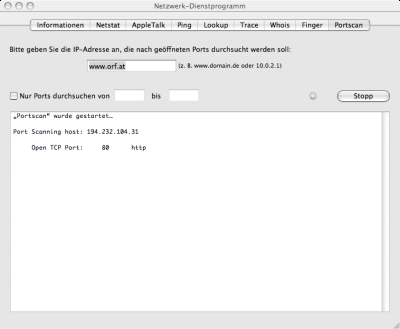

Erste Anwendung - portscan

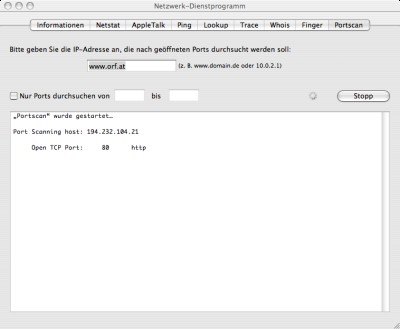

Zweite Anwendung - portscan

Diese 2 Screenshots zu deuten ist schwer. Ich denke, dass es hier zu einer anderen Art der Informationsvermittlung kommt, da ich ein anderes Betriebssystem nutze. Allerdings wäre mir bis dato nicht aufgefallen, dass mein System "unsicher" wäre.

... link (0 comments) ... comment

PGP (Pretty Good Privacy) ist ein Daten Verschlüsselungsprogramm. Es ist die zur Zeit am meisten benutzte E-Mail-Verschlüsselungssoftware. Sie wurde von einem amerikanischen Programmierer erfunden. Seine Motive waren sehr destruktiv vom Sicherheitsstaatlichem Standpunkt aus. Er wollte sichere Kommunikationskanäle für Bürgerinitiativen und Staatskritische Institutionen schaffen.

Dieses System nutzt ein Public-Key-Verfahren. Kern der Sache ist ein Schlüsselpaar. Ein Teil des Schlüssels ist öffentlich, womit die Verschlüsselung seitens des Absenders vollzogen wird.

Der zweite Teil ist der Privat Key, womit der Endnutzer mittels eines Passwortes die Information öffnen kann. Diese Angehensweise wird auch asymmetrisches Verfahren genannt, da die beiden Schlüsselpaarbesitzer unterschiedliche schlüsseln besitzen.

Um Rechenleistung zu sparen wird allerdings nur der Schlüssel asymmetrisch, während der eigentliche Inhalt, symmetrisch verschlüsselt wird. Dieser zufällige symmetrische Schlüssel wird dann mit dem öffentlichem Schlüssel des Empfängers codiert und der Nachricht angehängt.

PGP agiert nach dem Web of Trust Prinzip, indem es keine zentrale Zertifizierungsstelle gibt, sondern Vertrauens Ketten.

Seit 1991 wurden unterschiedliche Versionen entwickelt und die Rechte hierzu auch immer weiter veräußert.

Die wichtigsten Anwendungsbereiche sind Banken, online - Handelshäuser und Auktionshäuser. Der Nutzen für den Nutzer liegt im Schutz seiner persönlichen Daten und seiner wirtschaftlichen Interesseen.

http://www.philzimmermann.com/DE/background/index.html

http://www.pgp.com/de/company/history.html

... link (1 comment) ... comment

Last update: 2007.06.19, 22:27

Juli 2025 |

||||||

Mo |

Di |

Mi |

Do |

Fr |

Sa |

So |

1 |

2 |

3 |

4 |

5 |

6 |

|

7 |

8 |

9 |

10 |

11 |

12 |

13 |

14 |

15 |

16 |

17 |

18 |

19 |

20 |

21 |

22 |

23 |

24 |

25 |

26 |

27 |

28 |

29 |

30 |

31 |

|||

Ich habe die Netzwerktools vom gleichen Standort ausgeführt....

Ich finde, dass Pedram einen kurzen, aber doch guten...