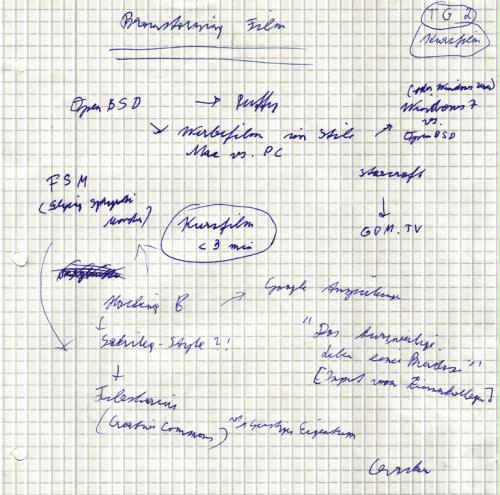

Hier das Ergebnis meines Brainstormings:

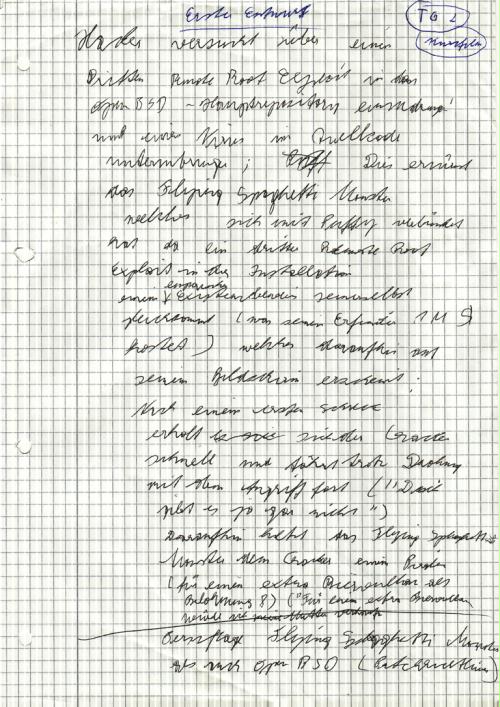

Infolge galt es hieraus einen Film zu machen. Kurz nach dem Ende einer Lehrveranstaltung kam mir schließlich DIE zündende Idee! Ich setzte mich, noch auf der Universität befindlich, einfach nieder und schrieb erst einmal auf mich los. Hierbei kam folgende Geschichte heraus:

Schön niedergeschrieben ergibt das obrige Bild (in etwa) folgendes:

Ein Cracker versucht über einen bzw. den dritten Remote-Root Exploit in der Standard-Installation von OpenBSD in einem noch nicht näher spezifizierten Rechner, auf dem OpenBSD läuft, einzudringen. Nach 100.000 Stunden Suche und 10.000 Stunden Implementierung scheint er endlich am Ziel. [Wird als Stimme aus dem Off gesprochen.] Zwar ist nur ein Teil der OpenBSD Rechner betroffen, namentlich Personen welche den „ident“-Dienst des „inetd“ (Manual des "inet Daemon") einsetzen (Wieso auch immer offen in der Standardinstallation), allerdings trifft es somit auch die Infrastruktur des OpenBSD Haupt-Repositories. Dies versucht er zu nutzen um einen Trojaner in den OpenBSD-Quellcode einzuschmuggeln.

Doch womit er nicht gerechnet hat: Dies erzürnt das Flying Spaghetti Monster (FSM) welches davon Wind bekommen hat. Dieses hat sich mit Puffy (Anmerkung: Dem OpenBSD Maskotchen, einem Kugelfisch) verbündet, da das Finden eines dritten Remote Root Exploits dem „empirische Beweise [...], dass Jesus nicht der Sohn des Fliegenden Spaghettimonsters ist [...]“ (Siehe einen Artikel auf Boing Boing) sehr nahe kommt (Was dem Propheten Bobby Henderson inzwischen eine Million USD kosten würde).

Daraufhin erscheint das Flying Spaghetti Monster auf dem Monitor des Crackers. Nach einem anfänglichen Schreck darüber ignoriert der Cracker die Warnung des FSM nicht mit dem Angriff fortzufahren mit den Worten: „Dich gibt es ja gar nicht.“

Infolge hetzt das Flying Spaghetti Monster dem Cracker einen Piraten auf den Hals (Es verspricht ihm einen Extra-Biervulkan als Belohnung!) und dieser kümmert sich mit den Worten „Für einen extra Biervulkan würde ich meine Mutter verkaufen.“ (Siehe im Text des Links über das FSM) um den Cracker.

Anmerkung zum Eploitszenario: Es gibt in letzter Zeit auf verschiedenen Mailinglisten viele Diskussionen warum der "inetd" standardmäßig gestartet werden sollte oder eben nicht. Wie auch immer man dies sieht, ist ein Remote Root Exploit darüber kaum denkbar. Wenn ich allerdings diesen Dienst nicht genommen hätte, welchen Dienst hätte ich sonst als potenziell gefährdet ansehen sollen. ;-P - Das Exploitzszenario wird daher im Film auch nicht erwähnt.

Das Flying Spaghetti Monster und Puffy erwehren sich eines Crackers.

Der Kurzfilm versteht sich einerseits als Werbung für OpenBSD (sehr sicher), wobei gleichzeitig die Betonung auf die Sicherheit der Default Installation persifliert wird, ebenso wie auch der Kult des Flying Spaghetti Monsters.

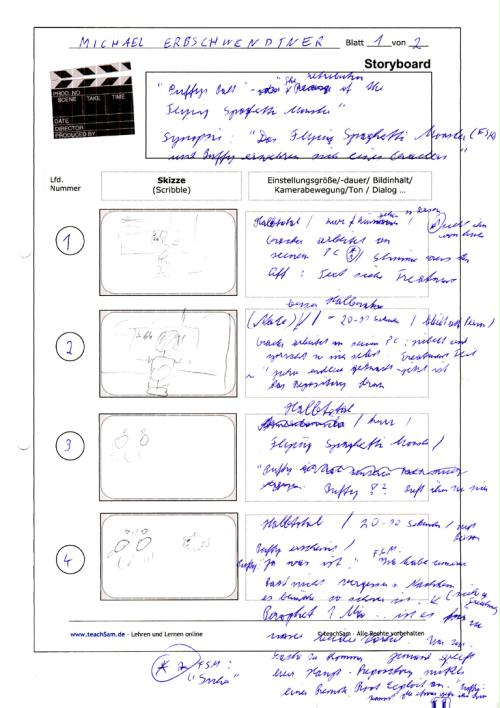

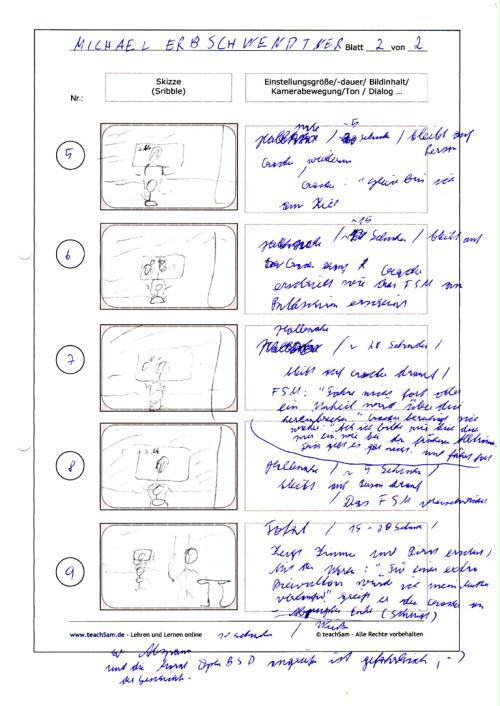

Nachdem das Drehbuch stand, kam es zur Entwicklung des Storyboards:

Der Dreh musste sehr schnell abgewickelt werden, da Herr Müller die Kamera am nächsten Tag zu Mittag wieder benötigte. (Jemand anderer hatte die Kamera ab diesen Zeitpunkt reserviert.)

Vor dem Drehbeginn kam es unglücklicherweise dazu, dass Wolfgang Zelch, welcher sich in der Materie auskennt, nur mehr dazu kam mich zu beraten und danach nicht mehr beim Dreh helfen konnte, da er leider weg musste.

Aus diesem Grund holte ich mir für das Licht und die Kamera neben Jürgen Roseneder auch noch Markus Eder zu Hilfe.

Jürgen Roseneder beim Dreh

Markus Eder beim Dreh

Hier noch ein paar Bilder des Drehorts (wurde für den Dreh extra umgestaltet):

Aufgrund der oben erwähnten Zeitrestriktionen kam ich ziemlich ins Schwitzen als ein Import des Filmmaterials weder auf meinem PC unter Windows, noch auf dem meines Zimmerkollegen funktionierte und auch Herr Müller mir hier nicht weiterhelfen konnte.

Ein Assistent des Instituts half mir so den Film in den Mac-Labors des IDV-Instituts (was auch Herr Müller vorgeschlagen hatte) zu importieren. (Vielen Dank nochmal hierfür - werde mich revanchieren.)

Nachdem dieser endlich importiert war half mir schließlich noch, der schon erwähnte, Wolgang Zelch bei der Nachbearbeitung.

Wolfgang Zelch bei der Nachbearbeitung

Hier nun das fertige Ergebnis:

Fehlermeldungen 2009-04-24 005 RELIABILITY On very high system load, an audio interrupt may occur while the audio process is filling audio ring buffers. This triggers bogus (and useless) correction code in the audio(4) driver causing the audio application to go out of sync, and in turn causing continuous stuttering until the application is restarted. 2009-04-24 004 RELIABILITY In server mode when in full-duplex mode (the default) aucat(1) will send each synchronization message twice, causing client applications to think that buffer underruns are occuring. Depending on the application, this may cause the sound to stutter.