Sonntag, 27. Januar 2008

Web 2.0 - Let's Twitter!

Yan Zhou.Uni-Linz, 14:23h

Kennst du Twitter? Hast du schon mal davon gehört? Wenn nicht, dann sollst Twitter unbedingt mal kennen lernen!

Was is Twitter?

"Twitter is a service for friends, family, and co–workers to communicate and stay connected through the exchange of quick, frequent answers to one simple question: What are you doing?" (source: http://twitter.com/)

Was ist Web 2.0?

"Web 2.0 ist ein Begriff für eine Reihe interaktiver und kollaborativer Konstrukte des Internets, speziell des WWWs. " (Web 2.0 wikipedia)

Für den Begriff Web 2.0 gibt es keine fix oder geschlossene technische Spezifikationen. Web 2.0 ist einfach eine Beschreibung einer ständig veränderten Einschätzung und Benutzung des Webs. Die Rolle aller Benutzer werden betont und Informationen werden nicht mehr nur von großen "Servers" erstellt und verbreitet sondern auch von allen Benutzer, von mir und von dir.

Web 2.0 und Twitter

Wieso nehme ich Twitter als ein Beispiel in dieser Hausaufgabe? Wir schauen uns jetzt einige typische Eigenschaften bzw. Funktionen, die ein Web-Dienst als Web 2.0 zu zeichnen braucht laut Wikipedia. Dazu mache ich auch einen Vergleich mit Twitter, sodass ihr ein bisschen mehr von Twitter erfahren könnt.

1.Benutzer haben die Möglichkeit, Beiträge selbst einzustellen.

Das ist ja was man überhaupt bei Twitter macht! Kein langer Text und mache es einfach! Bei Twitter kann jeder Benutzer einfach einige Wörter schreiben und veröffentlichen, z.B. was du gerade machst, wie deine Stimmung ist, irgendwas, was du den anderen sagen möchtest, nach deiner Laune und Lust.

2.Mit einem fein ausgearbeiteten Rechtsystem kann unterschieden werden, wer welche Beiträge welcher Personen einsehen kann.

Twitter bietet grundsätzlich die Möglichkeit, Beiträge von jeder anderen "Twitter" zu sehen und nachzufolgen. Mit sogenannten "Follow" Funktion kannst du die Updates von Personen, die du nachfolgst, mit einem Klick sehen.

Wenn man "With Others" klickt, werden alle aktuelle Messages von deinen Freunden bei Twitter gezeigt.

Auf diesem Bild ganz unten sieht man "Block Stellit". Wenn ich "Block" anklicke, darf Stellit dann nicht mehr meine Messages sehen.

3.Jeder Benutzer hat das Recht, bestimmte vorgefertigte "persönliche" Datensätze auszufüllen, oft auf der Website als "Settings" oder "persönliche Profile" genannt.

Bei Twitter hat man wie üblich die Möglichkeit, ein paar eigene Daten einzugeben und ein Bild als Symbol von dir hochzuladen.

4.Seiten können in bestimmtem Umfang nach eigenen Vorlieben bzw. Geschmack angepasst werden.

Bei Twitter gibt's die Möglichkeit, die Farbe deiner Homepage einzustellen und sogar ein Bild für eigenen Hintergrund hochzuladen.

5.Jeder Beitrag kann von den anderen um eine Anmerkung erweitert werden.

Diese passiert bei Twitter in einer Form von "Reply", nämlich antworten.

Wenn man "Replies" anklickt, werden alle Antworte bzw. Comments auf dich gezeigt.

Mehre Eigenschaften und Funktionen von Web 2.0 siehe Web 2.0 Wikipedia

Nach einem Vergleich von Eigenschaften und Funktionen von Web 2.0 und Twitter, kann man leicht feststellen, dass Twitter als ein Internet-Dienst im Sinn von Web 2.0 bezeichnet werden kann.

Möchtest du auch nach deiner Laune und Lust irgendwas schreiben und die andere davon informaiert haben? Dann sollst du dich bei Twitter registrieren!

Viel Spass dabei!

Was is Twitter?

"Twitter is a service for friends, family, and co–workers to communicate and stay connected through the exchange of quick, frequent answers to one simple question: What are you doing?" (source: http://twitter.com/)

Was ist Web 2.0?

"Web 2.0 ist ein Begriff für eine Reihe interaktiver und kollaborativer Konstrukte des Internets, speziell des WWWs. " (Web 2.0 wikipedia)

Für den Begriff Web 2.0 gibt es keine fix oder geschlossene technische Spezifikationen. Web 2.0 ist einfach eine Beschreibung einer ständig veränderten Einschätzung und Benutzung des Webs. Die Rolle aller Benutzer werden betont und Informationen werden nicht mehr nur von großen "Servers" erstellt und verbreitet sondern auch von allen Benutzer, von mir und von dir.

Web 2.0 und Twitter

Wieso nehme ich Twitter als ein Beispiel in dieser Hausaufgabe? Wir schauen uns jetzt einige typische Eigenschaften bzw. Funktionen, die ein Web-Dienst als Web 2.0 zu zeichnen braucht laut Wikipedia. Dazu mache ich auch einen Vergleich mit Twitter, sodass ihr ein bisschen mehr von Twitter erfahren könnt.

1.Benutzer haben die Möglichkeit, Beiträge selbst einzustellen.

Das ist ja was man überhaupt bei Twitter macht! Kein langer Text und mache es einfach! Bei Twitter kann jeder Benutzer einfach einige Wörter schreiben und veröffentlichen, z.B. was du gerade machst, wie deine Stimmung ist, irgendwas, was du den anderen sagen möchtest, nach deiner Laune und Lust.

2.Mit einem fein ausgearbeiteten Rechtsystem kann unterschieden werden, wer welche Beiträge welcher Personen einsehen kann.

Twitter bietet grundsätzlich die Möglichkeit, Beiträge von jeder anderen "Twitter" zu sehen und nachzufolgen. Mit sogenannten "Follow" Funktion kannst du die Updates von Personen, die du nachfolgst, mit einem Klick sehen.

Wenn man "With Others" klickt, werden alle aktuelle Messages von deinen Freunden bei Twitter gezeigt.

Auf diesem Bild ganz unten sieht man "Block Stellit". Wenn ich "Block" anklicke, darf Stellit dann nicht mehr meine Messages sehen.

3.Jeder Benutzer hat das Recht, bestimmte vorgefertigte "persönliche" Datensätze auszufüllen, oft auf der Website als "Settings" oder "persönliche Profile" genannt.

Bei Twitter hat man wie üblich die Möglichkeit, ein paar eigene Daten einzugeben und ein Bild als Symbol von dir hochzuladen.

4.Seiten können in bestimmtem Umfang nach eigenen Vorlieben bzw. Geschmack angepasst werden.

Bei Twitter gibt's die Möglichkeit, die Farbe deiner Homepage einzustellen und sogar ein Bild für eigenen Hintergrund hochzuladen.

5.Jeder Beitrag kann von den anderen um eine Anmerkung erweitert werden.

Diese passiert bei Twitter in einer Form von "Reply", nämlich antworten.

Wenn man "Replies" anklickt, werden alle Antworte bzw. Comments auf dich gezeigt.

Mehre Eigenschaften und Funktionen von Web 2.0 siehe Web 2.0 Wikipedia

Nach einem Vergleich von Eigenschaften und Funktionen von Web 2.0 und Twitter, kann man leicht feststellen, dass Twitter als ein Internet-Dienst im Sinn von Web 2.0 bezeichnet werden kann.

Möchtest du auch nach deiner Laune und Lust irgendwas schreiben und die andere davon informaiert haben? Dann sollst du dich bei Twitter registrieren!

Viel Spass dabei!

... link (3 comments) ... comment

Sonntag, 13. Januar 2008

Netzwerktools einsetzen

Yan Zhou.Uni-Linz, 10:19h

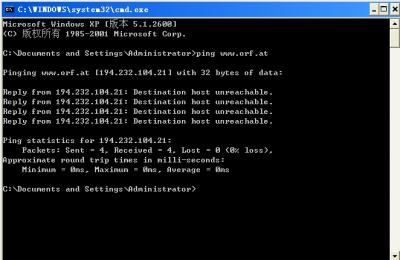

Der Test mit www.orf.at war weder am Freitag Abend noch am Sonntag Vormittag erfolgreich.

Die Ergebnisse sind unter gezeigt.

========================================

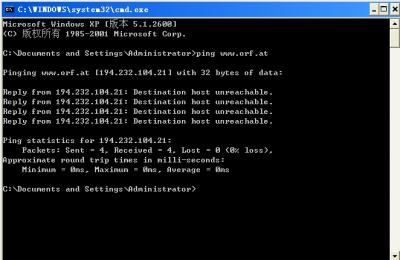

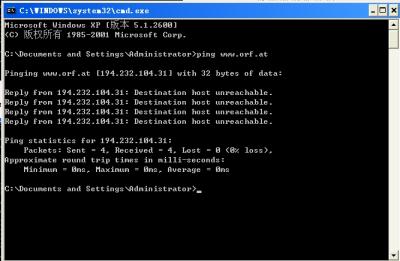

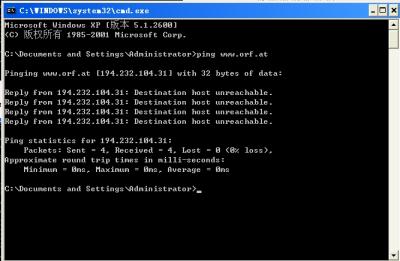

Ping am Freitag Abend

Ping am Sonntag Vormittag

Zwischen den obigen Ergebnisse ist kein Unterschied festzustellen. Beide Versuche waren fehlgeschlagen.

========================================

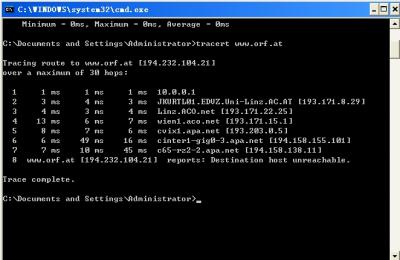

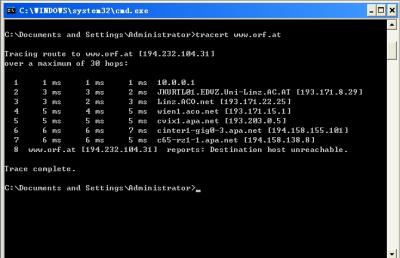

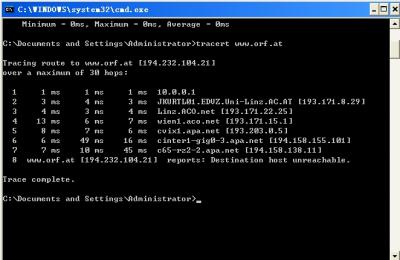

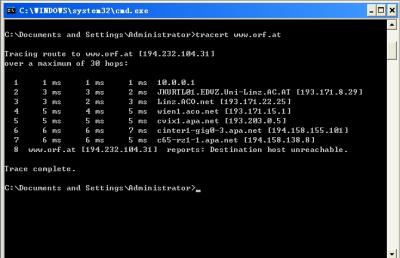

Tracert am Freitag Abend

Tracert am Sonntag Vormittag

Mit einem Vergleich von diesen zwei Bildern kann man sehen, dass es zwei Unterschiede vorgekommen sind.

Erstens waren die response-time unterschiedlich. Deutlich hat es am Freitag Abend laenger als am Sonntag Vormittag gebraucht, da die Belastung von www.orf.at am Freitag Abend höher als am Sonntag Vormittag ist. Die meisten Leute schlafen jetzt vermutlich noch. lol

Der zweite Unterschied besteht in dem siebten Router. Der siebten Router vom Freitag Abend lautete c65-rz2-2.apa.net [194.158.138.11] und am Sonntag Vormittag c65-rz1-1.apa.net [194.158.138.8]. Das heisst, es wurde zwei verschiedene Router verwendet. Es wird regelmäßig gerechnet, welche kürzste Distanz erreicht werden kann und nach dem werden Informationsfluss weitergeleitet. Daher war [194.158.138.11] am Freitag Abend eine bessere Auswahl als [194.158.138.8].

========================================

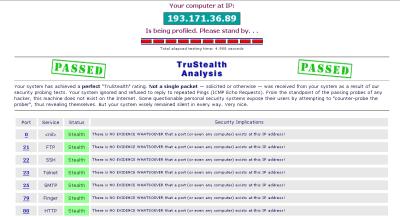

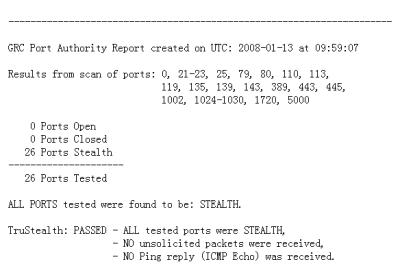

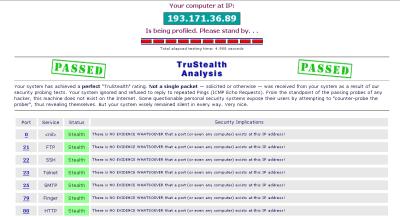

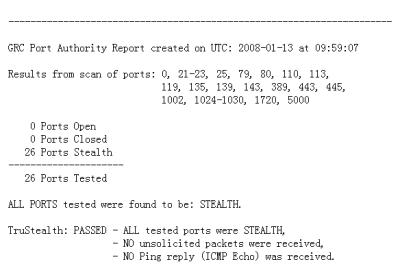

Unter https://grc.com/x/ne.dll?bh0bkyd2 habe ich Portscann gemacht.

Das Ergebnis vom Portscan lautet:

Einen Text Summary:

Es wird geprüft, ob meine Laptop im Internet gegen dem dritten gesichert ist. Das Ergebnis war ideal und für so genannte Hacker, mein Laptop existiert gar nicht in der Internet-Welt. Mein Laptop ist erstens durch eine Firewall-Software und zweitens noch durch meinen eigenen Router im Zimmer geschützt.

========================================

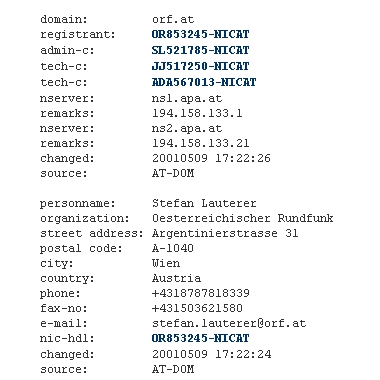

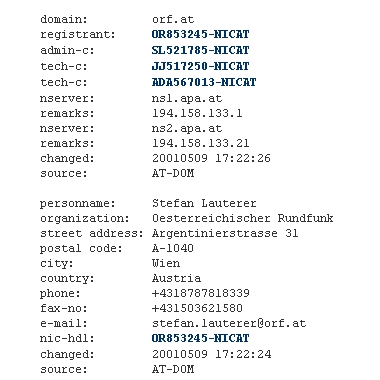

Unter http://www.iks-jena.de/cgi-bin/whois habe ich eine whois-Abfrage über www.orf.at durchgeführt.

Die Domain www.orf.at gehört Hrn. Stefan Lauterer.

Die Ergebnisse sind unter gezeigt.

========================================

Ping am Freitag Abend

Ping am Sonntag Vormittag

Zwischen den obigen Ergebnisse ist kein Unterschied festzustellen. Beide Versuche waren fehlgeschlagen.

========================================

Tracert am Freitag Abend

Tracert am Sonntag Vormittag

Mit einem Vergleich von diesen zwei Bildern kann man sehen, dass es zwei Unterschiede vorgekommen sind.

Erstens waren die response-time unterschiedlich. Deutlich hat es am Freitag Abend laenger als am Sonntag Vormittag gebraucht, da die Belastung von www.orf.at am Freitag Abend höher als am Sonntag Vormittag ist. Die meisten Leute schlafen jetzt vermutlich noch. lol

Der zweite Unterschied besteht in dem siebten Router. Der siebten Router vom Freitag Abend lautete c65-rz2-2.apa.net [194.158.138.11] und am Sonntag Vormittag c65-rz1-1.apa.net [194.158.138.8]. Das heisst, es wurde zwei verschiedene Router verwendet. Es wird regelmäßig gerechnet, welche kürzste Distanz erreicht werden kann und nach dem werden Informationsfluss weitergeleitet. Daher war [194.158.138.11] am Freitag Abend eine bessere Auswahl als [194.158.138.8].

========================================

Unter https://grc.com/x/ne.dll?bh0bkyd2 habe ich Portscann gemacht.

Das Ergebnis vom Portscan lautet:

Einen Text Summary:

Es wird geprüft, ob meine Laptop im Internet gegen dem dritten gesichert ist. Das Ergebnis war ideal und für so genannte Hacker, mein Laptop existiert gar nicht in der Internet-Welt. Mein Laptop ist erstens durch eine Firewall-Software und zweitens noch durch meinen eigenen Router im Zimmer geschützt.

========================================

Unter http://www.iks-jena.de/cgi-bin/whois habe ich eine whois-Abfrage über www.orf.at durchgeführt.

Die Domain www.orf.at gehört Hrn. Stefan Lauterer.

... link (0 comments) ... comment

Dienstag, 11. Dezember 2007

Raubkopie - Aktuelle Situation und Digitale Mentalität [Bonus: Simpson Video]

Yan Zhou.Uni-Linz, 15:42h

„Raubkopie ist ein Kunstbegriff für eine Kopie, die entgegen dem Willen von Urhebern oder Inhabern von Verwertungsrechten hergestellt oder verbreitet wird.“ (Raubkopie Wikipedia )

In diesem Beitrag möchte ich die jetztige Situation von Software-Raubkopie vorstellen. Der Grund, aus dem man Raubkopie macht und Raubkopie so schnell verbreitet werden kann, ist wahrscheinlich sehr eindeutig. Aber man muss auch nachdenken, wieso man trotz den Kenntnissen, dass es illegal ist, Raubkopie macht bzw. nutzt.

Situation

Die Business Software Alliance (BSA Austria) ist eine Organisation, die als der Sprecher der Softwarebranche gegen Raubkopien arbeitet. Sie ist eine führende Organisation im Kampf gegen Raubkopie.

BSA hat im Jahr 2004 eine internationale Pirateriestudie veröffentlicht, die durch das Marktforschungsinstitut IDC (International Data Cooperation) durchgeführt wurde. Laut dieser Studie ist weltweit mehr als jede dritte Software eine Raubkopie. In dieser Studie wurden neben Situation von Businesssoftware auch Situationen von Betriebssystemen und einem kleinen Teil der Verbraucher Software betrachtet.

Die TOP 10 der Softwarepiraterie 2003

Weltweite Regionen im Vergleich 2003

Quelle:

Pirateriestatistik: Weltweite jede dritte Software eine Raubkopie

Digitale Mentalität

Ob einer es zugibt oder verneint, gehört Raubkopie für viele Menschen zum normalen und alltäglichen Leben. Es gibt eine Studie, „Digitale Mentalität“ von Universität Witten/Herdecke, die das Phänomen im Hinblick auf die Mentalität beschreibt. Die Mentalität hier bedeutet die Denkmuster der Menschen innerhalb einer Gruppe, die das Verhalten zur Wirklichkeit und das kollektive Verhalten bestimmt.

Hast du schon mal bemerkt, während fast jeder davon spricht, dass Raubkopie illegal ist und das Recht und die Interesse vom Urheber verletzt, verwenden die Leute trotzdem Raubkopie auf ihren eigenen Computer. Das Gefühl, Raubkopie einer Software zu nutzen, ist uns nicht identisch wie das Gefühl, wenn man die Geldtasche von einem anderen stiehlt. Wirtschaftlich führen aber die beiden zu einer ähnlichen Folge.

Wenn ihr sich für technische und wirtschaftliche Folgen von Raubkopie interessiert und auch die Motive der Raubkopierer gern mal wisst, sind nähre Informationen in der Studie "Digitale Mentalität"(130KB) zu finden.

Zum Schluss noch ein kurzes Video von Simpson

„Simpons Anti-Raubkopie Werbung“

Eine interessante Nachricht zu lesen:

Microsoft: Wenn schon Raubkopie, dann bitte unsere Produkte

In diesem Beitrag möchte ich die jetztige Situation von Software-Raubkopie vorstellen. Der Grund, aus dem man Raubkopie macht und Raubkopie so schnell verbreitet werden kann, ist wahrscheinlich sehr eindeutig. Aber man muss auch nachdenken, wieso man trotz den Kenntnissen, dass es illegal ist, Raubkopie macht bzw. nutzt.

Situation

Die Business Software Alliance (BSA Austria) ist eine Organisation, die als der Sprecher der Softwarebranche gegen Raubkopien arbeitet. Sie ist eine führende Organisation im Kampf gegen Raubkopie.

BSA hat im Jahr 2004 eine internationale Pirateriestudie veröffentlicht, die durch das Marktforschungsinstitut IDC (International Data Cooperation) durchgeführt wurde. Laut dieser Studie ist weltweit mehr als jede dritte Software eine Raubkopie. In dieser Studie wurden neben Situation von Businesssoftware auch Situationen von Betriebssystemen und einem kleinen Teil der Verbraucher Software betrachtet.

Die TOP 10 der Softwarepiraterie 2003

|

| Land | Piraterierate | Umsatzausfall in Mio. US-Dollar | |

|

1. | Vietnam | 92 % | 41 | |

|

2. | China | 92 % | 3.823 | |

|

3. | Ukraine | 91 % | 92 | |

|

4. | Indonesien | 88 % | 157 | |

|

5. | Simbabwe | 87 % | 6 | |

|

6. | Russland | 87 % | 1.104 | |

|

7. | Algerien | 84 % | 59 | |

|

8. | Nigeria | 84 % | 47 | |

|

9. | Pakistan | 83 % | 16 | |

|

10. | Paraguay | 83 % | 9 |

Weltweite Regionen im Vergleich 2003

| Region | Piraterierate | Umsatzausfall in Mrd. US-Dollar | |||

|

1. |

USA / Kanada | 23 % | 7,23 | ||

|

3. |

Westeuropa | 36 % | 9,6 | ||

|

4. |

Asien / Pazifik | 53 % | 7,55 | ||

|

5. |

Mittlerer Osten / Afrika | 55 % | 1 | ||

|

6. |

Lateinamerika | 63 % | 1,27 | ||

|

7. |

Osteuropa | 71 % | 2,11 | ||

| weltweit | 36 % | 28,79 |

Quelle:

Pirateriestatistik: Weltweite jede dritte Software eine Raubkopie

Digitale Mentalität

Ob einer es zugibt oder verneint, gehört Raubkopie für viele Menschen zum normalen und alltäglichen Leben. Es gibt eine Studie, „Digitale Mentalität“ von Universität Witten/Herdecke, die das Phänomen im Hinblick auf die Mentalität beschreibt. Die Mentalität hier bedeutet die Denkmuster der Menschen innerhalb einer Gruppe, die das Verhalten zur Wirklichkeit und das kollektive Verhalten bestimmt.

Hast du schon mal bemerkt, während fast jeder davon spricht, dass Raubkopie illegal ist und das Recht und die Interesse vom Urheber verletzt, verwenden die Leute trotzdem Raubkopie auf ihren eigenen Computer. Das Gefühl, Raubkopie einer Software zu nutzen, ist uns nicht identisch wie das Gefühl, wenn man die Geldtasche von einem anderen stiehlt. Wirtschaftlich führen aber die beiden zu einer ähnlichen Folge.

Wenn ihr sich für technische und wirtschaftliche Folgen von Raubkopie interessiert und auch die Motive der Raubkopierer gern mal wisst, sind nähre Informationen in der Studie "Digitale Mentalität"(130KB) zu finden.

Zum Schluss noch ein kurzes Video von Simpson

„Simpons Anti-Raubkopie Werbung“

Eine interessante Nachricht zu lesen:

Microsoft: Wenn schon Raubkopie, dann bitte unsere Produkte

... link (4 comments) ... comment

... older stories

Online for 6465 days

Last update: 2008.02.05, 22:19

Last update: 2008.02.05, 22:19

status

You're not logged in ... login

menu

search

calendar

Juli 2025 |

||||||

Mo |

Di |

Mi |

Do |

Fr |

Sa |

So |

1 |

2 |

3 |

4 |

5 |

6 |

|

7 |

8 |

9 |

10 |

11 |

12 |

13 |

14 |

15 |

16 |

17 |

18 |

19 |

20 |

21 |

22 |

23 |

24 |

25 |

26 |

27 |

28 |

29 |

30 |

31 |

|||

recent updates

Hallo Yan, wußte...

Hallo Yan, wußte bevor ich auf deinen Blog gestoßen...

Hallo Yan, wußte bevor ich auf deinen Blog gestoßen...

by Michael.Ortner.Uni-Linz (2008.02.05, 22:19)

es ist ganz einfach

du kannst diesen Benutzer einfach blockieren, dass...

du kannst diesen Benutzer einfach blockieren, dass...

by Yan Zhou.Uni-Linz (2008.01.28, 14:42)

Sehr interessantes Thema!

Das ist meines erstes Mal, Twitter kennezulernen! Sehr...

Das ist meines erstes Mal, Twitter kennezulernen! Sehr...

by song.min.Uni-Linz (2008.01.27, 20:32)

Web 2.0 - Let's Twitter!

Kennst du Twitter? Hast du schon mal davon gehört?...

Kennst du Twitter? Hast du schon mal davon gehört?...

by Yan Zhou.Uni-Linz (2008.01.27, 15:27)

Netzwerktools einsetzen

Der Test mit www.orf.at war weder am Freitag Abend...

Der Test mit www.orf.at war weder am Freitag Abend...

by Yan Zhou.Uni-Linz (2008.01.13, 10:55)