In den folgenden Zeilen beschreibe ich die Anwendung eines Verfahren der Kryptografie.

Ich zeige Euch in einzelnen Schritten, wie ich eine E-Mail verschlüsselt und versendet habe. (In meinem Fall an Herrn Wolfgang Kieslich)

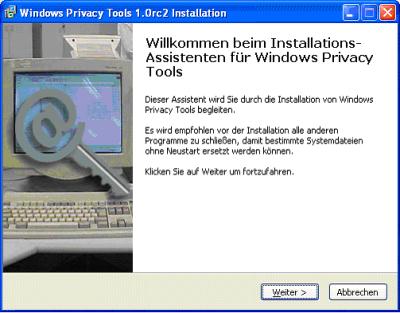

Um meine E-mail Verschlüsseln zu können, musste ich mir zunächst eine geeignete Software downloaden. Ich habe dazu das Programm „Windows Privacy Tools“ verwenden. Es dient zur Verschlüsselung und digitalen Signierung von Daten. (Quelle: Windows Privacy Tools, 7. 1. 2007)

Unter dem Button "Download" hab ich mir das „Windows Privacy Tools complete package“ downgeloaded und anschließend auf meinem Computer gespeichert und installiert.

Als nächstes musste ich mir den PGP-KEY von der Person, an die ich die verschlüsselte E-mail senden möchte, importieren und speichern. In meinem Fall ist es mein Tutor Wolfgang Kieslich.

(Quelle: NIM, 7. 1. 2007)

Nach dem ich das gemacht habe, wird dieser PGP-KEY in das Programm importiert.

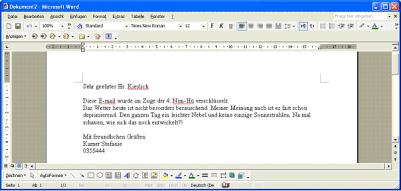

Als nächstes schrieb ich die zu verschlüsselnde E-Mail in einem Textverarbeitungsprogramm. Ich habe dazu das Microsoft Word verwendet.

Anschließend habe ich den zu verschlüsselnden Text markiert und kopiert.

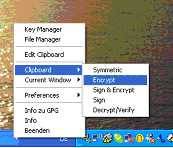

Danach wählte ich auf der Taskleiste das Symbol mit dem Schlüssel aus und drückte die rechte Maustaste. Als nächstes wählte ich die Funktionen "clipboard" und "encrypt".

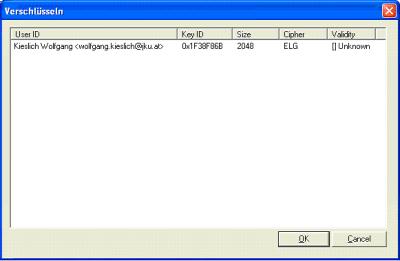

Anschließend wählte ich den Public Key des Empfängers aus. In meinem Fall Herr Kieslich.

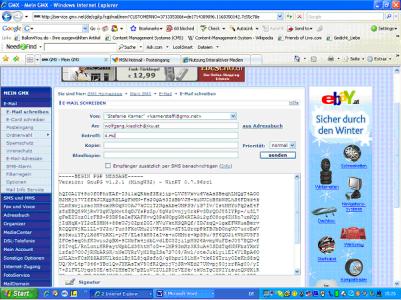

Als nächsten Schritt hab ich in mein E-mail Programm den verschlüsselten Text eingefügt und weggesendet.

Wolfgang Kieslich muss dann, um den Text zu entschlüsseln, sein Passwort für seinen Key eingeben. Anschließend markiert und kopiert er den Text, öffnet wiederum ein Textverarbeitungsprogramm, geht anschließend auch auf das Schlüssel-Symbol in der Taskleiste, drückt die rechte Maustaste und wählt anschließend die Funktionen Clipboard und Decrypt-Verify aus.

Zum Schluss fügt er den Text in seinem Textverarbeitungsprogramm ein.

Wenn ihr Euch selbst einen Schlüssel generieren möchtet findet ihr eine sehr gute Beschreibung auf dem Weblog meiner Kollegin.

Und falls Euch ein bisschen theoretischer Input zum Thema Kryptografie interessiert, möchte ich euch gerne auf diesen Weblog verweisen.

Quellen:

... comment

Last update: 2007.01.09, 23:10

Januar 2007 |

||||||

Mo |

Di |

Mi |

Do |

Fr |

Sa |

So |

1 |

2 |

3 |

4 |

5 |

6 |

7 |

8 |

10 |

11 |

12 |

13 |

14 |

|

15 |

16 |

17 |

18 |

19 |

20 |

21 |

22 |

23 |

24 |

25 |

26 |

27 |

28 |

29 |

30 |

31 |

||||

In den folgenden Zeilen beschreibe ich die Anwendung...

interessanter Inhalt, nette Bilder und grafische Gestaltung...

In den nächsten Zeilen werdet ihr die wesentlichsten...

JavaScript ist eine Programmiersprache, welche 1995...