... neuere Einträge

Dienstag, 1. Juli 2008

Bedrohung und Sicherheit von Privatsphäre in den IKT

am Dienstag, 1. Juli 2008, 16:53

Bereits in den Siebziger Jahren, noch vor dem starken Boom des Internet , traten Sicherheitprobleme mit der Benutzung IKT Systeme auf.

Was ist sicher:

Ein System wird als sicher bezeichnet, wenn der Aufwand für das Eindringen in das System höher ist als der daraus resultierende Nutzen für die AngreiferInnen. ( WIP IKT Security Workshop, S1. http://tool.action.at/Security.pdf . DL: 01.07.08 ). In meiner Meinung, dass der Begriff von sicher sehr einfach ist. Sicher ist computer schützen und vermeidung von Privatedatenverlust.

1. Bedrohung für die IKT-sicherheit

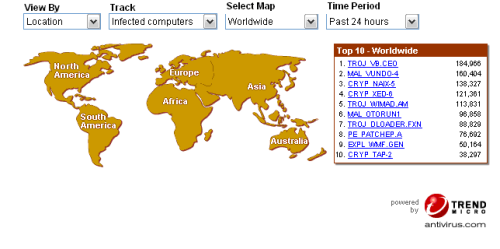

1.1 Computerviren, Trojaner und Würmer. Sie können Betriebsysteme bzw. Programme beeinträchtigen. zB: Harmlose Störungen order Privatedatenverlust. ( WIP IKT Security Workshop http://tool.action.at/Security.pdf , S3. DL: 01.07.08)

Die Top 10 der weltweit verbreiteten Viren

(http://www.spiegel.de/netzwelt/tech/0,1518,158384,00.html)

1.2 Phishing. Phishing bedutet Password + Fishing, dass Phishing man also den Trick, Geheimdaten nennt z.B. eben für das Online-Banking, von Auktionshäusern oder Online-Shops von NutzerInnen herauszulocken. Internet-NutzerInnen erhalten z.B. ein E-Mail mit der Aufforderung die Homepage ihrer Bank aufzusuchen und dort z.B. Kontodaten einzugeben. ( Was ist Phishing? http://www.wienerzeitung.at/DesktopDefault.aspx?TabID=4084&Alias=Dossiers. DL: 01.07.08 )

Hier ist ein Beispiel eines Phishing : Es gibt eine gefälschte Phishing Seite (Adresse www.bowag.at statt www.bawag.at in der untenstehenden Grafik.)

(http://www.saferinternet.at/themen/datenschutz/)

1.3 Hoax : auch Falschmeldung nennet ,die sich per EMail, Instant Messenger oder auf anderen Wegen (MMS, SMS) verbreitet, von vielen für wahr gehalten und daher an viele Freunde weitergeleitet wird. ( WIP IKT Security Workshop http://tool.action.at/Security.pdf , S4. DL: 01.07.08)

1.4 Hacking, Cracking sowie andere Formen von Sabotage. Hacking bezeichnet die Tätigkeit von ComputerexpertInnen, die aufgrund von fundiertem technischen Fachwissen Sicherheitslücken in Computersystemen aufzuspüren und ihre Erkenntnisse veröffentlichen, wodurch sie einen wertvollen Beitrag zu einer sichereren Softwareerzeugung leisten.

( WIP IKT Security Workshop http://tool.action.at/Security.pdf , S4. DL: 01.07.08)

2. Sicherheitmassnahmen

In der Regel die Risiken für IKT-Systeme in privaten Haushalten sind kleiner als als für Computer in Unternehmen. Aber man muss auch Sicherheitmassnahmen verwenden.

2.1 Antiviren-Software verwenden.

Antiviren-Software hat zwei Funktionen: Virenschutz und Virenprüfung. Antiviren-Software muss regelmäßig aktualisieren.

Klassiche Antiviren-Software:

Kasperskys Scanner

McAfees VirusScan

Trend Micros Sicherheitsprodukten

BitDefender

Avira AntiVir ( frei )

2.2 Personal Firewalls verwenden.

Personal Firewalls können unerwünschter Datentransfers von innen nach aussen auch aussen nach innen schutzen.

Klassiche Personal Firewall:

ZoneAlarm Pro 5

Norton Personal Firewall

McAfee Personal Firewall 6.0

2.3 Sensible Daten verschlüsseln

Daten, die nicht in die Hände Dritter geraten sollen, sollten durch geeignete Maßnahmen, wie zum Beispiel PGP, verschlüsselt werden. ( WIP IKT Security Workshop http://tool.action.at/Security.pdf , S6. DL: 01.07.08)

Verschlüssel-Software

gpg4win

SteganoG

Literatur:

WIP IKT Security Workshop http://tool.action.at/Security.pdf DL: 01.07.08

Was ist Phishing? http://www.wienerzeitung.at/DesktopDefault.aspx?TabID=4084&Alias=Dossiers. DL: 01.07.08

Informationssicherheit. http://de.wikipedia.org/wiki/Informationssicherheit DL: 01.07.08

http://www.saferinternet.at/themen/datenschutz/ DL: 01.07.08

http://www.spiegel.de/netzwelt/tech/0,1518,158384,00.html DL: 01.07.08

Was ist sicher:

Ein System wird als sicher bezeichnet, wenn der Aufwand für das Eindringen in das System höher ist als der daraus resultierende Nutzen für die AngreiferInnen. ( WIP IKT Security Workshop, S1. http://tool.action.at/Security.pdf . DL: 01.07.08 ). In meiner Meinung, dass der Begriff von sicher sehr einfach ist. Sicher ist computer schützen und vermeidung von Privatedatenverlust.

1. Bedrohung für die IKT-sicherheit

1.1 Computerviren, Trojaner und Würmer. Sie können Betriebsysteme bzw. Programme beeinträchtigen. zB: Harmlose Störungen order Privatedatenverlust. ( WIP IKT Security Workshop http://tool.action.at/Security.pdf , S3. DL: 01.07.08)

Die Top 10 der weltweit verbreiteten Viren

(http://www.spiegel.de/netzwelt/tech/0,1518,158384,00.html)

1.2 Phishing. Phishing bedutet Password + Fishing, dass Phishing man also den Trick, Geheimdaten nennt z.B. eben für das Online-Banking, von Auktionshäusern oder Online-Shops von NutzerInnen herauszulocken. Internet-NutzerInnen erhalten z.B. ein E-Mail mit der Aufforderung die Homepage ihrer Bank aufzusuchen und dort z.B. Kontodaten einzugeben. ( Was ist Phishing? http://www.wienerzeitung.at/DesktopDefault.aspx?TabID=4084&Alias=Dossiers. DL: 01.07.08 )

Hier ist ein Beispiel eines Phishing : Es gibt eine gefälschte Phishing Seite (Adresse www.bowag.at statt www.bawag.at in der untenstehenden Grafik.)

(http://www.saferinternet.at/themen/datenschutz/)

1.3 Hoax : auch Falschmeldung nennet ,die sich per EMail, Instant Messenger oder auf anderen Wegen (MMS, SMS) verbreitet, von vielen für wahr gehalten und daher an viele Freunde weitergeleitet wird. ( WIP IKT Security Workshop http://tool.action.at/Security.pdf , S4. DL: 01.07.08)

1.4 Hacking, Cracking sowie andere Formen von Sabotage. Hacking bezeichnet die Tätigkeit von ComputerexpertInnen, die aufgrund von fundiertem technischen Fachwissen Sicherheitslücken in Computersystemen aufzuspüren und ihre Erkenntnisse veröffentlichen, wodurch sie einen wertvollen Beitrag zu einer sichereren Softwareerzeugung leisten.

( WIP IKT Security Workshop http://tool.action.at/Security.pdf , S4. DL: 01.07.08)

2. Sicherheitmassnahmen

In der Regel die Risiken für IKT-Systeme in privaten Haushalten sind kleiner als als für Computer in Unternehmen. Aber man muss auch Sicherheitmassnahmen verwenden.

2.1 Antiviren-Software verwenden.

Antiviren-Software hat zwei Funktionen: Virenschutz und Virenprüfung. Antiviren-Software muss regelmäßig aktualisieren.

Klassiche Antiviren-Software:

Kasperskys Scanner

McAfees VirusScan

Trend Micros Sicherheitsprodukten

BitDefender

Avira AntiVir ( frei )

2.2 Personal Firewalls verwenden.

Personal Firewalls können unerwünschter Datentransfers von innen nach aussen auch aussen nach innen schutzen.

Klassiche Personal Firewall:

ZoneAlarm Pro 5

Norton Personal Firewall

McAfee Personal Firewall 6.0

2.3 Sensible Daten verschlüsseln

Daten, die nicht in die Hände Dritter geraten sollen, sollten durch geeignete Maßnahmen, wie zum Beispiel PGP, verschlüsselt werden. ( WIP IKT Security Workshop http://tool.action.at/Security.pdf , S6. DL: 01.07.08)

Verschlüssel-Software

gpg4win

SteganoG

Literatur:

WIP IKT Security Workshop http://tool.action.at/Security.pdf DL: 01.07.08

Was ist Phishing? http://www.wienerzeitung.at/DesktopDefault.aspx?TabID=4084&Alias=Dossiers. DL: 01.07.08

Informationssicherheit. http://de.wikipedia.org/wiki/Informationssicherheit DL: 01.07.08

http://www.saferinternet.at/themen/datenschutz/ DL: 01.07.08

http://www.spiegel.de/netzwelt/tech/0,1518,158384,00.html DL: 01.07.08

Permalink (0 Kommentare) Kommentieren

Sonntag, 15. Juni 2008

Gpg4win und SteganoG

am Sonntag, 15. Juni 2008, 15:47

Gpg4win und SteganoG sind Programmen für EMail- und Datei-Verschlüsselung.

Gpg4win

Vorteile:

1. Sehr viel Funktionen. z.B: GnuPG - Verschlüsselungsprogramm, WinPT-Ein Schlüsselmanager und Helfer bei vielen anderen Verschlüsselungs-Fragen, GPA-Ein anderer Schlüsselmanager und auch GPGol, GPGee, Claws Mail.

2. Man kann sehr leicht Gpg4win verwenden.

Nachteile:

1. Vergleich zu SteganoG(445 KB), Gpg4win sehr gross ist (9.3 MB)

2. Man muss das Programm Installieren ( Ich persönlich mag " green software").

3. Man muss öffentlichen schlüssel tauschen.

SteganoG

Vorteile:

1. Sehr klein ( 445 KB). Es braucht nicht das Programm Installieren.

2. Schlüsselverfahren bei SteganoG entschlüsselt den Datei in einer Bitmap-Datei.

Nachteile:

1. Es gibt viele Beschränkung für Bitmap-Dateien. Z.B SteganoG ist nur für Bitmap-Dateien mit 8 Bit und 24 Bit Farbtiefe geeignet. Und man kann sehr wenigen verfügbaren Bilde finden.

2. Schlecht Vorstellung für neue Anwender:

Gpg4win

Vorteile:

1. Sehr viel Funktionen. z.B: GnuPG - Verschlüsselungsprogramm, WinPT-Ein Schlüsselmanager und Helfer bei vielen anderen Verschlüsselungs-Fragen, GPA-Ein anderer Schlüsselmanager und auch GPGol, GPGee, Claws Mail.

2. Man kann sehr leicht Gpg4win verwenden.

Nachteile:

1. Vergleich zu SteganoG(445 KB), Gpg4win sehr gross ist (9.3 MB)

2. Man muss das Programm Installieren ( Ich persönlich mag " green software").

3. Man muss öffentlichen schlüssel tauschen.

SteganoG

Vorteile:

1. Sehr klein ( 445 KB). Es braucht nicht das Programm Installieren.

2. Schlüsselverfahren bei SteganoG entschlüsselt den Datei in einer Bitmap-Datei.

Nachteile:

1. Es gibt viele Beschränkung für Bitmap-Dateien. Z.B SteganoG ist nur für Bitmap-Dateien mit 8 Bit und 24 Bit Farbtiefe geeignet. Und man kann sehr wenigen verfügbaren Bilde finden.

2. Schlecht Vorstellung für neue Anwender:

Permalink (0 Kommentare) Kommentieren

Freitag, 30. Mai 2008

Netzwerktools einsetzen

am Freitag, 30. Mai 2008, 14:44

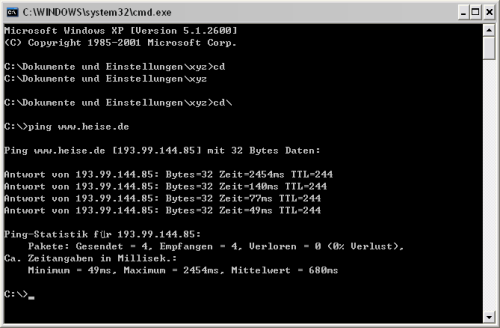

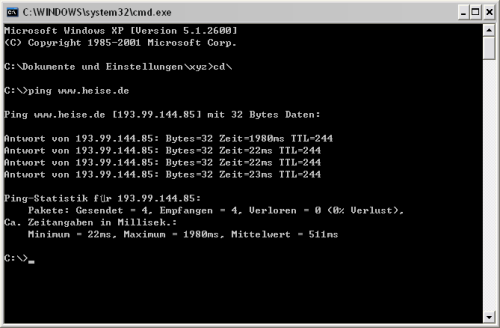

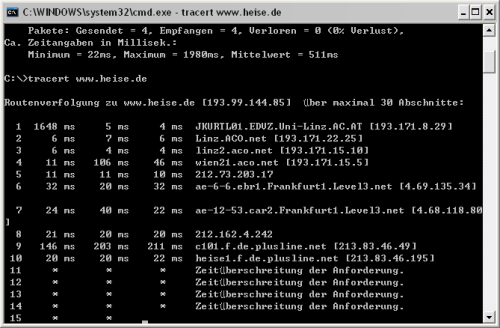

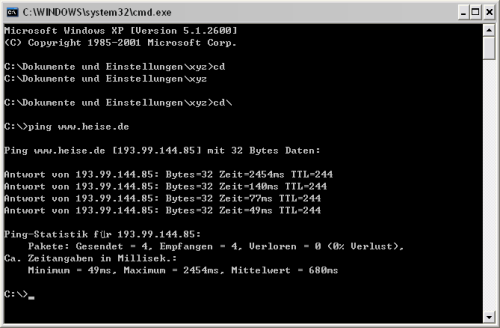

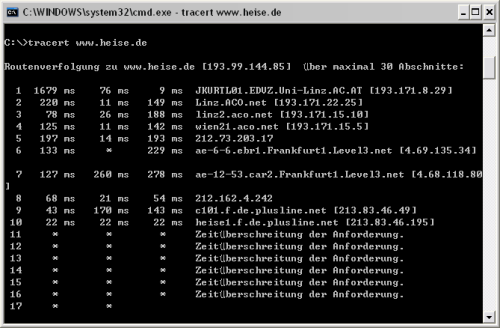

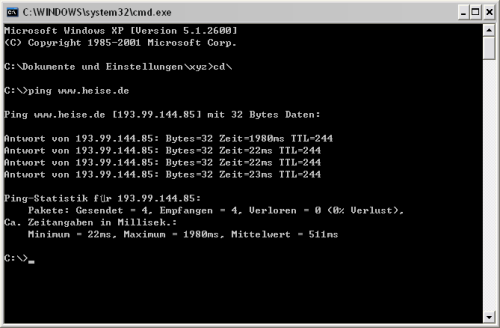

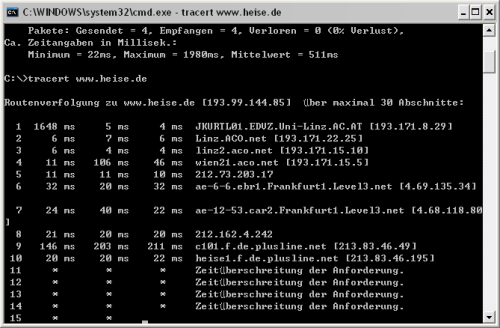

www.heise.de

30.05.2008 14:25 Wochentags

Ping

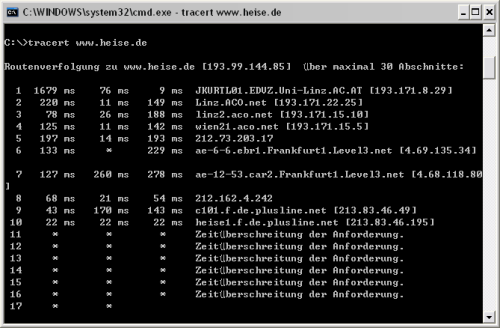

Tracert

31.05.2008 14:05 Wochenende

Ping

Tracert

Ergebnis zu interpretieren

Ping

Im vergleich zum Wochentage, es gibt sich beim Ausführen des Ping-Befehls am Wochenende nicht besonders, z.B, gleich IP adress: 193.99.144.85. Aber nur die Zugriffszeiten sind kürzer.

Tracert

Es ist fast kaum ein Unterschied zu bemerken, nur die Zugriffszeiten sind ein bisschen kürzer.

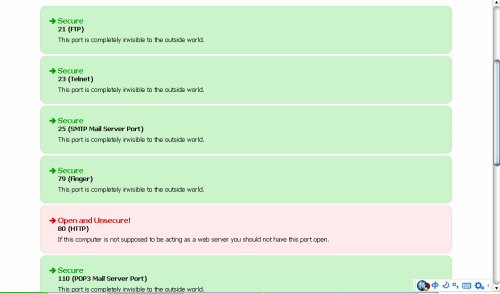

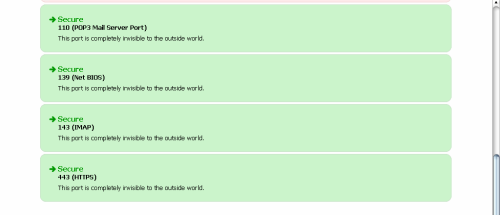

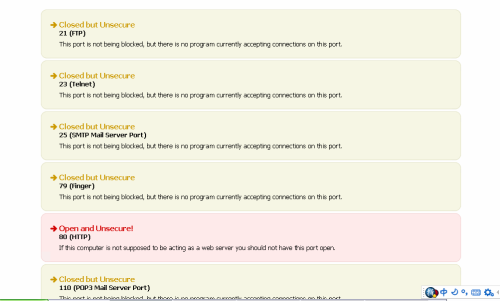

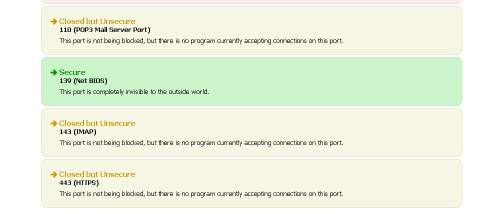

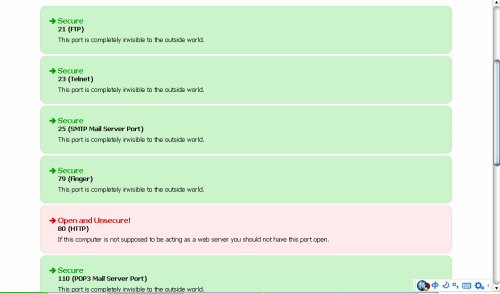

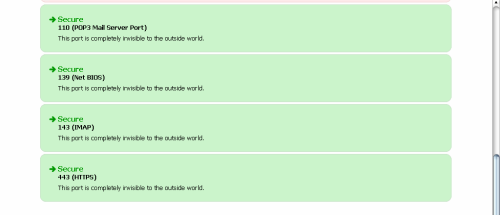

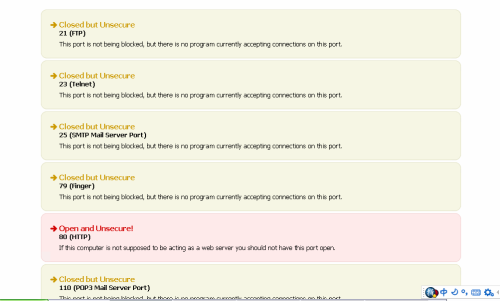

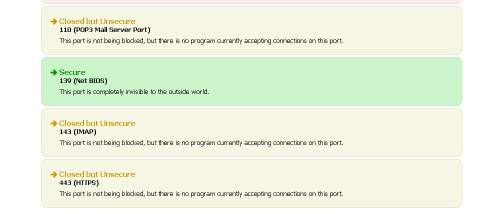

Portscan

Die Durchführung des Portscans an meinem Computer habe ich ein Webtool verwendet. Abgerufen unter : http://probe.hackerwatch.org/probe/probe.asp

Mit Firewall

Ohne Firewall

Der Portscan überprüft welche Ports im Netz offen sind und welche nicht. Wenn mein Computer durch eine Firewall geschützt, so sind die Ports nicht mehr offen. Und mein Computer vollständig geschützt ist (siehe Bild :Mit Firewall). Wenn nicht, das Ports Status sind somit "Allow". Der Computer ist eventuell gefährdet.

Whois-Abfrage

Das Hilfetool abgerufen unter: http://www.iptools.com/

Darunten stellen die Information über die Domain "www.heise.de"

Domain: heise.de

Domain-Ace: heise.de

Nserver: ns.heise.de 193.99.145.37

Nserver: ns.pop-hannover.de

Nserver: ns2.pop-hannover.net

Nserver: ns.plusline.de

Nserver: ns.s.plusline.de

Status: connect

Changed: 2008-02-28T11:09:02+01:00

[Holder]

Type: ORG

Name: Heise Zeitschriften Verlag GmbH & Co. KG

Address: Helstorfer Strasse 7

Pcode: 30625

City: Hannover

Country: DE

Changed: 2007-11-26T15:05:02+01:00

[Admin-C]

Type: PERSON

Name: Steven Steinkraus

Address: Heise Zeitschriften Verlag GmbH & Co. KG

Address: Helstorfer Strasse 7

Pcode: 30625

City: Hannover

Country: DE

Changed: 2007-12-06T13:30:02+01:00

[Tech-C]

Type: PERSON

Name: Axel Wilzopolski

Address: Heise Zeitschriften Verlag GmbH & Co. KG

Address: Helstorfer Stra?e 7

Pcode: 30625

City: Hannover

Country: DE

Phone: +49 511 5352 0

Fax: +49 511 5352 479

Email: aw@heise.de

Changed: 2002-10-07T15:36:40+02:00

[Zone-C]

Type: ROLE

Name: Hostmaster IPH

Organisation: Internet PoP Hannover GmbH

Address: Vahrenwalder Str. 205

Pcode: 30165

City: Hannover

Country: DE

Phone: +49.511372940

Fax: +49.51137294 5

Email: hostmaster@pop-hannover.net

Changed: 2007-05-31T12:15:03+02:00

30.05.2008 14:25 Wochentags

Ping

Tracert

31.05.2008 14:05 Wochenende

Ping

Tracert

Ergebnis zu interpretieren

Ping

Im vergleich zum Wochentage, es gibt sich beim Ausführen des Ping-Befehls am Wochenende nicht besonders, z.B, gleich IP adress: 193.99.144.85. Aber nur die Zugriffszeiten sind kürzer.

Tracert

Es ist fast kaum ein Unterschied zu bemerken, nur die Zugriffszeiten sind ein bisschen kürzer.

Portscan

Die Durchführung des Portscans an meinem Computer habe ich ein Webtool verwendet. Abgerufen unter : http://probe.hackerwatch.org/probe/probe.asp

Mit Firewall

Ohne Firewall

Der Portscan überprüft welche Ports im Netz offen sind und welche nicht. Wenn mein Computer durch eine Firewall geschützt, so sind die Ports nicht mehr offen. Und mein Computer vollständig geschützt ist (siehe Bild :Mit Firewall). Wenn nicht, das Ports Status sind somit "Allow". Der Computer ist eventuell gefährdet.

Whois-Abfrage

Das Hilfetool abgerufen unter: http://www.iptools.com/

Darunten stellen die Information über die Domain "www.heise.de"

Domain: heise.de

Domain-Ace: heise.de

Nserver: ns.heise.de 193.99.145.37

Nserver: ns.pop-hannover.de

Nserver: ns2.pop-hannover.net

Nserver: ns.plusline.de

Nserver: ns.s.plusline.de

Status: connect

Changed: 2008-02-28T11:09:02+01:00

[Holder]

Type: ORG

Name: Heise Zeitschriften Verlag GmbH & Co. KG

Address: Helstorfer Strasse 7

Pcode: 30625

City: Hannover

Country: DE

Changed: 2007-11-26T15:05:02+01:00

[Admin-C]

Type: PERSON

Name: Steven Steinkraus

Address: Heise Zeitschriften Verlag GmbH & Co. KG

Address: Helstorfer Strasse 7

Pcode: 30625

City: Hannover

Country: DE

Changed: 2007-12-06T13:30:02+01:00

[Tech-C]

Type: PERSON

Name: Axel Wilzopolski

Address: Heise Zeitschriften Verlag GmbH & Co. KG

Address: Helstorfer Stra?e 7

Pcode: 30625

City: Hannover

Country: DE

Phone: +49 511 5352 0

Fax: +49 511 5352 479

Email: aw@heise.de

Changed: 2002-10-07T15:36:40+02:00

[Zone-C]

Type: ROLE

Name: Hostmaster IPH

Organisation: Internet PoP Hannover GmbH

Address: Vahrenwalder Str. 205

Pcode: 30165

City: Hannover

Country: DE

Phone: +49.511372940

Fax: +49.51137294 5

Email: hostmaster@pop-hannover.net

Changed: 2007-05-31T12:15:03+02:00

Permalink (1 Kommentar) Kommentieren

... ältere Einträge