Der Begriff des Web 2.0 wird heutzutage nahezu inflationär verwendet, ohne häufig zu wissen welche Kriterien eine Webseite erfüllen muss um den Anforderungen (vor allem technisch und organisatorisch) gerecht zu werden. Im Folgenden werden die insgesamt sieben, im Artikel von Tim O’Reilly und Dale Dougherty veröffentlichten Kennzeichen zur Beurteilung eines Webangebots herangezogen und einer näheren Betrachtung unterworfen. Wichtig hierbei ist die Anmerkung, dass es nicht darauf ankommt ob alle sieben Faktoren erfüllt sind, sondern wie stark einzelne (wenn auch nicht alle) Kennzeichen ausgeprägt sind.

(Quelle: O'Reilly 2005; Abgerufen: 07.01.2009)

The Web As Platform

Diese Forderung beschreibt zugleich die strategische Positionierung einer Web 2.0-Anwendung: sie nutzt das Internet als Plattform für ihre Ausführung. Weniger kryptisch ausgedrückt bedeutet dies, dass Applikationen nicht mehr länger auf dem lokalen Rechner installiert werden müssen um sie einsetzen zu können. Ein gutes Beispiel hierfür ist etwa „Google Docs“ (ehemals „Writely“). Dabei handelt es sich um ein Paket für Büroanwendungen (z.B. zur Textverarbeitung, Tabellenkalkulation, Präsentationserstellung, etc.).Harnessing Collective Intelligence

Diese Forderung beschreibt die Möglichkeit, das kollektive Wissen einer Vielzahl von Nutzern zu „sammeln“ und auf der Plattform bereitzustellen. Dies kann auf zwei Arten geschehen. Einerseits kann man sekundäre Recherche mithilfe von Suchmaschinen betreiben, die immer bessere bzw. effektivere Suchtechniken einsetzen, sowie Abonnementdienste nutzen, die neue Inhalte automatisch an die Interessensgruppe senden bzw. auf aktualisierte Angebote hinweisen. Andererseits können Inhalte auch primär gewonnen werden, indem Benutzer motiviert werden ihr Wissen mit der Öffentlichkeit zu teilen bzw. auf der Plattform bereitzustellen um so ihren Beitrag zu leisten oder sich sogar profilieren zu können (wie Weblogs beweisen, deren Autoren berühmt wurden). Dieser Ansatz ermöglicht es vor allem Betreibern von Plattformen, die eine bestimmte Nische bedienen bzw. eine spezielle Zielgruppe ansprechen wollen, mit geringen finanziellen Mitteln eine gute Idee zu einem großen Erfolg werden zu lassen, da lediglich einmalig ein entsprechendes Portal bereitgestellt werden muss (z.B. studentenrezepte.com). Natürlich birgt dieser Ansatz auch die Gefahr verminderter Qualität der Beiträge. Ein gutes Beispiel dafür ist etwa Wikipedia, eine Online-Enzyklopädie dessen Inhalte nicht für wissenschaftliche Arbeiten tauglich sind, bzw. zumindest ein entsprechendes Paradigma existiert. Nichtsdestotrotz kennzeichnet die Ermöglichung des Bereitstellens von Daten durch die Nutzer eine Web 2.0-Anwendung in großem Maße.Data is the Next Intel Inside

Dieses Kennzeichen bezieht sich auf jene Datenbasis, auf die sich eine Web 2.0-Anwendung stützt. Aufgrund standardisierter Technologien bzw. so genannter „Best Practices“ gleichen sich aus technischer Sicht der Großteil der Webangebote. Als einziges Alleinstellungsmerkmal gilt daher die Qualität des eingesetzten Datenmaterials. Ein gutes Beispiel hierfür sind die Karten, die von Geoinformationssystemen (z.B. Google Maps oder Microsoft Virtual Earth) verwendet werden. Während sich die Bedienung häufig stark ähnelt, unterscheidet sich die Kartenqualität entscheidend. Als wichtiger Einflussfaktor auf die Datenqualität kann auch die zuvor diskutierte Nutzung der kollektiven Intelligenz gesehen werden, die es erlaubt das Angebot von Mitbewerbern abzuheben.End of the Software Release Cycle

Dieses Kennzeichen wird häufig bei großen Anbietern festgestellt und muss daher nicht als Knock-out-Kriterium betrachtet werden. Dabei handelt es sich um die Veröffentlichung der jeweiligen Anwendung bereits im Beta-Stadium, was somit nicht mehr dem klassischen Softwareentwicklungszyklus entspricht, der das ausführliche Planen und Testen eines Produkts vor seiner Veröffentlichung vorsieht. Vielmehr werden Benutzer als (günstige weil kostenlose) Tester herangezogen, um schneller Rückschlüsse auf die Tauglichkeit ziehen zu können. Es handelt sich daher um eine Art evolutionäres Prototyping mit Beteiligung der zukünftigen Nutzer als Testgruppe.Lightweight Programming Models

Mit diesem Kennzeichen wird die Komponentenorientierung beschrieben, mit der bestimmte Anwendungen entwickelt werden. Das dabei Ziel ist, so einfache „Bauteile“ wie möglich zu entwickeln, die mithilfe von offenen Schnittstellen in andere Angebote integriert und somit wiederverwendet werden können. Häufig kommen dabei Standards wie XML zum Einsatz, um die Kommunikation mit anderen Systemen zu ermöglichen ohne sich um die Datenempfängerseite kümmern zu müssen. Als wesentlich für diesen Bereich gelten so genannte Web Services.Software Above the Level of a Single Device

Mit dieser Forderung ist die Gestaltung einer Anwendung für mehr als ein Zielgerät gemeint. Während früher die meisten Webseiten im weitesten Sinne für den Aufruf am Client-Gerät konzipiert wurden, müssen diese heute mit Bedacht auf mobile Endgeräte wie Mobiltelefone oder MP3-Player entwickelt werden (z.B. Apples iTunes-Store).Rich User Experiences

Dieses letzte Kennzeichen beschreibt den Erlebnisnutzen, der durch die Verwendung einer Web 2.0-Anwendung für den Benutzer generiert wird. Als Vorreiter in diesem Bereich gelten Java-Applets oder Flash-Animationen. In einem Atemzug mit dem Begriff Web 2.0 wird allerdings fast immer AJAX genannt, eine auf JavaScript basierende Technologie.(Quelle: O'Reilly 2005; Abgerufen: 07.01.2009)

Tobias.Oberascher.Uni-Linz | 07. Januar 09 | 0 Kommentare

| Kommentieren

Topic: IP-Tools

Nachdem bisher ausschließlich Online-Tools zur Beurteilung der Netzwerk-Aktivitäten herangezogen wurden, möchte ich in diesem Beitrag auf das Network-Utility von Mac OS X eingehen (nachdem es mir lieber ist alles ohne Umwege zu prüfen...).

Das kleine aber feine Programm bietet folgende Funktionen:

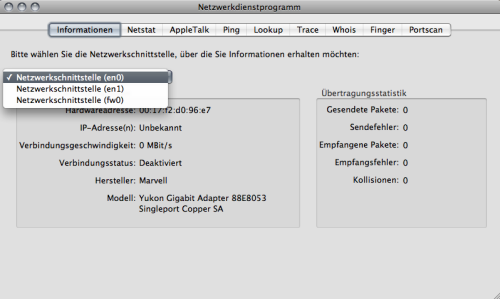

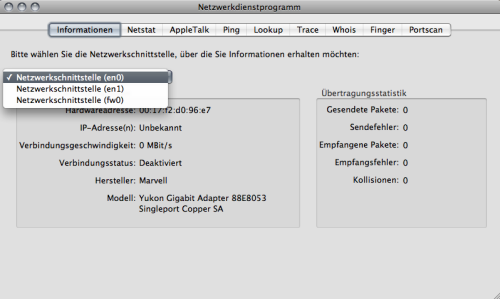

In dieser Ansicht erhält man allgemeine Infos zu den eingebauten Netzwerk-Adaptern (etwa LAN, WLAN, etc.). Hier kann man erkennen, das kein LAN-Kabel angeschlossen ist und daher keine Pakate übertragen wurden.

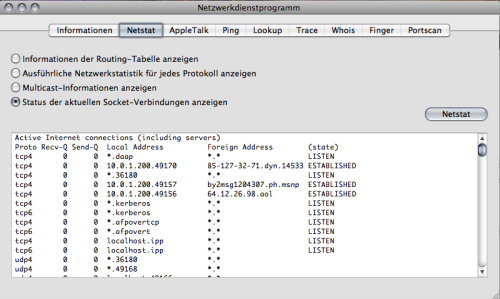

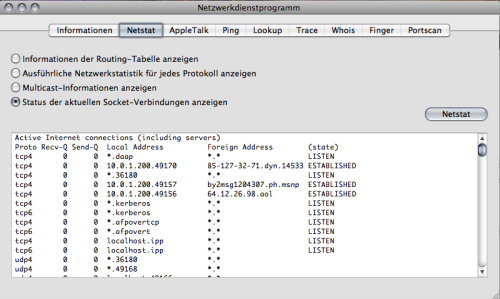

Netstat

In dieser Ansicht hat man 4 Optionen zur Auswahl, die man je nach Zweck einsetzen kann. Hier kann man erkennen, dass es Dienste gibt, die entweder auf eine Verbindung warten (Socket-Listener) oder bereits eine Verbindung zu einer entfernten Adresse hergestellt haben.

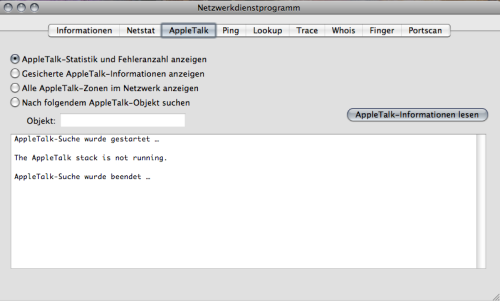

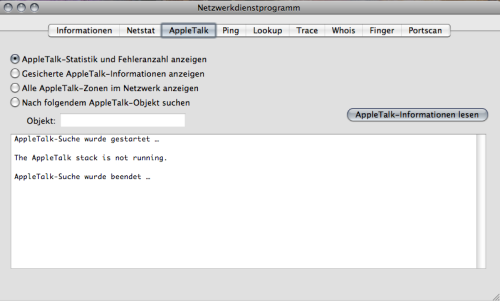

AppleTalk

In dieser Ansicht kann man Informationen zu AppleTalk abrufen. Dabei handelt es sich um eine eigene Netzwerkarchitektur die auf dem ISO/OSI-Modell aufsetzt und (mittlerweile aufgrund der Verbreitung des IP-Protokolls nur durch Kapselung) zum Auffinden von Netzwerk-Ressourcen (wie Drucker, Freigaben, etc.) dient. Wie man sieht läuft der Dienst bei mir nicht.

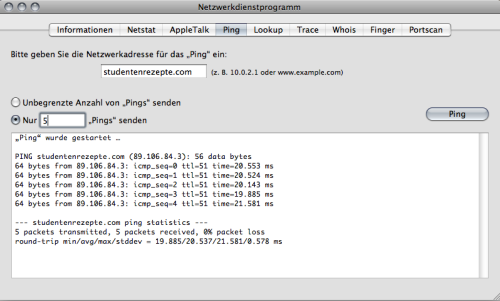

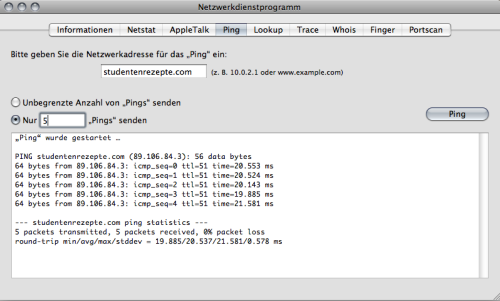

Ping

Der Klassiker unter den Netzwerk-Tools. In dieser Abbildung wurde die Kochplattform studentenrezepte.com 5x gepingt. Nachdem der Weberver antwortet und keine Pakete verloren gingen, kann man davon ausgehen dass er reibungslos läuft.

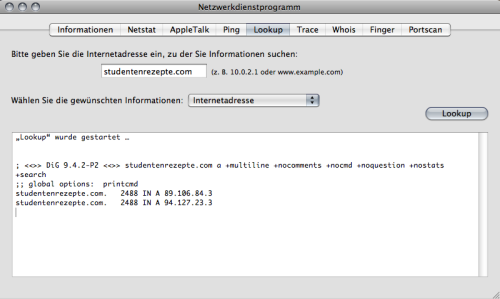

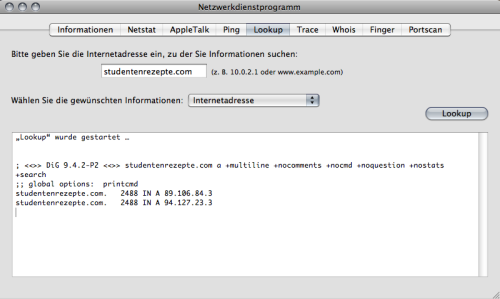

Lookup

Lookup kann in vielerlei Hinsicht eingesetzt werden. In diesem Fall zum Auflösen der Domain der Kochplattform studentenrezepte.com. Wie man sieht, wird der Name in zwei Adressen aufgelöst, was auf eine Serverumstellung hindeuten lässt.

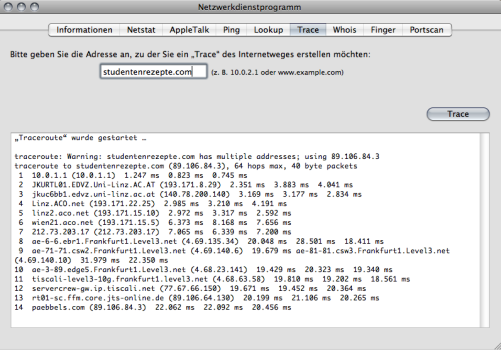

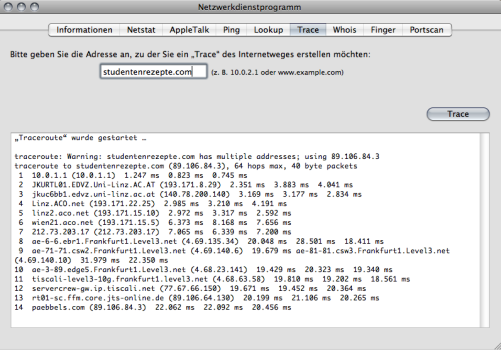

Trace

Häufig stellt sich die Frage, "warum etwas nicht geht". Dabei ist es hilfreich zu wissen, bis zu welchem Punkt eine Anfrage weitergeleitet wird bzw. wo diese zum Stehen kommt. Trace (in der Bash aber auch sonst häufig tracert genannt) heißt hier das passende Tool. In der Abbildung wurde der Weg bis zum Erreichen der Kochplattform studentenrezepte.com ausgeforscht und erfolgreich bis zum Ende durchgelaufen.

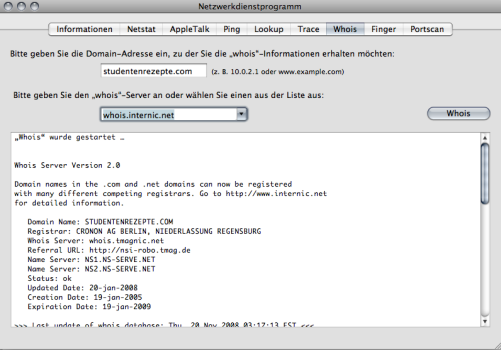

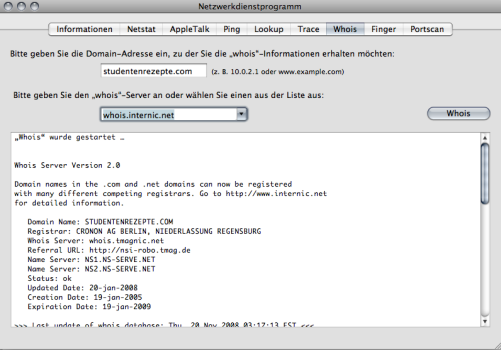

Whois

Ein beliebtes Tool um Adressen von Personen (zumeist der C-Admins) auszuforschen, nennt sich Whois. Dabei werden Online-Datenbanken (sehr beliebt ist hier etwa RIPE für internationale Domains, aber auch NIC.at für .at-Domains) eingesetzt. In der Abbildung wurde dies für die Kochplattform studentenrezepte.com versucht.

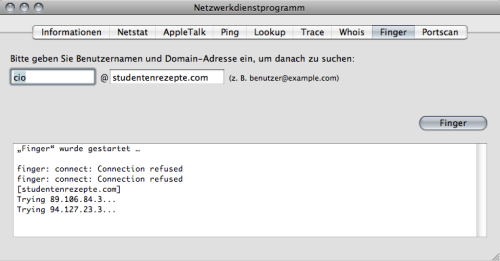

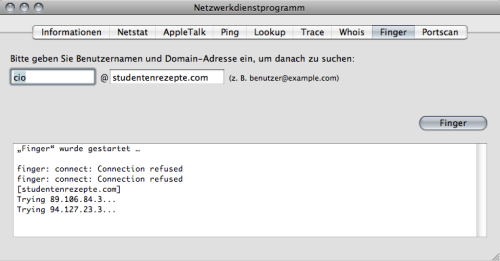

Finger

Das Finger-Protokoll kann zum Abrufen von Informationen über die Benutzer eines Netzwerks verwendet werden. Da hierfür Port 79 offen und der Dienst gestartet sein muss, schlägt der Versuch einen Benutzer der Kochplattform studentenrezepte.com zu ermitteln fehl.

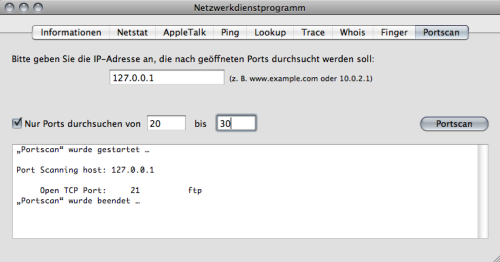

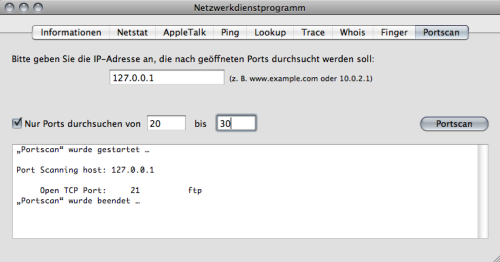

Portscan

Dieser Dienst erlaubt das Ausforschen von Sicherheitslücken, sprich die Suche nach offenen Ports. Da ich lokal einen Webserver laufen habe kann ich einen Scan auf 127.0.0.1 laufen lassen um herauszufinden, ob etwa Ports für FTP (21) oder SMTP (25) offen sind - siehe da, Port 21 wird verwendet. Mag wohl daran liegen, das ProFTP am Laufen ist...

Das kleine aber feine Programm bietet folgende Funktionen:

- Netzwerk-Adapter-Informationen

- Netstat

- AppleTalk

- Ping

- Lookup

- Trace

- Whois

- Finger

- Portscan

In dieser Ansicht erhält man allgemeine Infos zu den eingebauten Netzwerk-Adaptern (etwa LAN, WLAN, etc.). Hier kann man erkennen, das kein LAN-Kabel angeschlossen ist und daher keine Pakate übertragen wurden.

Netstat

In dieser Ansicht hat man 4 Optionen zur Auswahl, die man je nach Zweck einsetzen kann. Hier kann man erkennen, dass es Dienste gibt, die entweder auf eine Verbindung warten (Socket-Listener) oder bereits eine Verbindung zu einer entfernten Adresse hergestellt haben.

AppleTalk

In dieser Ansicht kann man Informationen zu AppleTalk abrufen. Dabei handelt es sich um eine eigene Netzwerkarchitektur die auf dem ISO/OSI-Modell aufsetzt und (mittlerweile aufgrund der Verbreitung des IP-Protokolls nur durch Kapselung) zum Auffinden von Netzwerk-Ressourcen (wie Drucker, Freigaben, etc.) dient. Wie man sieht läuft der Dienst bei mir nicht.

Ping

Der Klassiker unter den Netzwerk-Tools. In dieser Abbildung wurde die Kochplattform studentenrezepte.com 5x gepingt. Nachdem der Weberver antwortet und keine Pakete verloren gingen, kann man davon ausgehen dass er reibungslos läuft.

Lookup

Lookup kann in vielerlei Hinsicht eingesetzt werden. In diesem Fall zum Auflösen der Domain der Kochplattform studentenrezepte.com. Wie man sieht, wird der Name in zwei Adressen aufgelöst, was auf eine Serverumstellung hindeuten lässt.

Trace

Häufig stellt sich die Frage, "warum etwas nicht geht". Dabei ist es hilfreich zu wissen, bis zu welchem Punkt eine Anfrage weitergeleitet wird bzw. wo diese zum Stehen kommt. Trace (in der Bash aber auch sonst häufig tracert genannt) heißt hier das passende Tool. In der Abbildung wurde der Weg bis zum Erreichen der Kochplattform studentenrezepte.com ausgeforscht und erfolgreich bis zum Ende durchgelaufen.

Whois

Ein beliebtes Tool um Adressen von Personen (zumeist der C-Admins) auszuforschen, nennt sich Whois. Dabei werden Online-Datenbanken (sehr beliebt ist hier etwa RIPE für internationale Domains, aber auch NIC.at für .at-Domains) eingesetzt. In der Abbildung wurde dies für die Kochplattform studentenrezepte.com versucht.

Finger

Das Finger-Protokoll kann zum Abrufen von Informationen über die Benutzer eines Netzwerks verwendet werden. Da hierfür Port 79 offen und der Dienst gestartet sein muss, schlägt der Versuch einen Benutzer der Kochplattform studentenrezepte.com zu ermitteln fehl.

Portscan

Dieser Dienst erlaubt das Ausforschen von Sicherheitslücken, sprich die Suche nach offenen Ports. Da ich lokal einen Webserver laufen habe kann ich einen Scan auf 127.0.0.1 laufen lassen um herauszufinden, ob etwa Ports für FTP (21) oder SMTP (25) offen sind - siehe da, Port 21 wird verwendet. Mag wohl daran liegen, das ProFTP am Laufen ist...

Topic: Rund ums Web

Für die 3. Aufgabe habe ich ein XML-Datenmodell online gestellt, das einen Künstler (Sänger, Schauspieler, etc.) abbildet bzw. ein XML-File, das eine Liste von Künstlern entsprechend der DTD enthält:

- DTD-Datei: kuenstler_dtd (dtd, 1 KB)

- XML-Datei: kuenstler_xml (xml, 2 KB)

Tobias.Oberascher.Uni-Linz | 31. Oktober 08 | 0 Kommentare

| Kommentieren