Samstag, 26. Jðnner 2008

Einsetzen von Netzwerktools

Topic: 'Aufgaben (NiM)'

In dieser Aufgabenstellung geht es, wie der Titel schon sagt, um das Einsetzen von Netzwerktools. In diesem Zusammenhang wird zuerst auf die Befehle ping & tracert, danach auf den Portscan und zu guter letzt auf eine< b>whois-Abfrage eingegangen.

1. ping & tracert

1.1. Definitionen

Der Begriff ping ist die Abkürzung für „Packet Internet Groper“. Dieser Befehl wird eingesetzt (z.B. in der Eingabeaufforderung) um zu testen wie Netzwerke oder generell Rechner im Internet erreichbar sind. Hierbei erfolgt mittels dem Befehl ping eine Zusendung eines Signals an den Rechner den man erreichen möchte und erhält folglich als Ergebnis die Dauer, wie lange es dauert, bis eine Antwort von diesem Rechner zurückkommt.

(Quelle: Vgl. Lexikon Suchmaschinenoptimierung)

Des Weiteren wird der Begriff ping laut Wikipedia wie folgt noch definiert: „ping ist ein Computerprogramm, mit dem überprüft werden kann, ob ein bestimmter Host in einem IP-Netzwerk erreichbar ist und welche Zeit das Routing von ihm weg und wieder zurück in Anspruch nimmt“.

(Quelle: Vgl. Wikipedia)

Der zweite Begriff, den es hier zu definieren gilt, ist tracert. Dieser Befehl, auch bekannt als traceroute (bei dem Betriebssystem Unix/Linux), fungiert ähnlich wie der zuvor definierte Begriff ping. Hierbei ist es möglich „noch mehr Informationen über die Netzwerkverbindung zwischen der lokalen Station und der entfernten Station“ zu bekommen. Wie der Name traceroute (übersetzt ins Deutsche) schon sagt, geht es hierbei um eine Routenverfolgung. Es wird z.B. verwendet, wenn man herausfinden möchte, ob „die Datenpakete auf dem Weg zum Ziel die richtige Route verwenden“. Ist dies nicht der Fall, d.h. die Datenpakete gelangen nicht zum Ziel, so kann mit tracert jene Station bzw. jenen Rechner ermitteln der zum Ausfall führte.

(Quelle: Vgl. das ELKO)

1.2. Test der Befehle & Interpretation

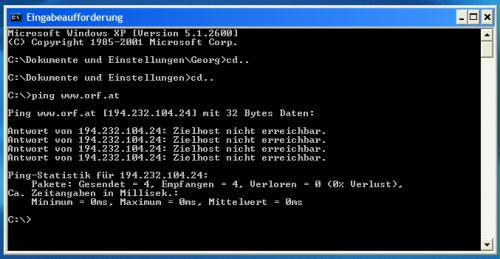

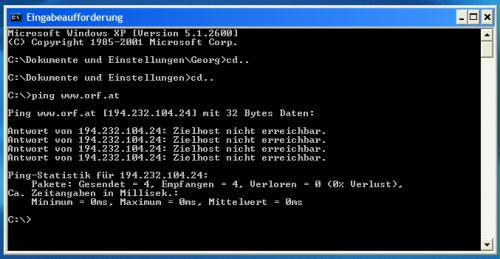

Die Befehle ping und tracert wurden an zwei unterschiedlichen Tagen an der Internetseite www.orf.at getestet, um die Funktion sowie die Unterschiede dieser Befehle aufzuzeigen.

ping

(Freitag, 25. Jänner 2007, 17:26 Uhr)

ping

(Samstag, 26. Jänner 2007, 17:26 Uhr)

Bei der Ausführung dieses Befehls war der Zielhost an beiden Tagen nicht erreichbar. Somit wurden keine Pakete gesendet und dadurch war es auch nicht möglich Zeitangaben zu erhalten. Der einzige Unterschied der bestand, ist, dass sich die IP-Adresse geändert hatte, nämlich von 194.232.104.26 auf 194.232.104.24.

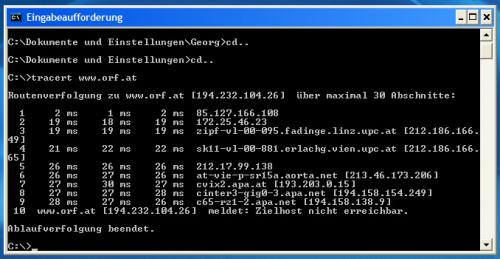

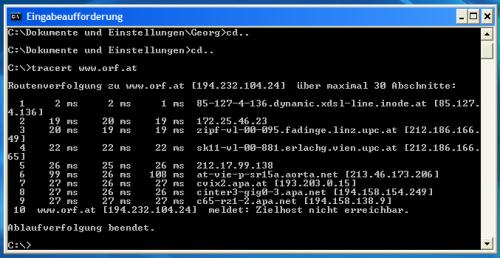

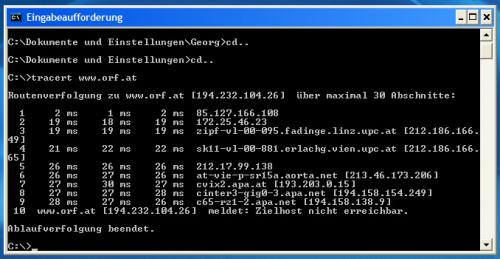

tracert

(Freitag, 25. Jänner 2007, 17:30 Uhr)

tracert

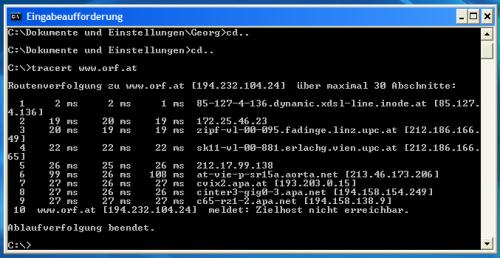

(Samstag, 26. Jänner 2007, 17:32 Uhr)

Wie aus der Definition bereits bekannt ist, so geht es hier um eine Routenverfolgung. Wie man erkennen kann zeigt der Routenverlauf 9 Serverstationen bis dann bei der 10. Serverstation die Seite www.orf.at (= Zielserver) angezeigt wird. Ebenso wie beim Befehl ping, ändert sich auch hier die IP-Adresse von 194.232.104.26 auf 194.232.104.24. Des Weiteren ist ersichtlich, dass am Samstag, den 26. Jänner 2007, die ms (Mikrosekunde) teils größer ist als am Freitag, den 25. Jänner 2007.

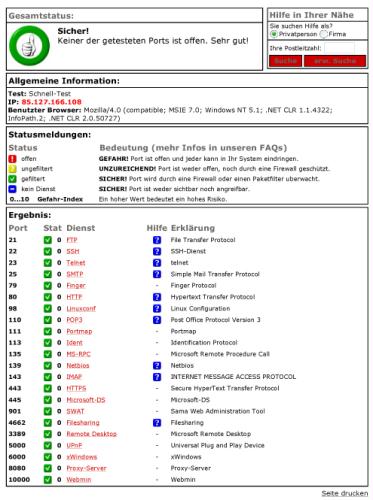

2. Portscan

Mit diesem Tool kann festgestellt werden, welche Ports an einem Computer offen sind. D.h., dass dieser Rechner an ein Netzwerk oder an das Internet angeschlossen sein muss um einen Portscan durchführen zu können. Ein solcher Port gilt dann als offen, „wenn Anfragen an diesen Port von der entsprechenden Software bearbeitet werden“.

(Quelle: Vgl. lexexakt.de)

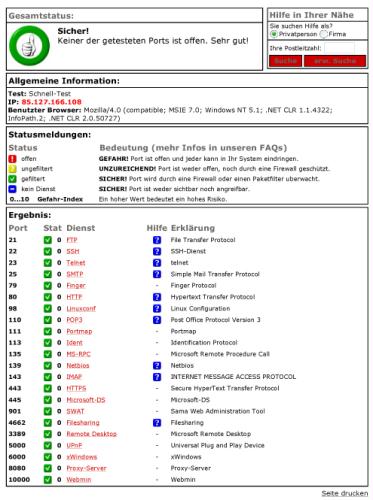

Zur Durchführung eines Portscans auf meinem Rechner, verwendete ich das Online-Portscan Tool von port-scan.de. Hierfür habe ich einen Schnelltest durchgeführt, der mir folgendes Bild als Ergebnis zeigte.

Wie man anhand des Gesamtstatus sehen kann, gilt mein Rechner bzw. meine Ports als sicher. D.h., dass keine der getesteten Ports offen ist bzw. diese durch eine Firewall oder einen Paketfilter überwacht werden.

3. whois-Abfrage

Der Abfragebefehl whois ist englisch und lautet ausgeschrieben „who is“ bzw. „wer ist“. Laut Wikipedia ist whois „ein Protokoll, mit dem von einem verteilten Datenbanksystem Informationen zu Internet-Domains und IP-Adressen und deren Eigentümern abgefragt werden können.

(Quelle: Vgl. Wikipedia)

Im Zusammenhang mit der auszuarbeitenden Aufgabenstellung wurde die whois-Abfrage an der Internetseite des ORF durchgeführt. Folgende Informationen konnten dadurch gewonnen werden:

domain: orf.at

registrant: OR853245-NICAT

admin-c: SL521785-NICAT

tech-c: JJ517250-NICAT

tech-c: ADA567013-NICAT

nserver: ns1.apa.at

remarks: 194.158.133.1

nserver: ns2.apa.at

remarks: 194.158.133.21

changed: 20010509 17:22:26

source: AT-DOM

personname: Stefan Lauterer

organization: Oesterreichischer Rundfunk

street address: Argentinierstrasse 31

postal code: A-1040

city: Wien

country: Austria

phone: +4318787818339

fax-no: +431503621580

e-mail: stefan.lauterer@orf.at

nic-hdl: OR853245-NICAT

changed: 20010509 17:22:24

source: AT-DOM

personname: Stefan Lauterer

organization:

street address: Oesterreichischer Rundfunk

street address: Argentinierstrasse 31

street address: A-1040 Wien

street address: Austria

postal code:

city:

country:

phone: +43 1 87878 18339

fax-no: +43 1 5036215 80

e-mail: stefan.lauterer@orf.at

nic-hdl: SL521785-NICAT

changed: 20001207 11:00:54

source: AT-DOM

personname: Josef Jezek

organization:

street address: ORF Oesterreichischer Rundfunk

street address: Wuerzburggasse 30

street address: A-1136

street address: Austria

postal code:

city:

country:

phone: +43 1 87878 14008

fax-no: +43 1 87878 14949

e-mail: josef.jezek@orf.at

nic-hdl: JJ517250-NICAT

changed: 20000825 13:21:19

source: AT-DOM

personname: APA DNS Admin

organization: APA Austria Presse Agentur

street address: Laimgrubengasse 10

postal code: A-1060

city: Wien

country: Austria

e-mail: domain-admin@apa.at

nic-hdl: ADA567013-NICAT

changed: 20051110 13:29:58

source: AT-DOM

Wie aus der Abfrage ersichtlich ist, so ist die Domain orf.at auf Stefan Lauterer registriert. Darüber hinaus lassen sich Daten ablesen wie Adresse, Telefonnummer etc.

4. Quellen:

Hier sind die im Beitrag verwendeten Quellen nochmals überblicksmäßig dargestellt:

- das ELKO

- lexexakt.de

- Lexikon Suchmaschinenoptimierung

- ORF

- port-scan.de

- Wikipedia: ping

- Wikipedia: whois

1. ping & tracert

1.1. Definitionen

Der Begriff ping ist die Abkürzung für „Packet Internet Groper“. Dieser Befehl wird eingesetzt (z.B. in der Eingabeaufforderung) um zu testen wie Netzwerke oder generell Rechner im Internet erreichbar sind. Hierbei erfolgt mittels dem Befehl ping eine Zusendung eines Signals an den Rechner den man erreichen möchte und erhält folglich als Ergebnis die Dauer, wie lange es dauert, bis eine Antwort von diesem Rechner zurückkommt.

(Quelle: Vgl. Lexikon Suchmaschinenoptimierung)

Des Weiteren wird der Begriff ping laut Wikipedia wie folgt noch definiert: „ping ist ein Computerprogramm, mit dem überprüft werden kann, ob ein bestimmter Host in einem IP-Netzwerk erreichbar ist und welche Zeit das Routing von ihm weg und wieder zurück in Anspruch nimmt“.

(Quelle: Vgl. Wikipedia)

Der zweite Begriff, den es hier zu definieren gilt, ist tracert. Dieser Befehl, auch bekannt als traceroute (bei dem Betriebssystem Unix/Linux), fungiert ähnlich wie der zuvor definierte Begriff ping. Hierbei ist es möglich „noch mehr Informationen über die Netzwerkverbindung zwischen der lokalen Station und der entfernten Station“ zu bekommen. Wie der Name traceroute (übersetzt ins Deutsche) schon sagt, geht es hierbei um eine Routenverfolgung. Es wird z.B. verwendet, wenn man herausfinden möchte, ob „die Datenpakete auf dem Weg zum Ziel die richtige Route verwenden“. Ist dies nicht der Fall, d.h. die Datenpakete gelangen nicht zum Ziel, so kann mit tracert jene Station bzw. jenen Rechner ermitteln der zum Ausfall führte.

(Quelle: Vgl. das ELKO)

1.2. Test der Befehle & Interpretation

Die Befehle ping und tracert wurden an zwei unterschiedlichen Tagen an der Internetseite www.orf.at getestet, um die Funktion sowie die Unterschiede dieser Befehle aufzuzeigen.

ping

(Freitag, 25. Jänner 2007, 17:26 Uhr)

ping

(Samstag, 26. Jänner 2007, 17:26 Uhr)

Bei der Ausführung dieses Befehls war der Zielhost an beiden Tagen nicht erreichbar. Somit wurden keine Pakete gesendet und dadurch war es auch nicht möglich Zeitangaben zu erhalten. Der einzige Unterschied der bestand, ist, dass sich die IP-Adresse geändert hatte, nämlich von 194.232.104.26 auf 194.232.104.24.

tracert

(Freitag, 25. Jänner 2007, 17:30 Uhr)

tracert

(Samstag, 26. Jänner 2007, 17:32 Uhr)

Wie aus der Definition bereits bekannt ist, so geht es hier um eine Routenverfolgung. Wie man erkennen kann zeigt der Routenverlauf 9 Serverstationen bis dann bei der 10. Serverstation die Seite www.orf.at (= Zielserver) angezeigt wird. Ebenso wie beim Befehl ping, ändert sich auch hier die IP-Adresse von 194.232.104.26 auf 194.232.104.24. Des Weiteren ist ersichtlich, dass am Samstag, den 26. Jänner 2007, die ms (Mikrosekunde) teils größer ist als am Freitag, den 25. Jänner 2007.

2. Portscan

Mit diesem Tool kann festgestellt werden, welche Ports an einem Computer offen sind. D.h., dass dieser Rechner an ein Netzwerk oder an das Internet angeschlossen sein muss um einen Portscan durchführen zu können. Ein solcher Port gilt dann als offen, „wenn Anfragen an diesen Port von der entsprechenden Software bearbeitet werden“.

(Quelle: Vgl. lexexakt.de)

Zur Durchführung eines Portscans auf meinem Rechner, verwendete ich das Online-Portscan Tool von port-scan.de. Hierfür habe ich einen Schnelltest durchgeführt, der mir folgendes Bild als Ergebnis zeigte.

Wie man anhand des Gesamtstatus sehen kann, gilt mein Rechner bzw. meine Ports als sicher. D.h., dass keine der getesteten Ports offen ist bzw. diese durch eine Firewall oder einen Paketfilter überwacht werden.

3. whois-Abfrage

Der Abfragebefehl whois ist englisch und lautet ausgeschrieben „who is“ bzw. „wer ist“. Laut Wikipedia ist whois „ein Protokoll, mit dem von einem verteilten Datenbanksystem Informationen zu Internet-Domains und IP-Adressen und deren Eigentümern abgefragt werden können.

(Quelle: Vgl. Wikipedia)

Im Zusammenhang mit der auszuarbeitenden Aufgabenstellung wurde die whois-Abfrage an der Internetseite des ORF durchgeführt. Folgende Informationen konnten dadurch gewonnen werden:

domain: orf.at

registrant: OR853245-NICAT

admin-c: SL521785-NICAT

tech-c: JJ517250-NICAT

tech-c: ADA567013-NICAT

nserver: ns1.apa.at

remarks: 194.158.133.1

nserver: ns2.apa.at

remarks: 194.158.133.21

changed: 20010509 17:22:26

source: AT-DOM

personname: Stefan Lauterer

organization: Oesterreichischer Rundfunk

street address: Argentinierstrasse 31

postal code: A-1040

city: Wien

country: Austria

phone: +4318787818339

fax-no: +431503621580

e-mail: stefan.lauterer@orf.at

nic-hdl: OR853245-NICAT

changed: 20010509 17:22:24

source: AT-DOM

personname: Stefan Lauterer

organization:

street address: Oesterreichischer Rundfunk

street address: Argentinierstrasse 31

street address: A-1040 Wien

street address: Austria

postal code:

city:

country:

phone: +43 1 87878 18339

fax-no: +43 1 5036215 80

e-mail: stefan.lauterer@orf.at

nic-hdl: SL521785-NICAT

changed: 20001207 11:00:54

source: AT-DOM

personname: Josef Jezek

organization:

street address: ORF Oesterreichischer Rundfunk

street address: Wuerzburggasse 30

street address: A-1136

street address: Austria

postal code:

city:

country:

phone: +43 1 87878 14008

fax-no: +43 1 87878 14949

e-mail: josef.jezek@orf.at

nic-hdl: JJ517250-NICAT

changed: 20000825 13:21:19

source: AT-DOM

personname: APA DNS Admin

organization: APA Austria Presse Agentur

street address: Laimgrubengasse 10

postal code: A-1060

city: Wien

country: Austria

e-mail: domain-admin@apa.at

nic-hdl: ADA567013-NICAT

changed: 20051110 13:29:58

source: AT-DOM

Wie aus der Abfrage ersichtlich ist, so ist die Domain orf.at auf Stefan Lauterer registriert. Darüber hinaus lassen sich Daten ablesen wie Adresse, Telefonnummer etc.

4. Quellen:

Hier sind die im Beitrag verwendeten Quellen nochmals überblicksmäßig dargestellt:

- das ELKO

- lexexakt.de

- Lexikon Suchmaschinenoptimierung

- ORF

- port-scan.de

- Wikipedia: ping

- Wikipedia: whois