Kurzer Film: Die Hightech Überwachungsgesellschaft

http://www.3sat.de/dynamic/webtv/webtv_frame.php?url=neues/neues010806.rm

Hinweis: Zum Abspielen benötigt man den Real Player:

Gratisversion: Hier zum downloaden: http://de.real.com/player/?&src=ZG.de.idx,ZG.de.rp.rp.hd.def

Doch wo bleibt da der Datenschutz?

Nationalstaatliche Regelungen und Gesetze reichen leider oft nicht mehr aus um den persönlichen Datenschutz sicher zu stellen. Das Recht eines Menschen zu bestimmen, wem er welche Daten weitergibt, ist bei Technologien wie zum Beispiel RFID relativ problematisch.

(vgl.: http://www.itas.fzk.de/tatup/052/peis05a.htm; http://www.argedaten.at/office/recht/dsg2000.htm)

Technische Maßnahmen als Abhilfe:

1. Kryptographie: Bei der Kryptographie geht es darum mittels statistischer Methoden, Informationen so zu verpacken, dass sie nur ein Berechtigter mittels Schlüssel definieren kann. (Definition: http://de.wikipedia.org/wiki/Kryptographie)

Problem: Es gibt auch hier keine 100 %ige Sicherheit. Hohe Rechenleistung des Computers erhöht die Gefahr das die Daten entschlüsselt werden können. Dabei stellt sich allerdings die Frage ob der Aufwand, eine Information zu entschlüsseln dafür steht.

(vgl. Vorlesung NIM 10.11/17.11.05: http://newmedia.idv.edu/medienlehre/nim05w/; http://newmedia.idv.edu/thema/kryptographie/

2. Steganographie: Hierbei handelt es sich um eine andere Art der Verschlüsselung. Steganographie beruht auf Täuschung. Zum Beispiel verbergen sich hinter harmlosen Aussagen wie "der Himmel ist blau" Codes, die nur eingeweihte Leute verstehen. Diese Botschaften können aber nicht nur in Texten, sondern auch in Bildern, Musik, Videos usw. versteckt werden. (Definition: http://de.wikipedia.org/wiki/Steganographie)

Problem: Steganographie ist schwer zu überwachen und wird leider immer wieder zum Austausch terroristischer Botschaften verwendet.

(vgl. Vorlesung NIM 10.11/17.11.05: http://www-ivs.cs.uni-magdeburg.de/bs/lehre/wise0102/progb/vortraege/rbreetzmann/einf.html)

Teilaspekt - approbierte Systeme der digitalen Signatur:

Bei der digitalen Signatur unterscheidet man 2. Arten:

1. Digitale Signatur ohne besondere Sicherheitsanforderung

2. Sichere digitale Signatur mit besonderen Sicherheitsanforderungen

(vgl.: http://www.chipkarte.at/esvapps/page/page.jsp?p_pageid=220&p_menuid=51978&p_id=4)

Früher war es sehr einfach seine Identität mittels händischer Unterschrift nachzuweisen, doch Heute, wo wir eine rasante Entwicklung im Bereich elektronischer Kommunikation erleben, reicht diese alleine nicht mehr aus. Aus diesem Grund wurde ein Verfahren (basieren auf der Kryptographie - Verschlüsselung) entwickelt, bei dem sich Personen mittels elektronischen Daten (digitaler Unterschrift), in technisch zweifelsfreier Weise identifizieren können bzw. die Echtheit eines Dokuments beweisen können.

(vgl.: http://business.telekom.at/telekom/news/bizmail/recht/biz53_recht.php, Stand 29.11.05)

Was versteht man unter approbierter digitaler Signatur?

Das Wort Approbation kommt aus dem lateinischen und bedeutet soviel wie "Genehmigung" (z.B. staatliche Genehmigung zur Berufsausübung von Ärzten usw.) (vgl.: http://de.wikipedia.org/wiki/Approbation)

Unter digitaler Signatur versteht man eine elektronische Unterschrift, anhand der man eine Person eindeutig identifizieren kann. Diese digitalen Daten sollen helfen elektronisch gespeicherte Dokumente bzw. Informationen zu sichern. (vgl.: http://de.wikipedia.org/wiki/Elektronische_Unterschrift)

§ 2 Z 1 SigG definiert die elektronische Signatur als "elektronische Daten, die anderen elektronischen Daten beigefügt oder mit diesen logisch verknüpft werden und die der Authentifizierung, also der Feststellung der Identität des Signators, dienen". Zitiert: http://business.telekom.at/telekom/news/bizmail/recht/biz53_recht.php

Unter approbierter Systeme der digitaler Signatur versteht man folglich, staatlich genehmigte Systeme für die elektronische Unterschrift.

Sichere digitale Signatur auf Basis kryptographischer Systeme:

Wichtige Post per E-Mail, Zahlungsverkehr und Behördengänge mittels Internet und das alles mit Hilfe diverser Chipkarten wie die E Card, Bürgerkarte, Bankomatkarte, Studentenausweis usw. machen eine sichere digitale Signatur zu einem muss. Für eine sichere elektronische Unterschrift benötigt man ein Zertifikat, das durch eine rechtsfähige Einrichtung bzw. durch eine natürliche oder juristische Person, ausgestellt wird.

Hier eine Liste der Zertifizierungsdiensteanbieter: http://www.signatur.rtr.at/de/providers/providers.html

Dieses Zertifikat ist ein sogenannter öffentlicher Schlüssel, der den Zweck hat die Signaturdaten einer Person zuzuordnen, zu prüfen und diese Person zu identifizieren. WICHTIG: Für sichere elektronische Signatur benötigt man qualifizierte und keine gewöhnlichen Zertifikate. Die sichere digitale Unterschrift ist der Handschriftlichen gleichzusetzen und kann ausschließlich vom Signator alleine verwendet werden.

(vgl.: http://www.chipkarte.at/esvapps/page/page.jsp?p_pageid=220&p_menuid=51978&p_id=4)

Vorteile der sicheren digitalen Signatur:

- Einsparung im Verwaltungsbereich

- Zeiteinsparung bei Brief- und Zahlungsverkehr

- erhöhte Rechtssicherheit

- keine Passwörter, Pins und Tans mehr

- nicht mehr erforderlich persönliche Daten übers Internet zu übertragen

- gilt im gesamten EU Raum

- mehr Sicherheit - Cyberkriminalität wird erschwert

(vgl.: http://www.chipkarte.at/esvapps/page/page.jsp?p_pageid=220&p_menuid=51978&p_id=4)

(vgl.: http://www.oenb.at/de/img/sicher_im_internet_arbeiten_tcm14-19912.pdf)

Nachteile sicherer digitaler Signatur:

- Rechtliche Folgen sind zu wenig explizit geregelt

- Gesetze sind teilweise nicht EU konform

- unüberlegte Einkäufe per Mausklick

- Regelung über Kryptographie fehlt - Unterschrift für Dritte wirklich unleserlich zu machen

(vgl.: http://normative.zusammenhaenge.at/it-recht-faqs/answer157.html)

Software / Hardware zur Erstellung digitaler Signatur:

Welche Soft- bzw. Hardware für das Erzeugen und Lesen einer digitalen Signatur notwendig ist beschreibt eine Kollegin von der Uni Salzburg "Marion Wöss" in ihren Weblog siehe: /9821453

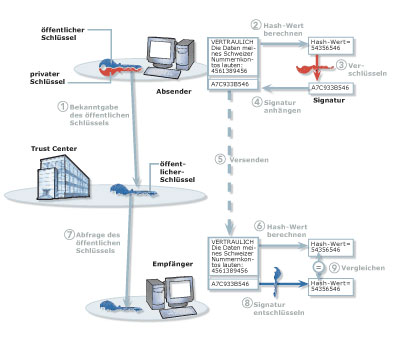

Funktion sichere digitale Signatur:

Wie die digitale Signatur technisch genau funktioniert, wird von einer Kollegin aus unserem Kurs "Sandra Binder" sehr gut beschrieben. Zum Nachlesen siehe: /0455888

Grafik: Funktion digitale Signatur:

Code:

Link zu Film über digitale Signatur:

http://portal.wko.at/wk/webtv_detail.wk?AngID=1&DocID=374808&DstId=1418&StID=191511

Es ist weiters wieder der Realplayer zum Ansehen erforderlich:

Gratisversion: Hier zum downloaden: http://de.real.com/player/?&src=ZG.de.idx,ZG.de.rp.rp.hd.def

Eigene Meinung über Sicherheit im Bezug auf digitale Signatur:

Der Trend zu Karten über die man alle möglichen Geschäfte, Tätigkeiten abwickeln kann ist momentan in aller Munde. Die E Card als Bürgerkarte oder die Bankomatkarte die alles kann, sind nur wenige Projekte in diese Richtung. Doch wie sicher kann man sein, das auf dem Chip gespeicherte Daten nicht mißbraucht werden. Schützt die sichere digitale Signatur wirklich besser, als bisher verwendete PINS bzw. TANS? Es gibt zwar immer neuere Programme/ Technologien, die uns mehr Sicherheit versprechen, aber meiner Meinung nach wird es diese nie zu 100% geben. Es beginnt ja eigentlich schon, wenn wir ins Internet einsteigen, auf verschiedene Seiten surfen, Sachen kaufen, ersteigern etc. Jedesmal werden gewisse Daten von uns gespeichert, die zumindest schon Aufschluss über Tätigkeit, Interessen und Geschmack geben. Bei der sicheren digitalen Signatur glaube ich allerdings schon das alles menschenmögliche getan wird um eine große Sicherheit zu gewährleisten, da ja auch bereits Firmen Brief- und Zahlungsverkehr mit digitaler Unterschrift abwickeln. Meiner Meinung nach würden sie, bei bekanntwerden großer Unsicherheiten, diese Methode nicht weiter bevorzugen. Leider wird es immer Hacker geben, die einzelne Codes knacken können. Ich persönlich finde es sehr praktisch und eine große Zeitersparnis nicht mehr wegen jeder Kleinigkeit auf die Bank/Behörde gehen zu müssen und alles gemütlich von zu Hause aus erledigen zu können. Im Bezug auf das Bankwesen finde ich die Einführung der sicheren digitalen Signatur als positiv, da ich glaube das die heute verwendeten Tan Nummern leichter zu knacken sind und der Geldverkehr übers Internet durch die digitale Signatur sicherer wird.

Im Bezug auf die Privatsphäre, schließe ich mich der Meinung von meinen Kollegen Martin Eckmair an, das viele Karten auf welchen unsere Daten gespeichert sind, das Risiko erhöhen unsere Privatsphäre zu verlieren (vgl.: /9655522/)

Mich beschäftigen dabei insbesondere 2 Fragen: Wird es unseren Vorgesetzten möglich werden Einsicht in unsere Daten zu nehmen und somit weiter, als wir es vielleicht möchten, in unsere Privatsphäre eindringen? Kann uns jede Versicherung anhand unserer Daten analysieren und uns als nicht versicherungswürdig einstufen? (Problem wenn sie zum Beispiel Einblick in unsere Gesundheitsdaten bekommen)

Meinung zur E Card kommentiert:

Bericht zu E Card/Privatsphäre von Markus Kermendi: /0356214

Quellen:

http://de.wikipedia.org/wiki/RFID,

http://www.itas.fzk.de/tatup/052/peis05a.htm

http://www.argedaten.at/office/recht/dsg2000.htm

http://de.wikipedia.org/wiki/Kryptographie

http://newmedia.idv.edu/medienlehre/nim05w/

http://newmedia.idv.edu/thema/kryptographie/

http://de.wikipedia.org/wiki/Steganographie

http://www-ivs.cs.uni-magdeburg.de/bs/lehre/wise0102/progb/vortraege/rbreetzmann/einf.htm

http://www.chipkarte.at/esvapps/page/page.jsp?p_pageid=220&p_menuid=51978&p_id=4

http://www.oenb.at/de/img/sicher_im_internet_arbeiten_tcm14-19912.pdf

http://normative.zusammenhaenge.at/it-recht-faqs/answer157.html

http://business.telekom.at/telekom/news/bizmail/recht/biz53_recht.php

http://de.wikipedia.org/wiki/Approbation

http://de.wikipedia.org/wiki/Elektronische_Unterschrift

Seiten von Kollegen:

... comment

... link

... comment

Last update: 2007.06.18, 12:08

November 2005 |

||||||

Mo |

Di |

Mi |

Do |

Fr |

Sa |

So |

1 |

2 |

3 |

4 |

5 |

6 |

|

7 |

8 |

9 |

10 |

11 |

12 |

13 |

14 |

15 |

16 |

17 |

18 |

19 |

20 |

22 |

23 |

24 |

25 |

26 |

||

28 |

29 |

30 |

||||

Hallo! Also bis heute haben wir schon fleißig...

Hallo mal wieder! Seit dem letzten Eintrag hat sich...

Hallo! Letzte Woche haben wir alle JKU Institute per...

Hallo mal wieder! Auch in der letzten Woche waren...

Seit dem letzten Eintrag ist schon wieder viel erledigt...