Tracking users like theres is no tommorrow

inga-kristin.grosser.uni-linz, 17. Jänner 2017, 18:25

Mittels Trackings werden Daten zur Internetnutzung von Verbrauchern zusammengetragen. [1]

Das heißt das Tun im Internet wird ohne das Wissen des Nutzers im Hintergrund verfolgt, gesammelt, gespeichert und verwertet. Das kann zum Beispiel auf einer Website sein, die bewusst besucht wurde wie z.B. einen Onlineshop, auf dem der Website-Besitzer den Nutzer aus technischen Gründen verfolgen muss, um beispielsweise den Inhalt des Warenkorbs dem Kunden zuordnen zu können während einer Sitzung.

Als Web-Tracking definiert der Web-Tracking Bericht 2014 des Fraunhofer-Instituts [1] die Verfolgung durch dritte Parteien, bei denen es meist darum geht Nutzerprofile für kommerzielle Zwecke zu generieren wie für zielgerichtete Werbung. Die Verfolgung findet in Echtzeit statt und erfolgt über verschiedene, besuchte Webseiten hinweg. Diese dritte Parteien sind dem Nutzer nicht bekannt; dieser gibt auch kein Einverständnis zur Erhebung und Nutzung seiner Daten. Der Report nennt den damit einhergehenden Kontrollverlust als besonders brisant. Web-Tracking betrifft nicht nur die Internetnutzung mit dem Computer, sondern auch mittels Smartphone oder Smart-TV.

Die Autoren Sanchez-Rola, Ugarte-Pedrero, Santos und Bringas der Universität Deusto in Bilbao, Spanien geben in ihrem Artikel “Tracking users like there is no tomorrow: privacy on the current internet“ [2] einen Überblick über die verbreitetsten Techniken zur (ungewollten) Internetnutzerverfolgung und ihre Abwehr. Die Verletzung der Privatsphäre stellt für die Forscher ein häufig verletztes Recht im Internet dar. Die liegt ihrer Meinung nach sowohl an der Ignoranz der Nutzer diesem Thema gegenüber, aber auch an dem Missbrauch von Servicedienstleistern. Was als privat gilt zitieren die Autoren nach dem Oxford English Dictionary, das Privatsphäre als einen Zustand frei von öffentlicher Aufmerksamkeit definiert.

Verbreitete Techniken

Fingerprinting

...erlaubt die Sammlung von großen Mengen von Daten zum Browsingverhalten des Nutzers, unabhängig auf welcher Webseite er sich befindet. Im positive Sinne wird diese Technik angewandt, um böswillige Akteure aufzudecken wie im Fall von gestohlenen Zugangsdaten. Die Technik kann aber auch zum Nachteil von Nutzern verwendet werden.

Hauptarten des Fingerprinting

a) Browser-Erkennung

Ein Fingerprint ist eine Liste von Attributen, die ungleiche Werte im Bezug auf verschiedene Webbrowser hat. Die Werte bleiben aber im jeweiligen Browser immer gleich. Wenn die Werte ausgeprägt genug sind, können diese in Kombination miteinander als Indetifikator dienen. Attribute von Browsern können beispielsweise sein: Versionsnummer des Browsers, Bildschirmauflösung,Liste verwendeter Schriftarten

Attribute, die für Fingerprinting verwendet werden. Quelle: Henning Tillmann (2014). Diplomarbeit “Browser Fingerprinting: Tracking ohne Spuren zu hinterlassen” Grafik von seiner Unternehmenswebsite

Attribute, die für Fingerprinting verwendet werden. Quelle: Henning Tillmann (2014). Diplomarbeit “Browser Fingerprinting: Tracking ohne Spuren zu hinterlassen” Grafik von seiner Unternehmenswebsite

Das Canvas-Fingerprinting macht sich die die Canvas-API (seit html5: Element zur Zeichnung von Grafiken mittels JavaScript-API) der Browser zu nutze. Der Umstand, dass sich Unterschiede beim Rendering desselben Textes ergeben ist hier ausschlaggebend. Die Unterschiede lassen sich messen und als Identifikator verwenden, um einzelne Browser identifizieren zu können. (siehe auch Heise Online).

b) Eindeutige ID

- Die effektivste und simpelste Methode der Identifikation

Die Schaffung eines einzelnen Javascripts für jeden Nutzer, das einen eindeutigen Identifikator in Form einer Variablen hat. Der Javascript-Code wird im Cache gespeichert. - Es können auch Bilder zurück gegeben werden mit einzigartigen und exklusiven etag. Bei der nächsten Verbindung kann der Server feststellen, dass es keine Änderung des Bildes gab, was impliziert, dass es sich um denselben Nutzer handelt.

- Identifikatoren können auch mittels http-Request gesendet werden, indem sie Weiterleitungen oder Javascript für die Anweisung nutzen.

c) Kognitive Identifikation

Javascript erlaubt einer Webseite auf einfache Weise eine vollständige “Route” der Interaktionen des Nutzers mit den verschiedenen Teilen der Seite zu erstellen. Dabei wird sich der Eventhandler für Maus und Tastatur bedient. Browsing-Muster lassen sich so aus beispielsweise Mausbewegungen, Scroll-Verhalten und Texthighlighting erstellen.

Informationsspeicherung

Externer Code, der in eine Website integriert wird, hat Zugang zu verschiedenen Bereichen einer Host-Website. Externer Code wird zB. verwendet, um häufig benutzte Funktionen und Objekte auszulagern. Diese können dann zentral verwaltet werden. Wie beim Fingerprinting kann diese Möglichkeit aber auch wieder gegen den Nutzer eingesetzt werden.

a) Cookies:

Der Klassiker. Cookies sind “kleine Datenbehälter zur lokalen Ablage von Server-Daten wie die Client-ID” (Alois Stritzinger, 2013.[3]. Die Informationsgewinnung über das Browsing-Verhalten sowie die Kombination mit anderen Nutzer-identifizierenden Daten wird dadurch sehr leicht. Ein Server kann verschiedenen Identifikatoren des Nutzers zuordnen mittels der Informationen im Referer-Header der Serveranfrage, indem er Cookie-Werte verschiedener Webseiten teilt. Zwar wissen schon viele Nutzer um Cookies und deren Löschung, allerdings werden teilweise Cookies als html und Flash gespeichert. Wird der html-Cookie gelöscht bleibt eine Kopie des gespeicherten Werte im Flash-Cookie erhalten, aus dem der Einzelcookie wiederhergestellt werden kann.

b) Html5: Seit html5 können Informationen nicht nur per Cookie gespeichert werden, sondern bis zu 5MB lokal im Browser des Nutzers, ohne den Browser zu verlangsamen. Die dort gespeicherte Information wird nicht zum Server gesendet und ist Domain-abhängig.

c) Javascript: Window.name ist eine nicht-dauerhafte Eigenschaft in Javascript die dazu benötigt wird informationen zwischen verschiedenen Webseiten zu übergeben. Im Normalfall wird das für Zielformulierungen für Hyperlinks und Formulare verwendet. Missbräuchlich verwendet können Sessions gespeichert werden (im Cache)

Daten-Schnüffelei

Die meisten Web-Browser bieten Zugang zu einem einzelnen Browserverlauf und zum Zwischenspeicher (Domainname-System DNS und Datei). Bei Datenschnüffelangriffen kann ein Tracker feststellen, welche Webseiten der Nutzer kürzlich besucht hat.

a) Cache-Zeitpunkt:

Der Tracker kann mit den Daten im Zwischenspeicher die Zeitunterschiede zwischen der Ausführung verschiedener Operationen kalkulieren.

b) Informationsleck:

Einige Tracker übermitteln informationen per http, indem sie beispielsweise ein 1x1 Pixel großes, transparentes Bild senden (Tracking-Pixel).

Ausnutzung des Umstands, dass Browser zuvor bereits besuchte Webseiten anders darstellen bei einem erneuten Besuch. Der Tracker nutzt Javascript, um einen versteckten Link zur Zielseite zu erzeugen und dann über den DOM (Document Object Model) überprüft wie der Link dargestellt wurde.. Abhängig vom Ergebnis kann rückgeschlossen werden darauf, ob die Website im Browserverlauf ist.

Die Autoren stufen die Informationsgewinnung dann als kritisch ein, wenn die Information mehrer Tracker zusammengeführt werden.

Wer implementiert diese Art von Ausspionierung?

ohne ausdrückliche Zustimmung der Nutzer

a) Werbe- und Analysedienstleister

Bieten Tools für Webseite an, um im zeitlichen Ablauf folgendes festzustellen:

- Vorlieben der Nutzung

- Demografische Informationen

- Verwendeter Browser

- Betriebssystem

- Was angeschaut wird

- Welche Nutzerinteraktionen stattfinden

Verwendung der gewonnenen Information:

- als Analyse gegen Entgeld verkauft (Daten werden geschützt und nicht verwendet)

- sowohl als Analyse gratis weitergegeben als auch für eigene Zwecke wie Targeting (zielgruppenorientierte Einblenden von Werbung auf Webseiten), um den Markt besser zu verstehen.Setzen zusätzlich auch die Technik der Informationsübertragung zwischen Bannern ein

b) Selbst Implementiert

Betreiber von Webseiten entwickeln häufig eigene, individuelle Anwendungen, die schwerer feststellbar sind (verworrene Codes..)

Standardisierung

Die Autoren schlagen Standardisierung und die Kontrolle der gesendeten Informationen als Mittel gegen die Angriffe auf die Online-Privatsphäre vor.

Projekte zur Erhaltung der Kontrolle über private Daten

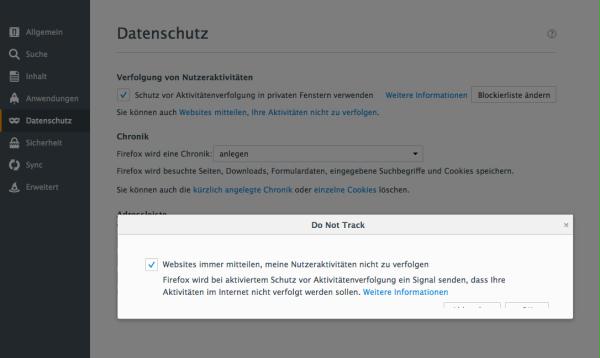

1) Do not track

Kombiniert Technologie und Richtlinien, indem eine Information im HTTP Header mitgeschickt wird, dass dieser Nutzer nicht möchte, das ein Nutzerprofil von ihm erstellt wird/Web Tracking durchgeführt wird. (Nachricht: DNT= Do not track). Alle modernen Browser unterstützen eine Do not track-Ausstiegspräferenz. Wird derzeit durch das W3C standardisiert. [4] Personalisierungen auf Webseiten können bei Aktivierung eventuell nicht mehr fuktionieren. “Do not track” ist standardmäßig nicht im Browser aktiviert und muss unter den Sicherheitseinstellungen “Die Nicht-Verfolgen-Funktion einschalten“ eingeschaltet werden. Wo? Siehe zum Beispiel bei Modzilla Firefox

Einstellung bei Mozilla Firefox

2) Plattform für Privatsphäre-Präferenzen

Das Projekt vereinfacht es für Webseiten ihre Privatsphäre-Richtlinien in einer standardisierten Form zu kommunizieren, die von einem User Agent (ein Client-Programm, mit dem ein Netzwerkdienst genutzt werden kann) verstanden werden kann. So kann ein Nutzer leichter verstehen, welche Datenschutzpraktiken auf einer Seite betrieben werden und ob er diese mit seinen Privatsphäre-Präferenzen vereinen kann (statt seitenlange Privatsphäre-Richtlinien zu lesen). Unternehmen, die sich bereit erklären, diese Richtlinien einzuhalten, müssen ihre Praktiken offen legen.

Abwehrmaßnahmen

Identifikation und Kontrolle

Es existieren Anti-Tracker Webrowser, die eine präzise und allgemeine Informationsanalyse und –kontrolle zulassen und somit Verletzungen der Privatsphäre aufdecken können.

a) Spoofing und Konfigurationen

Spoofing bezeichnet im IT-Bereich normalerweise das Eindringen in Computer oder Netzwerke, indem eine vertrauenswürdige Identität vorgetäuscht wird. [5] Mit dem bewussten Vortäuschen von Daten und zufallsbedingten Browserprofilen kann man sich gegen eine Vielzahl der Nutzerverfolgungen schützen, die eine Identifizierung über Werte wie Browser, Plattform, Zeitzone oder Bildschirmauflösung vornimmt.

Eine Deaktivierung von Javascript ist die effektivste, wenn auch am wenigsten zweckmäßige Maßnahme, da die meisten Angriffe mittels Javascript stattfinden. Dafür läuft man Gefahr., dass viele Websiten nicht mehr korrekt angezeigt werden würden.

Eine andere, hilfreiche Einstellung ist der “Privacy”- oder “Guest”-Modus des Browsers, damit keine Verläufe mehr gespeichert oder gesichert (im Cache) wird, was man heruntergeladen hat.

Weiters können gewisse Schriftarten-Sets, Cookies und Plugins geblockt werden, wenn diese von Seiten angefragt werden, die als Tracking-Server gelistet sind.

Reflexion

Der Artikel gibt einen groben Überblick über verbreitete Web-Tracking Techniken. Für Laien ist dieser teilweise schwer verständlich, da Hintergrundwissen vorausgesetzt wird und wichtige Begriffe nicht definiert werden. Deshalb ist es für mich nicht klar, wer genau die Zielgruppe des Artikels ist, da ich annehmen muss, dass webtechnisch-versierte Personen zu wenig vertiefende Informationen im Paper finden. Ein weiterer Punkt, den ich kritisch sehe ist die Darstellung des Web-Trackings an sich, das durchgehend negativ dargestelt wird. Die Beleuchtung aus anderen Blickwinkeln hätte dem Artikel mehr Objektivität verliehen.

Zur Auswahl dieses Artikels

Bei einer 2014 veröffentlichten Studie des Marktforschungsinstituts MindTake gaben zwei Drittel der Befragten österreichischen Internetnutzer (repräsentativ, n=500) an, dass sie das Internet im Hinblick auf die Sicherheit ihrer Daten und den Schutz ihrer Privatsphäre als eher unsicher einstufen. 19 Prozent nannten dabei das Tracking als Sicherheitsproblem in Internet. [6]

![]()

Quelle: Mindtake Research [6]

Aktuell ist es für die Nutzer im Internet nicht transparent, wer wieviel von ihren Daten erfasst und was mit diesen Daten passiert. Deshalb ist es schwierig bis unmöglich dieser Nutzung zu widersprechen, obwohl laut der Studie ein Fünftel der Befragten dies nicht möchte. Nachdem in vielen Fällen Javascript-Funktionen missbraucht werden ist davon auszugehen, dass dein Großteil der Internetnutzer ihr Surfverhalten verändern würde, wenn es offensichtlich wäre, wenn Web-Tracking durchgeführt wird und von wem.

Quellen

[1] Web-Tracking-Report 2014 Markus Schneider, Matthias Enzmann, Martin Stopczynski Fraunhofer-Institut fur Sichere Informationstechnologie SIT, Darmstadhttps://www.sit.fraunhofer.de/fileadmin/dokumente/studien_und_technical_reports/Web_Tracking_Report_2014.pdf?_=1422365497. Online-Abruf 11.01.2017

Privatsphäre

jasmin.hopf.uni-linz, 17. Jänner 2017, 16:20

In meinem Artikel geht es ebenfalls um die Privatsphäre von Menschen bzw. den Schutz ihrer Daten. Der Artikel hier zielt etwas mehr auf die Gefahren ab wenn sich Menschen im Internet bewegen und wie sie dabei "verfolgt" bzw. ihre Daten erfasst und weitergegeben werden. Mein Artikel zeigt auf was mit Daten geschehen kann, die "nur" auf einer Cloud liegen und welche Gefahren dabei entstehen.

Tracking verhindern

sylvia.pichler.uni-linz, 17. Jänner 2017, 18:52

In der Arbeit, die ich vorstelle, sind die Möglichkeiten, Tracking zu verhindern genau beschrieben.