Dienstag, 11. Dezember 2007

Steganographie - Ein Überblick

Sabrina.Schuhbauer.Uni-Linz, 23:00h

Eine kurze Einführung…

Das Wort Steganographie leitet sich aus den griechischen Wörtern „stegano“=verdeckt und „graphein“=schreiben ab und bedeutet somit „verdecktes Schreiben“. Die Steganographie kann auf zwei Weisen eingeordnet werden. Entweder wird sie als Unterkapitel der Kryptographie gesehen oder als ein eigenständiger Wissenschaftsbereich. Für den letzten Bereich spricht, dass die Ziele der beiden Methoden nicht gleich sind. Kryptographie wird nämlich zur Geheimhaltung verwendet und die Steganographie zum Verbergen der Geheimhaltung. Eine Kombination ist aber möglich. (vgl. Robert Breetzmann, Robert Breetzmann – Die Methoden der Steganographie, http://www-ivs.cs.uni-magdeburg.de/bs/lehre/wise0102/progb/vortraege/rbreetzmann/einf.html, 11.12.2007; vgl. Über Steganographie / verborgenen Speicherung oder Übermittlung von Infomationen, http://www.steganografie.com/, 11.12.2007).

Ziele der Steganographie…

Steganographie hat zum Ziel die Existenz einer Nachricht zu verbergen bzw. die Informationen so zu verstecken, dass nicht auffällt, dass zu einem Medium, welches keinen weiteren Sinn haben muss, zusätzlich noch Informationen da sind. Außerdem soll die Steganograhie den Ursprung von Gütern oder Dokumenten überprüfen (z.B. Wasserzeichen).

(Robert Breetzmann, Robert Breetzmann – Die Methoden der Steganographie, http://www-ivs.cs.uni-magdeburg.de/bs/lehre/wise0102/progb/vortraege/rbreetzmann/einf.html, 11.12.2007; Über Steganographie / verborgenen Speicherung oder Übermittlung von Infomationen, vgl. http://www.steganografie.com/, 11.12.2007)

Somit wird Steganographie als, „die Kunst oder Wissenschaft der verborgenen Speicherung oder Übermittlung von Informationen“ (Über Steganographie / verborgenen Speicherung oder Übermittlung von Infomationen, http://www.steganografie.com/, 11.12.2007), gesehen.

Die Informationen werden meist in Form von Botschaften versteckt. Dies geschieht in jeder möglichen Form und jedem geeignetem Medium, welches frei gewählt werden kann. Dabei sind manche Medien für den Transport natürlich ich geeigneter als andere. Wichtig ist, dass die geheimen, versteckten Informationen nur vom berechtigten Empfänger erkannt werden können. (vgl. Über Steganographie / verborgenen Speicherung oder Übermittlung von Infomationen, http://www.steganografie.com/, 11.12.2007)

Historisches…

Die Steganographie wurde auch schon früher verwendet, um unverfängliche Informationen zu verstecken. Nachfolgend werde ich einige Methoden dafür beschreiben.

- Mit Zitronensäure kann man z.B. einen Brief unsichtbar zwischen die Zeilen eines anderen Briefes schreiben. Die Schrift kann später mit Wärme wieder sichtbar gemacht werden. (vgl. Alexandra Weikert, Steganographie – Eine andere Art von Verschlüsselung, http://www.fitug.de/bildung/kongress/stegano.html, 11.12.2007)

- Es ist aber auch möglich, bestimmte Worte eines Briefes mit Nadelstichen zu markieren, die nur gegen Licht zu entdecken sind. Heute werden zum Unsichtbar machen, schon elektronische Methoden verwendet. (vgl. Alexandra Weikert, Steganographie – Eine andere Art von Verschlüsselung, http://www.fitug.de/bildung/kongress/stegano.html, 11.12.2007)

- Etwas zeitraubender ist ein Verfahren aus der Antike. Damals wurde Sklaven der Kopf geschoren und daraufhin eine Nachricht auf den Kopf tätowiert. Wenn die Haare nachgewachsen waren, schickte man den Sklaven zum Empfänger. (vgl. Über Steganographie / verborgenen Speicherung oder Übermittlung von Infomationen, http://www.steganografie.com/, 11.12.2007)

- Ein weiteres Beispiel für frühe Steganographie sind Wachstafeln, die im Normalfall in Wachs geritzte Botschaften enthielten. Zur Geheimhaltung wurden die geheimen Botschaften aber in das darunterliegende Holz geritzt und das Wachs wurde darüber gegossen. In das Wachs wurde eine weitere Botschaft geritzt. (vgl. Über Steganographie / verborgenen Speicherung oder Übermittlung von Infomationen, http://www.steganografie.com/, 11.12.2007)

Arten der Steganographie…

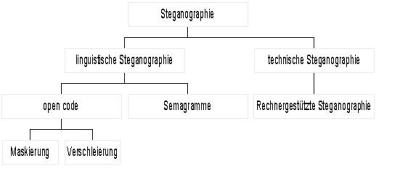

In diesem Abschnitt werde ich nur kurz die verschiedenen Arten der Steganographie aufzählen.

Die Steganographie lässt sich in zwei Zweige einteilen: zum einen die technische und zum anderen die linguistische Steganographie. Bei der technischen Steganographie gibt es als Unterpunkt noch die rechner- oder computergestützte Steganographie. Die linguistische Steganographie lässt sich in die Unterpunkte Semagramme und open code einteilen, und der wiederum beinhaltet Maskierung und Verschleierung. Die untenstehende Grafik zeigt diese verschiedenen Arten mit den Verzweigungen.

Abbildung 1 Quelle: Robert Breetzmann, Robert Breetzmann – Die Methoden der Steganographie, http://www-ivs.cs.uni-magdeburg.de/bs/lehre/wise0102/progb/vortraege/rbreetzmann/einf.html, 11.12.2007

Zusammenfassung…

Die Verwendung von steganographischen Verfahren kann nicht nachgewiesen werden, deshalb wäre auch ein Kryptographieverbot völlig sinnlos, etwa zur Terrorismusbekämpfung. Deshalb wäre auch eine Kontrollierung der kryptograhpischen Verfahren durch den Staat wirkungslos, da jederzeit auf steganographische Programme ausgewichen werden kann. (vgl. Robert Breetzmann, Robert Breetzmann – Die Methoden der Steganographie, http://www-ivs.cs.uni-magdeburg.de/bs/lehre/wise0102/progb/vortraege/rbreetzmann/einf.html, 11.12.2007)

Quellen…

Alexandra Weikert, Steganographie – Eine andere Art von Verschlüsselung, http://www.fitug.de/bildung/kongress/stegano.html, 11.12.2007

Robert Breetzmann, Robert Breetzmann – Die Methoden der Steganographie, http://www-ivs.cs.uni-magdeburg.de/bs/lehre/wise0102/progb/vortraege/rbreetzmann/einf.html, 11.12.2007

Über Steganographie / verborgenen Speicherung oder Übermittlung von Infomationen, http://www.steganografie.com/, 11.12.2007

Das Wort Steganographie leitet sich aus den griechischen Wörtern „stegano“=verdeckt und „graphein“=schreiben ab und bedeutet somit „verdecktes Schreiben“. Die Steganographie kann auf zwei Weisen eingeordnet werden. Entweder wird sie als Unterkapitel der Kryptographie gesehen oder als ein eigenständiger Wissenschaftsbereich. Für den letzten Bereich spricht, dass die Ziele der beiden Methoden nicht gleich sind. Kryptographie wird nämlich zur Geheimhaltung verwendet und die Steganographie zum Verbergen der Geheimhaltung. Eine Kombination ist aber möglich. (vgl. Robert Breetzmann, Robert Breetzmann – Die Methoden der Steganographie, http://www-ivs.cs.uni-magdeburg.de/bs/lehre/wise0102/progb/vortraege/rbreetzmann/einf.html, 11.12.2007; vgl. Über Steganographie / verborgenen Speicherung oder Übermittlung von Infomationen, http://www.steganografie.com/, 11.12.2007).

Ziele der Steganographie…

Steganographie hat zum Ziel die Existenz einer Nachricht zu verbergen bzw. die Informationen so zu verstecken, dass nicht auffällt, dass zu einem Medium, welches keinen weiteren Sinn haben muss, zusätzlich noch Informationen da sind. Außerdem soll die Steganograhie den Ursprung von Gütern oder Dokumenten überprüfen (z.B. Wasserzeichen).

(Robert Breetzmann, Robert Breetzmann – Die Methoden der Steganographie, http://www-ivs.cs.uni-magdeburg.de/bs/lehre/wise0102/progb/vortraege/rbreetzmann/einf.html, 11.12.2007; Über Steganographie / verborgenen Speicherung oder Übermittlung von Infomationen, vgl. http://www.steganografie.com/, 11.12.2007)

Somit wird Steganographie als, „die Kunst oder Wissenschaft der verborgenen Speicherung oder Übermittlung von Informationen“ (Über Steganographie / verborgenen Speicherung oder Übermittlung von Infomationen, http://www.steganografie.com/, 11.12.2007), gesehen.

Die Informationen werden meist in Form von Botschaften versteckt. Dies geschieht in jeder möglichen Form und jedem geeignetem Medium, welches frei gewählt werden kann. Dabei sind manche Medien für den Transport natürlich ich geeigneter als andere. Wichtig ist, dass die geheimen, versteckten Informationen nur vom berechtigten Empfänger erkannt werden können. (vgl. Über Steganographie / verborgenen Speicherung oder Übermittlung von Infomationen, http://www.steganografie.com/, 11.12.2007)

Historisches…

Die Steganographie wurde auch schon früher verwendet, um unverfängliche Informationen zu verstecken. Nachfolgend werde ich einige Methoden dafür beschreiben.

- Mit Zitronensäure kann man z.B. einen Brief unsichtbar zwischen die Zeilen eines anderen Briefes schreiben. Die Schrift kann später mit Wärme wieder sichtbar gemacht werden. (vgl. Alexandra Weikert, Steganographie – Eine andere Art von Verschlüsselung, http://www.fitug.de/bildung/kongress/stegano.html, 11.12.2007)

- Es ist aber auch möglich, bestimmte Worte eines Briefes mit Nadelstichen zu markieren, die nur gegen Licht zu entdecken sind. Heute werden zum Unsichtbar machen, schon elektronische Methoden verwendet. (vgl. Alexandra Weikert, Steganographie – Eine andere Art von Verschlüsselung, http://www.fitug.de/bildung/kongress/stegano.html, 11.12.2007)

- Etwas zeitraubender ist ein Verfahren aus der Antike. Damals wurde Sklaven der Kopf geschoren und daraufhin eine Nachricht auf den Kopf tätowiert. Wenn die Haare nachgewachsen waren, schickte man den Sklaven zum Empfänger. (vgl. Über Steganographie / verborgenen Speicherung oder Übermittlung von Infomationen, http://www.steganografie.com/, 11.12.2007)

- Ein weiteres Beispiel für frühe Steganographie sind Wachstafeln, die im Normalfall in Wachs geritzte Botschaften enthielten. Zur Geheimhaltung wurden die geheimen Botschaften aber in das darunterliegende Holz geritzt und das Wachs wurde darüber gegossen. In das Wachs wurde eine weitere Botschaft geritzt. (vgl. Über Steganographie / verborgenen Speicherung oder Übermittlung von Infomationen, http://www.steganografie.com/, 11.12.2007)

Arten der Steganographie…

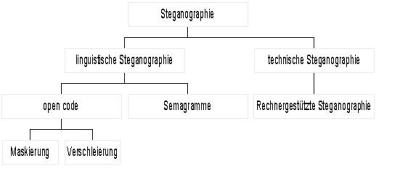

In diesem Abschnitt werde ich nur kurz die verschiedenen Arten der Steganographie aufzählen.

Die Steganographie lässt sich in zwei Zweige einteilen: zum einen die technische und zum anderen die linguistische Steganographie. Bei der technischen Steganographie gibt es als Unterpunkt noch die rechner- oder computergestützte Steganographie. Die linguistische Steganographie lässt sich in die Unterpunkte Semagramme und open code einteilen, und der wiederum beinhaltet Maskierung und Verschleierung. Die untenstehende Grafik zeigt diese verschiedenen Arten mit den Verzweigungen.

Abbildung 1 Quelle: Robert Breetzmann, Robert Breetzmann – Die Methoden der Steganographie, http://www-ivs.cs.uni-magdeburg.de/bs/lehre/wise0102/progb/vortraege/rbreetzmann/einf.html, 11.12.2007

Zusammenfassung…

Die Verwendung von steganographischen Verfahren kann nicht nachgewiesen werden, deshalb wäre auch ein Kryptographieverbot völlig sinnlos, etwa zur Terrorismusbekämpfung. Deshalb wäre auch eine Kontrollierung der kryptograhpischen Verfahren durch den Staat wirkungslos, da jederzeit auf steganographische Programme ausgewichen werden kann. (vgl. Robert Breetzmann, Robert Breetzmann – Die Methoden der Steganographie, http://www-ivs.cs.uni-magdeburg.de/bs/lehre/wise0102/progb/vortraege/rbreetzmann/einf.html, 11.12.2007)

Quellen…

Alexandra Weikert, Steganographie – Eine andere Art von Verschlüsselung, http://www.fitug.de/bildung/kongress/stegano.html, 11.12.2007

Robert Breetzmann, Robert Breetzmann – Die Methoden der Steganographie, http://www-ivs.cs.uni-magdeburg.de/bs/lehre/wise0102/progb/vortraege/rbreetzmann/einf.html, 11.12.2007

Über Steganographie / verborgenen Speicherung oder Übermittlung von Infomationen, http://www.steganografie.com/, 11.12.2007

... comment

melanie.edermayr.Uni-Linz,

Mittwoch, 12. Dezember 2007, 12:20

Hallo Sabrina!

Ich finde du hast recht interessant und durch gute Beispiele erklärt, was Steganographie ist - und auch leicht verständlich!!

Mein Thema passt zwar nicht so gut dazu, aber wenn du möchtest kannst dir ja anschauen was ich zum Thema "anonymes Surfen" verfasst habe (unter dem Link: /0555354/stories/17959/ ).

lg Melanie

Ich finde du hast recht interessant und durch gute Beispiele erklärt, was Steganographie ist - und auch leicht verständlich!!

Mein Thema passt zwar nicht so gut dazu, aber wenn du möchtest kannst dir ja anschauen was ich zum Thema "anonymes Surfen" verfasst habe (unter dem Link: /0555354/stories/17959/ ).

lg Melanie

... link

gerald.raffetseder.Uni-Linz,

Mittwoch, 12. Dezember 2007, 13:08

Ich finde, dass du einen sehr schönen Überblick gegeben hast. Ich bin speziell auf die asymmetrische und computerbasierte steganografie eingegangen.

was hälst du davon, wenn du noch einen kurzen beitrag zur linguistischen steganografie schreibst und wir unsere blogs verlinken? wir hätten somit den ganzen themenbereich abgedeckt.

was hälst du davon, wenn du noch einen kurzen beitrag zur linguistischen steganografie schreibst und wir unsere blogs verlinken? wir hätten somit den ganzen themenbereich abgedeckt.

... link

Christine.Hermann.Uni-Linz,

Mittwoch, 12. Dezember 2007, 17:53

Ich habe mich mit der linguistischen Steganografie beschäftigt, hab aber den Beitrag noch nicht online gestellt. Werde auf eure Blogs verweisen, wenn ihr nichts dagegen habt.

lg Christine

lg Christine

... link

Sabrina.Schuhbauer.Uni-Linz,

Mittwoch, 12. Dezember 2007, 21:30

Hallo,

ich finde es toll, dass ihr euch meinen Blog angesehen habt! Von mir aus, könnt ihr auf meinen Eintrag verweisen. Und wenn ihr einverstanden seid, werde ich auch eure Blogs in meinem Eintrag verlinken.

Liebe Grüße

Sabrina

ich finde es toll, dass ihr euch meinen Blog angesehen habt! Von mir aus, könnt ihr auf meinen Eintrag verweisen. Und wenn ihr einverstanden seid, werde ich auch eure Blogs in meinem Eintrag verlinken.

Liebe Grüße

Sabrina

... link

Christine.Hermann.Uni-Linz,

Donnerstag, 13. Dezember 2007, 20:07

Hallo! Mein Beitrag zur Linguistischen Steganografie ist jetzt auch online. Habe in meinem Weblog auf deinen Weblog verlinkt. Finde, dass wir jetzt mit den anderen Beiträgen einen ganz guten Überblick über das Thema Steganografie geben.

LG Christine

... link

... comment

gerald.raffetseder.Uni-Linz,

Donnerstag, 13. Dezember 2007, 12:44

Ich habe unsere blogs jetzt verlinkt! lg, gerald

... link

... comment

Martina.Hofmann.Uni-Linz,

Donnerstag, 13. Dezember 2007, 22:03

Hallo Sabrina!

Ein wirklich sehr interessanter Beitrag! Besonders deine Schilderung der historischen Entwicklung der Steganographie hab ich sehr spannend gefunden.

Die Verschlüsselung von wichtigen Botschaften hat schon lange vor Beginn des technischen Zeitalters eine wichtige Rolle gespielt. Warum sollte nicht auch zur Zeit des "gläsernen Menschen" die Verschlüsselung von Botschaften erforderlich sein?

Lg

Martina

Die Verschlüsselung von wichtigen Botschaften hat schon lange vor Beginn des technischen Zeitalters eine wichtige Rolle gespielt. Warum sollte nicht auch zur Zeit des "gläsernen Menschen" die Verschlüsselung von Botschaften erforderlich sein?

Lg

Martina

... link

Sabrina.Schuhbauer.Uni-Linz,

Montag, 17. Dezember 2007, 23:38

Hallo Martina,

danke für deinen Beitrag!

Ich muss sagen, dass ich selbst die historische Entwicklung auch sehr interessant gefunden habe. Besonders das Verfahren aus der Antike mit dem Tätowieren ist irgendwie interessant, da es zeigt auf welche Ideen die Menschen in bestimmten Situationen kommen.

Ich habe mir deinen Beitrag zu "Free Software" durchgelesen und muss sagen, dass er wirklich sehr gelungen ist.

Liebe Grüße

Sabrina

danke für deinen Beitrag!

Ich muss sagen, dass ich selbst die historische Entwicklung auch sehr interessant gefunden habe. Besonders das Verfahren aus der Antike mit dem Tätowieren ist irgendwie interessant, da es zeigt auf welche Ideen die Menschen in bestimmten Situationen kommen.

Ich habe mir deinen Beitrag zu "Free Software" durchgelesen und muss sagen, dass er wirklich sehr gelungen ist.

Liebe Grüße

Sabrina

... link

... comment

Online for 6456 days

Last update: 2008.02.08, 11:42

Last update: 2008.02.08, 11:42

status

You're not logged in ... login

menu

search

calendar

Dezember 2007 |

||||||

Mo |

Di |

Mi |

Do |

Fr |

Sa |

So |

1 |

2 |

|||||

3 |

4 |

5 |

6 |

7 |

8 |

9 |

10 |

12 |

13 |

14 |

15 |

16 |

|

17 |

18 |

19 |

20 |

21 |

22 |

23 |

24 |

25 |

26 |

27 |

28 |

29 |

30 |

31 |

||||||

recent updates

Hallo Sabrina,

ein wirklich interessanter Beitrag zu einem wirklich...

ein wirklich interessanter Beitrag zu einem wirklich...

by Elisabeth.Fischer.Uni-Sbg (2008.02.08, 11:42)

Hallo,

ich möchte...

Hallo, ich möchte mich ebenfalls recht herzlich...

Hallo, ich möchte mich ebenfalls recht herzlich...

by Sabrina.Schuhbauer.Uni-Linz (2008.02.07, 20:02)

Ja, die einfache Nutzung...

Ja, die einfache Nutzung ist wirklich ein Pluspunkt...

Ja, die einfache Nutzung ist wirklich ein Pluspunkt...

by Sabrina.Schuhbauer.Uni-Linz (2008.02.07, 20:00)

Hallo!

Zuerst mal Danke...

Hallo! Zuerst mal Danke fürs Verlinken ;) Ich...

Hallo! Zuerst mal Danke fürs Verlinken ;) Ich...

by melanie.edermayr.Uni-Linz (2008.02.06, 21:05)

Ich persönlich bin...

Ich persönlich bin auch seit 2 Jahren ein begeisterter...

Ich persönlich bin auch seit 2 Jahren ein begeisterter...

by David.Höller.Uni-Linz (2008.02.06, 00:35)