Was ist Social Engineering?

Der Fall "Robin Sage" hat in Amerika 2009 für aufsehen gesorgt. Dutzende geheime Informationen namhafter Unternehmen konnten ausgehend von dem Fake-Profil der 25-jährigen Studentin des MIT an unberechtigte Personen gelangen.

Ein Social Engineer täuscht im Web eine Identität vor. Es wird versucht, Druckmittel bzw. Sympathien beim den betroffenen Personen zu erzeugen. Dabei spielen sowohl die modernen Kommunikationstechnologien, als auch die sich schnell verändernden Prozessabläufe in Unternehmen eine maßgebliche Rolle, um Social Engineering zu unterliegen.

Auf Grund der Fokussierung auf die Perfektionierung der technischen Sicherheitsaspekte im Netz, nützt Social Engineering die Schwächen, welche von den Usern selbst ausgehen.

Das Modell

Die sogenannte "Soziale Manipulation" im Netz nimmt seit der breiten Ausdehnung des Web 2.0 ausgeprägte Formen an, woraus sich gewisse Gemeinsamkeiten herauskristallisieren.

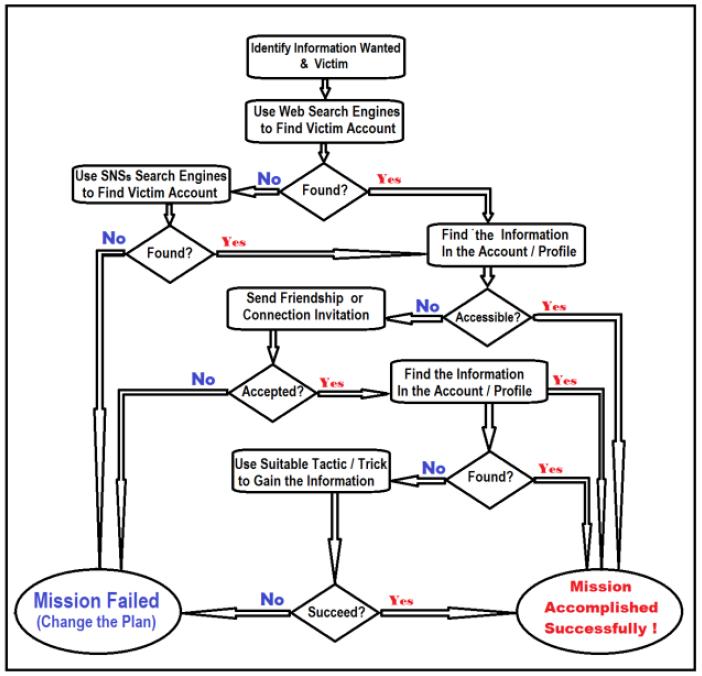

Abdullah Algarni und Yue Xu beschreiben in ihrem Artikel an Hand zwei Modellen, wie Social Engineers in Sozialen Netzwerken vorgehen, um User systematisch dahingehend beeinflussen, Informationen zu veröffentlichen oder rechts- bzw. regelwidriges Verhalten zu zeigen:

Das erste Modell beschreibt die 8 Phasen, wie Social Engineers vorgehen, um an Informationen der User zu gelangen bzw. um Zielpersonen dazu zu bringen, Informationen bereitzustellen:

1. Finde geeignete Zugänge über Soziale Netzwerke, um Informationen über die Opfer zu sammeln.

2. Bestimme die Taktik und entwickle einen Plan.

3. Berufe dich auf einen oder mehrere sozial-psychologische Faktoren.

4. Finde geeignete Zugänge über Soziale Netzwerke, um das Opfer zu erreichen.

5. Spiele einen geeigneten Charakter vor.

6. Entwickle Vertrauen und ein Sicherheitsgefühl bei den Opfern.

7. Wähle den perfekten Zeitpunkt.

8. Zeige professionelle Eigenschaften und ein glaubwürdiges Szenario.

Das zweite Modell beschreibt die verschiedenen Arten von Zugängen bzw. Quellen, um an Informationen der User zu gelangen bzw. um Zielpersonen dazu zu bringen, Informationen bereitzustellen:

1. Unzureichende bzw. unsichere Sicherheitseinstellungen.

2. Freundschaften und Umgang mit nicht befreundeten Usern.

3. Unsicherer Umgang mit Webinhalten.

Quelle: Abdullah Algarni and Yue Xu, " Social Engineering in Social Networking Sites: Phase-Based and Source-Based Models," International Journal of e-Education, e-Business, e-Management and e-Learning vo. 3, no. 6, pp. 456-462, 2013.