Begriffsklärung

Zu Beginn soll noch einmal definiert werden, was unter dem so genannten „Digital Rights Management“, kurz DRM zu verstehen ist. Definitionen finden sich bei Wikipedia, aber auch in vielen anderen Glossars zum Thema Medienrecht, Internet oder wie hier im Glossar eTeaching:

„Digital Rights Management Systeme regeln den Zugriff, die Verwendung und den Handel mit elektronischen Inhalten, etwa Programmen, Filmen oder Musik. Sie sollen eine unberechtigte Nutzung digitaler Werke verhindern, indem die Zugriffsberechtigungen in die Dokumente integriert werden. Der Ersteller eines Dokumentes kann festlegen, wer wie oft und wie lange auf die Inhalte zugreifen darf und zum Beispiel E-Mail-Forwarding, Kopieren, Drucken und so weiter einschränken. Des weiteren können Informationen über den Rechteinhaber eingebettet werden.“

DRM ist also kein Kopierschutz im klassischen Sinne, sondern greift viel weiter: Während Kopieren und Weitergeben von Files durchaus erlaubt (ev. vom Anbieter reglementiert) sind, muss der neue Nutzer z.B. eine eigene Lizenz beantragen, um die gebrannte CD abspielen zu können (siehe DRM regelt den Umgang mit digitalen Daten).

Die Praxis

Die Umsetzung des DRM in der Praxis erfolgt mittels so genannten DRM-Systemen, die als elektronische Vertriebssysteme digitaler Inhalte eine sichere Verwertung und Verbreitung der Inhalte im online sowie im offline Bereich ermöglichen. Verwendet werden hierzu beispielsweise das Internet, mobile Abspielgeräte oder Handys. Zusätzlich erschließen sich durch diese Art der Datenweitergabe neue Geschäftsmodelle (z.B. kostenpflichtiger Download, Pay-Per-View, Abonnement von Inhalten, etc.). Erklärtes Hauptziel von DRM ist es, eine effiziente Rechteverwaltung zu ermöglichen. DRM-Systeme setzten dazu Technologien wie Verschlüsselung, digitale Wasserzeichen, Fingerprints oder Kopierschutzverfahren ein. An dieser Stelle möchte ich auf die sehr aufschlussreichen Beiträge von einigen Kollegen verweisen: Thomas Ellinger gibt einen kurzen Überblick über bekannte Methoden des DRM, während Hannes Guttmann einen kleinen Einblick in den Bereich der Kopierschutzverfahren und Daniela Hons in das Thema digitaler Wasserzeichen gewähren.

2 Beispiele

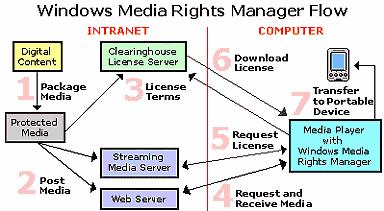

Neben vielen anderen Anbietern gibt es auch vom Großanbieter Microsoft ein eigenes Produkt, welches das digitale Rechte Management in die Praxis umsetzen soll: Microsoft entwickelte aus diesem Grund das Dateiformat „Windows Media File“ (wm, wma, wmv), das für dessen Nutzung nach dem Download einen zusätzlichen Schlüssel braucht. Mithilfe des „Windows Media Rights Managers“ können Eigentümer ihre digitalen Inhalte nun schützen bzw. selbst Lizenzen definieren und verwalten.

Beispiel „Windows Media Rights Manager“ (Quelle: Institut für Wirtschaftsinformatik, Uni Bern)

Eine der neueren Entwicklungen in Sachen DRM-Systemen stellt das Leight Weight Digital Rights Management (LWDRM®) des Frauenhofer Instituts Erlangen, Ilmenau und Darmstadt dar. Dem Frauenhofer Institut zufolge ist das Tool leicht bedienbar und schränkt die Endkunden kaum ein. Außerdem beinhaltet es die von der Musikindustrie geforderten Technologien, die eine illegale Verbreitung von digitalen Inhalten verfolgbar machen. Wenn der Kunde bereit ist, die Mediendateien zuvor mit seiner digitalen Signatur zu versehen, darf er die Inhalte kopieren. Die konkreten Bestimmungen sind aber weiterhin von den örtlichen Regelungen abhängig. „Fair Use“ wird nach ihrem Verständnis nach also nicht eingeschränkt. Illegale Verbreitung, z.B. mittels online Tauschbörse ist jedoch verboten. Der „Täter“ wird durch die eingebettete digitale Signatur aufspürbar, der Urheberrechtsbruch somit verfolgbar (mehr dazu unter: LWDRM®).

Gefahren des DRM

Kritiker des DRM sprechen davon als Digital Restriction Management, also von Beschränkungen, die aus der Verwendung von DRM resultieren. Sie weisen aber auch auf weitere negative Aspekte hin, die den Nutzern von DRM drohen (Quelle: Unabhängiges Landeszentrum für Datenschutz Schleswig Holstein):

- Der Datenschutz wird fraglich, da der effiziente Einsatz von DRM eine ständige Authentifizierung, Vorratsdatenspeicherung und Auskunftspflicht von personenbezogenen Daten an die Betreiber der Systeme verlangt.

- Das Zusammenführen dieser Daten eröffnet die Gefahr der Erstellung von Benutzerprofilen, die – zulasten der Kunden – die Vertreiber bereichern. Das informationelle Selbstbestimmungsrecht ist hiermit gefährdet.

- Ein weiteres Problem besteht in der Sicherheit der Endgeräte für Heimanwender. Sie stellen leichte Opfer für Viren und andere Malware dar. Im schlimmsten Fall kann ein Hacker das System fernsteuern und so unerlaubt zu den Daten des Opfers gelangen. Bei Bekanntwerden des illegalen Vorfalls wird der ursprüngliche Kunde identifiziert und es liegt an ihm, seine Unschuld zu beweisen (Beweislastumkehr).

- Da es sich bei den DRM-Systemen um keine offenen Standards handelt, wird es im Normalfall auch keine Evaluierung durch unabhängige Experten geben. Gelingt es Hackern, die Daten von der DRM-Beschränkung zu befreien, können sie wieder ungehindert im Internet verbreitet werden.

- Die bereits angebotenen Varianten einer DRM Einbindung mögen auf den ersten Blick lukrativ klingen (einmaliges Anhören eines Songs um nur 1 Cent), doch kann es vorkommen, dass eine von iTunes downgeloadete CD genauso viel kostet wie eine CD im Handel aber die Nutzungsrechte der Konsumenten enorm einschränkt.

- Mehr zu dieser spannenden Diskussion im PC Magazin (mit Pro und Kontra Gegenüberstellung), Bundesverband der phonografischen Wirtschaft und bei Wikipedia.

- Mit den Pros und Cons des DRM beschäftigt sich auch der Beitrag von André Pecquet.

Da diese Entwicklung noch an ihrem Anfang steht, ist es noch nicht gesagt, dass sich im DRM alles so durchsetzt, wie geplant. Die Firmen und Gesetzgeber werden wohl nicht darum herum kommen, auch den Markt und die Akzeptanz der Kunden in ihre Überlegungen mit einzubeziehen.

... link (1 comment) ... comment

Sicherheit ist im Umgang mit den neuen Medien unabdingbar geworden. Gefahren lauern überall: Egal ob Würmer, Trojanische Pferde, Viren oder Lauschangriffe; man muss sich stets vor Augen halten, dass das Medium Internet in all seinen Wesenszügen öffentlich ist. Das Problem des noch immer zum Himmel schreiend mangelnden Bewusstseins über die Notwendigkeit von Sicherheitsvorkehrungen für den Einsatz des Internets ist vielleicht durch die "Illusion der Privatsphäre" zu erklären: Man sitzt allein zu Hause vor seinem Computer und fühlt sich ungestört - niemand ist da, der einem ungewollter Weise über die Schulter schauen könnte. Das ist meiner Meinung die fatalste "Nebenwirkung" des Internets. Bloß weil man sich lokal ungestört FÜHLT, heißt das noch lange nicht, dass man es auch IST! Würde der "gemeine" User wirklich sehen können, wer bei seinen Emails alles mitliest, er würde vermutlich nie wieder seine Post auf elektronischem Wege versenden.

Wie auch auf der Homepage von Jochen Jonet zu lesen ist, gibt es viele Angriffe, die das Lesen der privaten Post bei weitem in den Schatten stellen: Hacker stehlen unverschlüsselte Kreditkartennummern, Programmcodes oder verändern Testergebnisse von medizinischen Untersuchungen uvm. Dies alles macht

ersichtlich, wie notwendig ein adäquater Schutz der eigenen Privatsphäre und vor allem der sicherungswürdigen Daten ist. Eine bewährte Methode ist die so genannte kryptografische Verschlüsselung, die auf der jahrhunderte alten Methode des Chiffrierens beruht (mehr zur Geschichte der Kryptografie im Weblog von Daniela Hons).

Definitionen zu Kryptografie finden sich bei Wikipedia, mathebord.de oder diversen neueren Lexika.

Quelle: www.impulse.de

Quelle: www.impulse.de

Um sich die Wichtigkeit einer adäquaten Verschlüsselungstechnik vor Augen zu führen, muss man sich außerdem bewusst werden, dass - wie auch Thomas Kellmair in seinem Weblog schreibt - unverschlüsselte Emails dem Versenden von Postkarten gleichkommt und somit von jedermann gelesen werden kann und darf. Unverschlüsselte Emails fallen nämlich nicht unter den Begriff des "Briefgeheimnisses". (mehr dazu...)

Aber der Einsatz modernster Verschlüsselungstechniken ist nicht überall gern gesehen: Vor allem der Staat, aber auch Geheimdienste wie die NSA befürchten mit einer "zu perfekten" Methode der Verschlüsselung neue Möglichkeiten für die organisierte Kriminalität, gesetzes- und menschenrechtswidrige Angriffe zu planen. Deshalb wird von einigen Ländern, wie z.B. der USA oder China ist die Nutzung stark reglementiert. Der Staat und die Geheimdienste sind darum bemüht, weiterhin über "legale" Abhörmöglichkeiten verfügen zu können und bestehen somit auf die Begrenzung der Anwendung bzw. fordern Schlüsselhinterlegungen.

Wie auch Johannes Mayr schreibt, hat die so genannte Krypto-Debatte vor einigen Jahren in Deutschland, bei der sich viele Gegner und Befürworter einer Regulierung der Kryptografie schier endlose Diskussionen lieferten, ein weiteres Problem ausgelöst: Peter Glaser stellt fest, dass als Folge der "Expertisierung" des Themas zum einen das Interesse an weiteren Diskussionen bzw. Erarbeitung einer nachhaltigen Lösung ermüdet und zum anderen relativ simple Tatbestände in möglichst kleine Teile zerlegt werden, um sie dann umso unverständlicher in die Debatte einzubringen, was in Folge die tatsächliche

Erarbeitung von Lösungen behindert.

Kritisiert kann jegliches Bestreben eines Verbots der Verschlüsselung mit gewissen Techniken dahingehend werden, als sie eigentlich am Ziel der Sache vorbeischießt: Überwacht werden auf lange Sicht nur jene, die sich an die Regulierungsvorschriften halten - also der "brave" Bürger. Kriminelle und Terroristen werden es wohl mit ihrem Gewissen vereinbaren können auch diese Gesetze zu umgehen.

Ob die Regierung das nicht weiß (oder wissen möchte) bleibt offen. Was sie wirklich mit einer Umsetzung der Krypto-Regulierung bezweckt, ist eine andere Frage. Sicher ist nur, dass eine zu überstürzte und schlecht durchdachte Reglementierung auf jeden Fall das Vertrauen der Bürger in einen "wohlwollenden Staat" erheblich beeinflussen wird.

... link (6 comments) ... comment

... link (0 comments) ... comment

Last update: 2006.06.19, 16:14

Juli 2025 |

||||||

Mo |

Di |

Mi |

Do |

Fr |

Sa |

So |

1 |

2 |

3 |

4 |

5 |

6 |

|

7 |

8 |

9 |

10 |

11 |

12 |

13 |

14 |

15 |

16 |

17 |

18 |

19 |

20 |

21 |

22 |

23 |

24 |

25 |

26 |

27 |

28 |

29 |

30 |

31 |

|||

protokolliert die Votes derart mit, sodass ein mehrmaliges...

find ich interessant, dass so ziemlich genau jeweils...

Wie wird sich unsere Zukunft gestalten? Werden wir...

html> 03 03 - 11 2005: Diplomarbeit Titel:...

deine (rethorische?) frage am textanfang finde ich...